Bạn có sẵn sàng tiết lộ địa chỉ ví của mình và cho mọi người biết bạn có bao nhiêu tiền không? Bạn có sẵn sàng cho mọi người biết sở thích đầu tư và mọi khoản chi tiêu của mình không? Tôi nghĩ rằng nhiều người không sẵn lòng. Để đạt được sự bảo vệ quyền riêng tư của những dữ liệu này, cần có một giao thức quyền riêng tư.

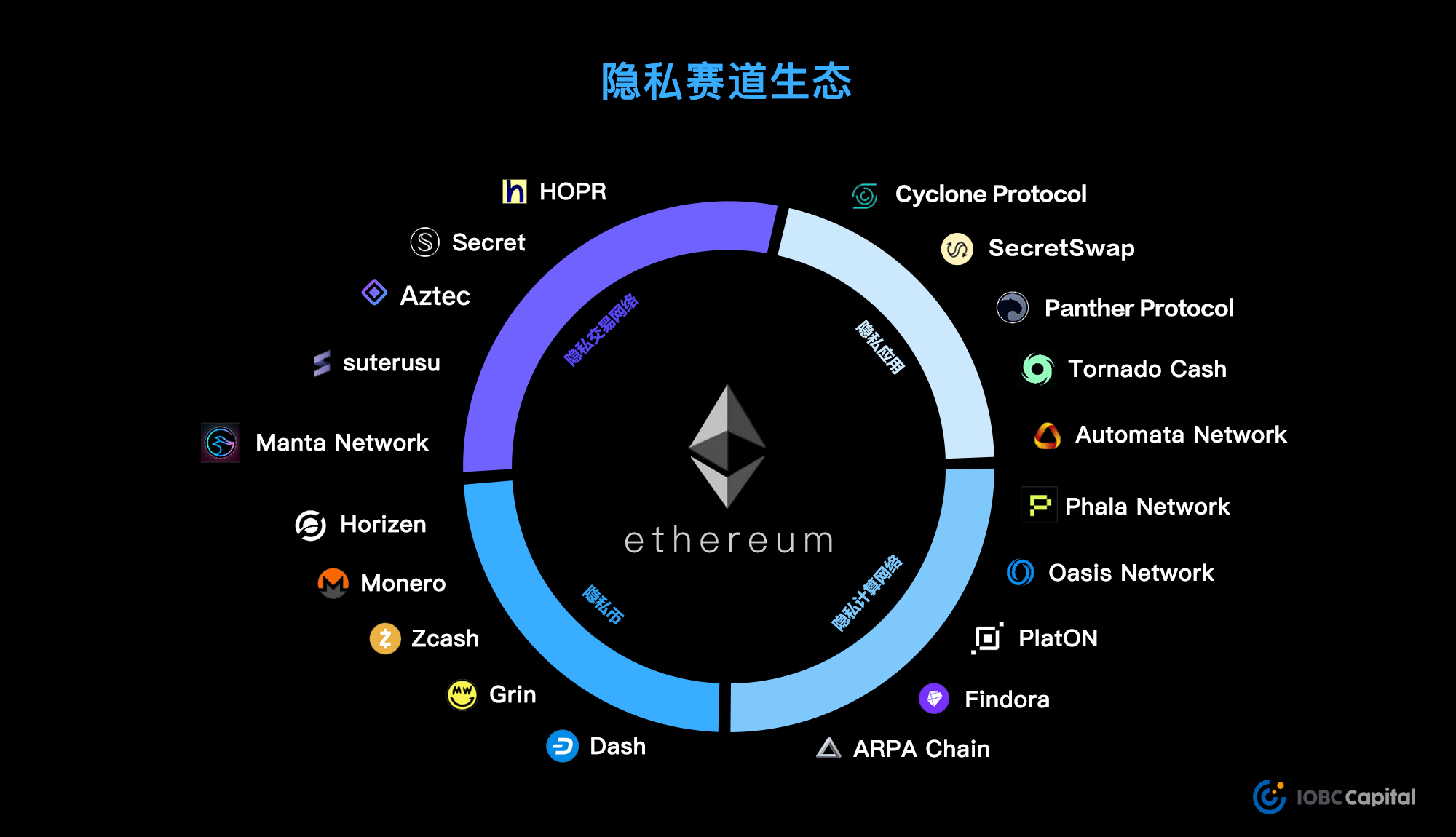

Luôn có các loại tiền kỹ thuật số lấy quyền riêng tư làm điểm bán hàng trên thị trường, bao gồm DASH, XMR, Zcash, Grin, Rose (Mạng Oasis), FRA (Findora), PHA (Mạng Phala), SCRT (Mạng bí mật), v.v. Mười năm phát triển trong ngành mã hóa Trong vài năm nay, lĩnh vực quyền riêng tư đã có chỗ đứng của nó.

Nếu theo dõi quyền riêng tư được chia nhỏ hơn nữa, nó có thể được chia thành bốn loại: mạng máy tính quyền riêng tư, giao thức giao dịch quyền riêng tư, ứng dụng quyền riêng tư và tiền tệ quyền riêng tư. Trong số đó, sự phát triển của tiền riêng tư là sớm nhất, Tornado trong các ứng dụng về quyền riêng tư hiện đang được sử dụng rộng rãi, và các giao thức giao dịch quyền riêng tư và mạng máy tính quyền riêng tư hiện đang được quan tâm nhất.

tiêu đề cấp đầu tiên

tiêu đề phụ

1. CoinJion

CoinJoin: CoinJoin là một cơ chế trộn tiền tệ lấy mã thông báo từ những người gửi khác nhau và kết hợp chúng thành một giao dịch. Bên thứ ba đóng gói mã thông báo và gửi chúng đến người nhận. Về phía khách hàng, mỗi người nhận nhận được mã thông báo của mình trong một địa chỉ không bao giờ được sử dụng. Điều này được sử dụng để giảm khả năng theo dõi một giao dịch cụ thể.

DASH coin là một trường hợp điển hình của việc sử dụng công nghệ CoinJion để thực hiện các giao dịch riêng tư. DASH coin ra đời vào năm 2014 không nhằm mục đích duy nhất là bảo mật mà giao dịch riêng tư như một tùy chọn cho người dùng, người dùng có thể chọn sử dụng chức năng Gửi riêng tư cho các giao dịch riêng tư hoặc chọn giao dịch thông thường.

tiêu đề phụ

2. Địa chỉ bí mật + chữ ký nhẫn

Địa chỉ ẩn: Tạo địa chỉ ẩn có nghĩa là tạo một địa chỉ mới mỗi khi bạn nhận được tiền điện tử. Nó đảm bảo rằng các bên bên ngoài không thể liên kết địa chỉ thanh toán với địa chỉ ví cố định.

Chữ ký vòng: Các giao dịch chuỗi khối yêu cầu chữ ký điện tử để xác minh rằng người ký là người gửi.Vì chữ ký của mỗi người dùng là duy nhất nên không khó để truy ngược lại giao dịch với người ký khi người dùng ký. Chiến lược chữ ký vòng là kết hợp chữ ký với chữ ký của các thành viên vòng khác: càng nhiều thành viên vòng ký thì càng khó liên kết trực tiếp người ký với giao dịch của họ.

Monero XMR sử dụng chế độ kết hợp địa chỉ ẩn + chữ ký vòng để thực hiện bảo vệ quyền riêng tư. Monero không phải là về quyền riêng tư có chọn lọc, mà là quyền riêng tư toàn diện. Monero cung cấp cho mỗi chủ sở hữu ví một khóa xem riêng mới, địa chỉ người nhận và khóa chi tiêu riêng. Hơn nữa, việc khai thác XMR có thể được hoàn thành với CPU máy tính thông thường và không yêu cầu máy khai thác chuyên nghiệp, điều này làm cho XMR trở nên phi tập trung hơn ở một mức độ nhất định.

tiêu đề phụ

3. Lúng túng

Từ Mimblewimble xuất phát từ câu thần chú "Lời nguyền hỗn loạn" trong "Harry Potter". Có hai dự án chính là Grin và Beam sử dụng giao thức bảo mật này. Các công nghệ được Mimblewimble sử dụng bao gồm Giao dịch bí mật, CoinJoin và Cut-through.

Giao thức Mimblewimble là một giải pháp đánh đổi giữa tính ẩn danh và khả năng mở rộng. Đây là sơ đồ thiết kế cung cấp quyền riêng tư tiền điện tử cho sổ cái công khai dựa trên mô hình đầu ra. Giao thức này không liên quan đến lớp đồng thuận, vì vậy giao thức này có thể được sử dụng trên hầu hết mọi quy tắc đồng thuận .

tiêu đề phụ

4. Lớp chứng minh không kiến thức

Bằng chứng không kiến thức (Zero-Knowledge Proof) có nghĩa là người chứng minh có thể thuyết phục người xác minh rằng một tuyên bố là đúng/đúng mà không cần cung cấp cho người xác minh thông tin vượt quá giá trị của chính tuyên bố đó.

Bằng chứng không kiến thức lần đầu tiên được đưa ra lý thuyết bởi Goldwasser, Micali và Rackoff vào năm 1989. Hiện tại, bằng chứng không kiến thức chủ yếu được sử dụng ở hai khía cạnh trong ngành công nghiệp chuỗi khối: bảo vệ quyền riêng tư và khả năng mở rộng. Bài báo này chủ yếu giới thiệu ứng dụng của bằng chứng không kiến thức trong việc bảo vệ quyền riêng tư.

Bằng chứng không kiến thức được sử dụng để bảo vệ quyền riêng tư. Nó lần đầu tiên được thực hiện trên Zcash. Sau đó, nhiều dự án như Aztec, Manta Network và StarkWare dần dần áp dụng cơ chế bằng chứng không kiến thức và phát triển nhiều công nghệ mới.

Giới thiệu cơ chế chứng minh không có kiến thức thông qua ví dụ về "Alibaba và Bốn mươi tên trộm":

Alibaba là người chứng minh và Thief là người xác minh. Tên trộm bắt được Ali Baba và yêu cầu anh ta nói câu thần chú để mở hang động nơi cất giấu kho báu, nếu không anh ta sẽ giết anh ta. Nếu Ali Baba trực tiếp đọc câu thần chú, anh ta có thể bị giết vì mất giá trị sử dụng, nếu Ali Baba nhất quyết không nói, tên cướp sẽ nghĩ rằng anh ta không biết câu thần chú và sẽ giết anh ta. Ali Baba nghĩ ra một cách và yêu cầu tên cướp ở trong tầm với của một mũi tên, nếu Ali Baba không thể mở cửa đá của hang động hoặc trốn thoát bằng cách niệm chú, tên cướp có thể bắn chết anh ta bằng một cây cung và mũi tên.

Bằng cách này, Ali Baba có thể chứng minh rằng anh ta biết câu thần chú trong khi ở đủ xa tên cướp để anh ta không thể nghe thấy câu thần chú đó là gì. Trong quá trình này, Alibaba (người chứng minh) không trực tiếp tiết lộ câu thần chú là gì, nhưng nó có thể thuyết phục kẻ trộm (người xác minh) rằng một khẳng định nào đó (Alibaba có câu thần chú) là đúng.

zk-SNARK

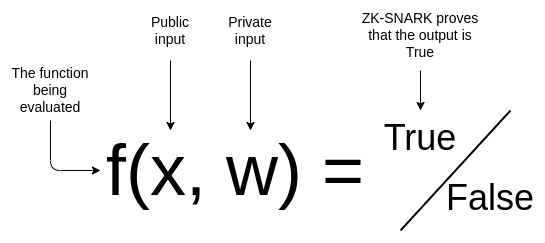

Tên đầy đủ của zk-SNARK là" Zero-Knowledge Succinct Non-Interactive Argument of Knowledge", tên tiếng Trung là "Lập luận kiến thức không tương tác ngắn gọn về kiến thức không". zk-SNARK được đề xuất bởi Ben-Sasson và cộng sự của Viện Công nghệ Israel trong bài báo Zerocash vào năm 2014. Đây hiện là công nghệ bảo mật bằng chứng không kiến thức được sử dụng rộng rãi nhất. thuật toán bao gồm Zcash, Loopring, v.v. . Nó cho phép mọi người chứng minh rằng họ có thông tin cụ thể mà không tiết lộ nội dung của thông tin.

zk-SNARK là công nghệ chuyển đổi cơ chế chứng minh không có kiến thức thành ngôn ngữ lập trình máy tính. Logic cơ bản như sau:

zk-SNARK triển khai cụ thể loại quyền riêng tư nào? zk-SNARK đạt được sự riêng tư hoàn toàn, không chỉ ẩn địa chỉ của cả hai bên tham gia giao dịch và số lượng giao dịch, mà ngay cả các nút cũng không biết nội dung của giao dịch. Nhưng nhược điểm của zk-SNARK là nó yêu cầu thiết lập ban đầu đáng tin cậy (thiết lập đáng tin cậy), cho dù thiết lập này được thiết lập như thế nào thì vẫn có một số rủi ro bảo mật tiềm ẩn.

Trên cơ sở zk-SNARK, để cải thiện quyền riêng tư đồng thời tính đến việc tối ưu hóa khả năng giao dịch và chi phí giao dịch, Bulletproofs, zk-STARK, Sonic, PLONK, Supersonic và các bằng chứng không kiến thức mới khác đã được tạo ra sau đó.

Bulletproofs

So với zk-SNARK, Bulletproofs không yêu cầu cài đặt ban đầu đáng tin cậy, nhưng việc xác minh Bulletproofs tốn nhiều thời gian hơn so với xác minh bằng chứng zk-SNARK. Bulletproofs được áp dụng trong dự án XMR để tăng quy mô giao dịch của XMR và giảm thời gian xác minh xuống 80 % .

zk-STARK

Tên tiếng Anh đầy đủ của zk-STARK là Đối số trong suốt có thể mở rộng tri thức không kiến thức, "Zero-Knowledge Scalable Transparent Argument of Knowledge". zk-STARK được phát triển bởi StarkWare, sử dụng bằng chứng mật mã mới và băng hiện đại để thực thi tính toàn vẹn và quyền riêng tư của các tính toán trên chuỗi khối. StarkEx sử dụng công nghệ zk-STARK. zk-STARK cho phép các chuỗi khối giảm tải các tính toán cho một trình xác thực STARK ngoài chuỗi duy nhất, sau đó sử dụng trình xác thực STARK trên chuỗi để xác minh tính toàn vẹn của các tính toán đó.

So với zk-SNARK, zk-STARK được coi là triển khai kỹ thuật nhanh hơn và chi phí thấp hơn, vì lượng tính toán của nó tăng lên, nhưng lượng giao tiếp giữa người chứng minh và người xác minh vẫn giữ nguyên, vì vậy zk-STARK Khối lượng dữ liệu tổng thể nhỏ hơn nhiều so với khối lượng dữ liệu trong bằng chứng zk-SNARK. Và zk-STARK không yêu cầu thiết lập đáng tin cậy ban đầu, vì chúng dựa vào mật mã đơn giản hơn thông qua các hàm băm chống va chạm. Nhìn chung, zk-SNARK đã đạt được tiến bộ đáng kể trong việc sàng lọc và áp dụng, trong khi zk-STARK khắc phục nhiều thiếu sót của bằng chứng zk-SNARK (nhanh hơn, rẻ hơn và không yêu cầu thiết lập đáng tin cậy ban đầu) và được coi là Phiên bản cải tiến của giao thức, nhưng zk-STARK áp dụng tính toán ngoài chuỗi và xác minh trên chuỗi, điều này dường như kém hơn zk-SNARK về mặt bảo mật.

Sonic

Sarah Meiklejohn của Đại học London, Markulf Kohlweiss của Đại học Edinburgh và Sean Bowe của Zcash đã đề xuất một giao thức bằng chứng không có kiến thức gọi là Sonic.

Sự xuất hiện của Sonic đã tạo ra một bước tiến lớn trong quá trình phát triển bằng chứng không kiến thức. Tuy nhiên, tốc độ của Sonic bị giảm do so với SNARK không phổ biến, thời gian xây dựng bằng chứng của Sonic tăng khoảng 2 bậc độ lớn, vì vậy hiện tại không có dự án bảo mật nổi tiếng nào áp dụng giải pháp công nghệ Sonic.

PLONK

PLONK là một zk-SNARK hiệu quả và phổ biến được đồng phát triển bởi CTO Zachary Williamson của giao thức Aztec và nhà khoa học trưởng Ariel Gabizon (Protocol Labs và Zcash trước đây). Ariel Gabizon và Zac Williamson đã phát triển PLONK trong một cuộc gặp gỡ tình cờ tại hội thảo Binary District ở London.

Đây là một zk-SNARK phổ quát hiệu quả hoàn toàn mới. PLONK chỉ cần một cài đặt đáng tin cậy, cài đặt này có thể được sử dụng lại bởi tất cả các chương trình. Công nghệ này cũng đã được Vitalik chuyển tiếp. PLONK nhanh như thế nào? Trên phần cứng hoàn toàn tiêu chuẩn, PLONK có thể đi qua một mạch với hơn 1 triệu cổng trong 23 giây. Không có trang trại máy chủ hoặc cụm HPC nào ở đây—dữ liệu này đến từ máy tính bảng Microsoft Surface.

Lấy Aztec làm ví dụ, mô tả ngắn gọn nguyên tắc hoạt động của Aztec, một giao thức bảo mật dựa trên PLONK:

Đầu tiên, Aztec cần thiết lập ban đầu đáng tin cậy - Ignition CRS. Khi bắt đầu, Aztec đã gọi ngẫu nhiên 200 người tham gia trên khắp thế giới để lấy Ignition CRS. Mỗi người trong số 200 người tham gia này tạo ra tính ngẫu nhiên - cơ sở cho bằng chứng bảo mật của Aztec. (Điều này tương đương với 200 người xáo bài. Chỉ cần không phải cả 200 người thông đồng với nhau, chỉ cần một người trong số họ là người tham gia trung thực, thì tính ngẫu nhiên của các quân bài có thể được đảm bảo, đây chính là tính bảo mật của hệ thống.)

Sau đó, các giao dịch bảo mật thông thường của Aztec có thể được hiểu là một UTXO (như hình bên dưới). Tương tự như cách Bitcoin hoạt động, nhưng với sự khác biệt là Aztec yêu cầu mã hóa cho các giao dịch. Do đó, Ethereum sẽ xác minh xem UTXO này có đúng hay không - tức là kiểm tra 60+40 =75+25.

Làm thế nào để kiểm tra nó? Trước tiên hãy kiểm tra xem ghi chú đầu vào = ghi chú đầu ra; để ngăn chặn các cuộc tấn công bao quanh (ví dụ: 10 = 11+ -1) và đặt Bằng chứng phạm vi (bằng chứng phạm vi), do đó, Aztec thay vào đó triển khai bằng chứng về tư cách thành viên đã thiết lập - giao dịch cần phải có được sự chấp thuận của công cụ mã hóa Aztec (ACE), người dùng cần chứng minh rằng họ tạo các chú thích đầu ra từ Codex. Sau loạt bài này, tính đúng đắn của UTXO có thể được xác minh thành công.

Quyền riêng tư mà Aztec muốn đạt được bao gồm ba khía cạnh: một là quyền riêng tư về dữ liệu, Aztec có thể mã hóa và ẩn số tiền giao dịch; hai là quyền riêng tư của người dùng, những người xem mạng không còn có thể xác định ID của người gửi và người nhận; thứ ba là quyền riêng tư của mã, mã hợp đồng thông minh của dApp sử dụng Aztec SDK cũng có thể ở chế độ riêng tư. Điều đầu tiên đã đạt được, hai điều sau chưa đạt được.

SuperSonic

Công nghệ SuperSonic kết hợp bằng chứng Sonic và DARK. Đây là một bằng chứng ngắn không yêu cầu cài đặt đáng tin cậy. Với tiền đề là 1 triệu cổng logic, kích thước bằng chứng có thể được nén thành 10-20 KB và thậm chí còn có chỗ để tối ưu hóa. Điều này công nghệ lần đầu tiên được áp dụng tại các công ty tài chính Chain trên Findora.

Việc so sánh các giải pháp kỹ thuật chuỗi bằng chứng không có kiến thức về kích thước bằng chứng xác minh, tốc độ xác minh, liệu có yêu cầu cài đặt đáng tin cậy hay không và các trường hợp ứng dụng như sau:

tiêu đề phụ

Xu hướng tương lai của công nghệ bảo mật

Ở giai đoạn hiện tại, tỷ lệ sử dụng các giao dịch cá nhân vẫn còn thấp và dự kiến sẽ tăng lên cùng với những thay đổi công nghệ

Có ba lý do chính dẫn đến tỷ lệ sử dụng giao dịch riêng tư thấp: Thứ nhất, ngưỡng kỹ thuật quá cao và các giao dịch riêng tư ban đầu không thân thiện với hầu hết người dùng thông thường.Mặc dù các đồng tiền riêng tư như Zcash và XMR đã tồn tại trong nhiều năm, nhưng hầu hết trong số họ Hầu hết những người bình thường chưa bao giờ thực sự sử dụng chúng, thứ hai là nhu cầu giao dịch cá nhân chưa được phổ biến, trước khi nói về giao dịch cá nhân, mọi người trong tiềm thức đều tin rằng chỉ một số giao dịch vô hình mới cần giao dịch cá nhân. /thanh toán và các hành vi và số tiền khác vẫn còn tương đối yếu.Với sự bùng nổ của các giao dịch trực tuyến như DeFi, nhận thức của mọi người về bảo vệ quyền riêng tư đối với các giao dịch trực tuyến đang được đánh thức; các loại tiền tệ mà bạn muốn sử dụng, chẳng hạn như tài sản chuỗi chính ETH, USDC, DAI, v.v., xác suất người dùng thông thường cố tình chọn sử dụng tiền riêng tư để duy trì quyền riêng tư là không cao.

Việc triển khai các chức năng bảo mật trong các chuỗi khối chính thống có thể là xu hướng cuối cùng trong sự phát triển của lĩnh vực bảo mật

Là một sự tồn tại độc lập, các đồng tiền riêng tư có thể không còn được săn đón và hoan nghênh nữa, đặc biệt là sau khi bị nhiều quốc gia truy đuổi và ngăn chặn trong vài năm qua. Ví dụ: bị ảnh hưởng bởi các quy tắc của FATF, Coinbase UK đã hủy niêm yết Zcash vào năm 2019, trong khi OKEx Hàn Quốc đã hủy niêm yết sáu loại tiền điện tử bao gồm Monero, Dash, Zcash, ZCache, Horizon và SuperBitcoin.

Nhưng nhu cầu giao dịch riêng là có thật, sẽ luôn có nhu cầu này, có cầu thì sẽ có thị trường. Theo các loại dự án bảo mật được chú ý nhiều nhất trong ngành gần đây, cách kết hợp các chức năng bảo vệ quyền riêng tư vào các chuỗi khối chính được đại diện bởi Bitcoin, Ethereum, Polkadot, v.v. có thể trở thành một xu hướng.

Công nghệ Coinjion được sử dụng trong các giao dịch bitcoin, hiện là dịch vụ máy trộn (Mixers) được sử dụng rộng rãi để che giấu thông tin giao dịch. Máy trộn sử dụng bên thứ ba để kết nối địa chỉ người gửi bitcoin và địa chỉ người nhận Một dịch vụ che giấu thông tin giao dịch bằng cách xáo trộn.

Các giải pháp bảo mật được quan tâm nhất trên Ethereum là loạt bằng chứng không có kiến thức (zk-SNARK, zk-STARK, v.v.). Vitalik đã từng nói rằng "Bằng chứng không kiến thức là giải pháp bảo mật mạnh mẽ nhất. Mặc dù công nghệ này khó thực hiện nhất nhưng nó có tác dụng tốt nhất trong việc bảo vệ quyền riêng tư và bảo mật của mạng Ethereum." Trong số các giải pháp, công nghệ PLONK của Aztec được coi trọng hơn cả.

Trong hệ sinh thái Polkadot, cũng có một dự án giao dịch tư nhân thu hút được nhiều sự chú ý hơn - Mạng Manta. Đó là một giao thức bảo mật loại zk-SNARK (Plonk with Lookup) do P0xeiden Labs xây dựng. Mạng Manta được triển khai trên Polkadot và mạng thử nghiệm Calamari của nó được triển khai trên Kusama. Chuỗi triển khai giao thức bảo mật tương ứng. Manta Network có kế hoạch ra mắt MantaPay, một giao thức thanh toán ẩn danh phi tập trung đa tài sản và MantaSwap, một giao thức giao dịch phi tập trung với cơ chế AMM được hỗ trợ bởi zk-SNARK.

Người giới thiệu:

Người giới thiệu:

1、https://vitalik.ca/general/2022/06/15/using_snarks.html

2、https://developers.aztec.network/

3、https://emphasized-seed-161.notion.site/PVM-P0xeidon-VM-primer-5bf16a3ef16e4a8696e99ede6d71ea95