tiêu đề phụ

Sự cố hack lớn nhất trong lịch sử

Khái niệm 610 triệu đô la Mỹ là gì? Nếu tính theo giá thị trường của các tài sản có liên quan tại thời điểm xảy ra vụ việc, đây không chỉ là vụ hack lớn nhất trong lịch sử của DeFi, mà còn là vụ hack lớn nhất trong lịch sử tiền điện tử, vượt qua Mt.Gox nổi tiếng. sự cố (744.408 BTC, với tổng giá trị khoảng 400 triệu USD vào thời điểm đó) và vụ Coincheck năm 2018 (523 triệu XEM, với tổng giá trị khoảng 534 triệu USD vào thời điểm đó).

số liệu thống kêsố liệu thống kê, Năm 2020, có hơn 40 vụ tấn công trong lĩnh vực DeFi, với thiệt hại khoảng 177,4 triệu đô la Mỹ (đã thu hồi được khoảng 49,39 triệu đô la Mỹ), số vụ của Poly Network nhiều hơn gấp ba lần.

Về nguyên nhân cụ thể của sự cố này, Odaily đã hỏi nhiều công ty bảo mật nổi tiếng như PeckShield, SlowMist, BlockSec, Certik và Chengdu Lianan. Trong số đó, BlockSec tuyên bố với Odaily rằng tin tặc đã cung cấp thông báo chữ ký hợp lệ cho chức năng "verifyHeaderAndExecuteTx" trong hợp đồng Poly Network và công cụ sửa đổi "onlyManagerContract" trong hợp đồng "LockProxy" sẽ không bị bỏ qua.Dựa trên những quan sát này, BlockSec tin rằng nguyên nhân của sự cố này có thể là do khóa riêng được sử dụng cho chữ ký chuỗi chéo đã bị rò rỉ hoặc chương trình chữ ký có lỗ hổng logic dẫn đến việc ký giao dịch bị tấn công.

Phân tích này về cơ bản cũng phù hợp với quan điểm của một số KOL khác. Igor Igamberdiev, một nhà phân tích tại The Block Research, tin rằng nguyên nhân gốc rễ của cuộc tấn công Poly Network là do sự cố mật mã, có thể giống với sự cố hack Anyswap xảy ra cách đây không lâu - trong sự cố đó, hacker đã lật ngược thành công mã hóa thông qua một lỗ hổng hợp đồng, chìa khóa, và cuối cùng đã đánh cắp 7,9 triệu đô la.

Nhà nghiên cứu bảo mật Mudit Gupta đã đề xuất một khả năng khác: Vì hợp đồng Poly Network chỉ có một người giữ, ngoại trừ việc tin tặc có thể lấy được khóa thông qua một số phương tiện.Cũng có thể tin tặc đã hợp tác với các thành viên trong nhóm để hoàn thành cuộc tấn công, điều này cần phải điều tra kỹ lưỡng hơn.

Dovey Wan, đối tác sáng lập của Primitive Ventures, cũng cho biết: “Cả Poly Network và O3 (Lưu ý: Một dự án lớn khác liên quan đến sự cố này, sẽ được giải thích bên dưới) đều không phải là nguồn mở hoàn toàn, vì vậy đây có thể là một cuộc tấn công nội bộ ."

--------------------------------------------------------------

phân tíchphân tíchChỉ ra: Cuộc tấn công này chủ yếu là do người giữ hợp đồng EthCrossChainData có thể được sửa đổi bởi hợp đồng EthCrossChainManager và chức năng verifyHeaderAndExecuteTx của hợp đồng EthCrossChainManager có thể thực thi dữ liệu do người dùng chuyển vào thông qua chức năng _executeCrossChainTx. Do đó, kẻ tấn công đã chuyển dữ liệu được xây dựng cẩn thận thông qua chức năng này để sửa đổi địa chỉ do người giữ hợp đồng EthCrossChainData chỉ định cho kẻ tấn công.

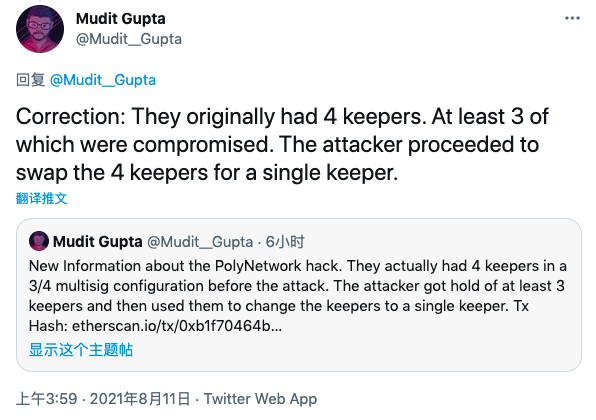

09:50 CẬP NHẬT: Mudit Gupta, được đề cập ở trên, kể từ đó đã thực hiện một số điều chỉnh đối với phân tích của mình. Mudit nói rằng anh ta không đồng ý với phán quyết của SlowMist, nhưng Poly Network đã có bốn người quản lý ngay từ đầu, thực hiện cấu hình đa chữ ký 3/4. Tuy nhiên, trước cuộc tấn công, tin tặc đã kiểm soát ít nhất ba người quản lý và thay thế chúng bằng Nó trở thành một chữ ký duy nhất, đó là lý do tại sao tất cả các giao dịch của hacker chỉ có một chữ ký người giữ.

10:25 Cập nhật: Yu Xian, người sáng lập SlowMist, đã giải thích thêm về sự cố này trong cộng đồng sáng nay, nói rằng kẻ tấn công đã thay thế người quản lý thông qua quy trình chuỗi chéo thông thường, nhưng dữ liệu được chuyển vào hàm verifyHeaderAndExecuteTx để gọi ECCD (EthCrossChainData) Hợp đồng thay thế người giữ. Lý do tại sao thủ môn có thể được thay thế thành công là do chủ sở hữu của ECCD là ECCM (EthCrossChainManager). Lý do tại sao tôi có thể ký một giao dịch để thay thế người giữ là vì dữ liệu được thực thi trên toàn chuỗi chưa đánh giá hợp đồng, vì vậy người giữ ban đầu có thể đã ký nó như một giao dịch chuỗi chéo thông thường, nhưng đây thực sự là một sự thay thế giao dịch thủ môn.

Yu Xian cuối cùng đã kết luận rằng có thể hiểu rằng có hai vụ giết người bằng con dao mượn trong vụ hack này. Một cái được ký bởi thủ môn ban đầu, và cái còn lại được thay thế bởi người có thẩm quyền của ECCM.

tiêu đề phụ

--------------------------------------------------------------

ngăn chặn và trốn thoát

Địa chỉ tin tặc:

Địa chỉ tin tặc:

Địa chỉ Ethereum: 0xC8a65Fadf0e0dDAf421F28FEAb69Bf6E2E589963;

Địa chỉ BSC: 0x0D6e286A7cfD25E0c01fEe9756765D8033B32C71;

Địa chỉ đa giác: 0x5dc3603C9D42Ff184153a8a9094a73d461663214.

Sau khi Poly Network đưa ra lời kêu gọi, nhiều KOL đã lên tiếng ủng hộ nỗ lực ngăn chặn hacker rửa tiền.

Changpeng Zhao cho biết trên Twitter: "Chúng tôi đã được thông báo về vụ hack tại Poly Network. Mặc dù không ai có thể kiểm soát BSC hoặc Ethereum, nhưng chúng tôi đang phối hợp với tất cả các đối tác bảo mật và chúng tôi sẽ cố gắng hết sức để giúp đỡ một cách chủ động."

Giám đốc điều hành OKEx Jay cũng cho biết: "OKEx đã chú ý đến trường hợp này, chúng tôi đang quan sát dòng tiền tệ và sẽ cố gắng hết sức để hỗ trợ xử lý sự cố này."

mặt khác,Mô tả hình ảnh

Tin tặc đã đổi gần 100 triệu USDC lấy DAI thông qua Curve.

tiêu đề phụ

cảnh ăn xin lớn

Với số lượng bị đánh cắp lớn như vậy, số lượng nạn nhân đương nhiên là không thể thiếu (tác giả của Odaily cũng là một trong số đó).

Theo tình hình hiện tại, các nhóm chính bị ảnh hưởng bởi sự cố này là những người dùng khai thác thông qua công cụ tổng hợp chuỗi chéo O3 Swap và do đó, bản thân O3 Swap đã tạm dừng các dịch vụ liên quan đến chuỗi chéo. Trước khi sự cố xảy ra, tỷ lệ hàng năm của các nhóm tiền tệ ổn định của O3 Swap trên Polygon và các chuỗi khác có thể vượt quá 20% và tỷ lệ hàng năm của một số nhóm tiền tệ đơn lẻ ngắn hạn (vừa đóng cửa vào tuần trước) có thể lên tới hàng trăm phần trăm. thu nhập của tôi đang giảm từng ngày, mức hàng năm này khá hấp dẫn. Một số lượng lớn "nông dân DeFi" đến với lợi nhuận cao, nhưng cuối cùng lại "mất tất cả".

Lý do tại sao Poly Network bị tấn công và người dùng O3 Swap phải gánh chịu hậu quả là vì chức năng chuỗi chéo của O3 Swap dựa trên Poly Network. Trên thực tế, trước khi Poly Network chính thức xác nhận rằng nó đã bị hack, suy đoán chính trong cộng đồng là hợp đồng O3 Swap đã bị hack.

Trước đây, khi DeFi bị đánh cắp và người dùng không có nơi nào để yêu cầu trợ giúp, nhiều người sẽ chọn gửi giao dịch đến địa chỉ của tin tặc, để lại tin nhắn nói rằng đó là số tiền khó kiếm được của họ và cầu xin tin tặc trả lại quỹ. Nhưng lần này, nhiều người xem vì "hứng thú xem mà không cho là to tát" đã khiến mọi chuyện "thay đổi".

Sau khi một người ăn dưa nào đó “nhắc nhở, hướng dẫn” hacker có USDT bị đưa vào danh sách đen và được hacker “tặng” 13 ETH, thêm nhiều người không liên quan đến vụ việc này cũng bắt đầu tham gia cuộc “ăn xin” quy mô lớn này. Trong số đó, tin tặc tìm kiếm phần thưởng bằng cách "hỗ trợ" chúng và thậm chí yêu cầu tin tặc "rút" tiền của chính họ.

Hầu hết những người ăn dưa có “kỹ thuật” trung bình đều chọn cách van xin trực tiếp, chẳng hạn như “Anh ơi, cho em ít tiền” hoặc “Anh ơi”.

Người dùng có “kỹ thuật” tốt hơn sẽ chọn cách kể chuyện, thậm chí để hacker trở thành “nhà đầu tư thiên thần” của chính họ, chẳng hạn “Tôi rất thích một dự án, nếu bạn cho tôi bao nhiêu tiền, tôi sẽ quyết định. sau khi tôi nổi tiếng.” Tôi sẽ trả ơn bạn gấp đôi”, hoặc nói “Tôi vẫn đang đi học và có ước mơ hacker, hy vọng được tiền bối hỗ trợ tài chính”.

Những người dùng có "kỹ thuật" tốt nhất không hề chấm mực, và chỉ thừa nhận cha của họ mà không nói một lời.

tiêu đề phụ

Có bất kỳ hy vọng thu hồi vốn?

Bỏ qua các loại trò hề, vì sự việc đã xảy ra, điều mà các bên quan tâm nhất là liệu tài sản có thể được thu hồi thành công hay không.

Kết hợp các sự cố bảo mật trước đây đã xảy ra trong thế giới DeFi, việc khôi phục số tiền bị đánh cắp không phải là không thể, chẳng hạn như sự cố dForce và EMD năm ngoái đã khôi phục thành công số tiền bị đánh cắp.Nhìn chung, những sự cố như vậy về cơ bản có một điểm chung - thông qua theo dõi, danh tính của hacker trong thế giới thực đã bị lộ, đối mặt với sự truy tố và trách nhiệm từ bên dự án và người dùng bị thiệt hại, và cuối cùng chọn trả lại tiền một cách tự nguyện.

Các trường hợp trong quá khứ cho chúng ta biết rằng mặc dù DeFi đã đạt được sự phi tập trung ở cấp độ tương tác, nhưng con người được bảo vệ và ràng buộc bởi luật pháp mới là những người tham gia chính vào DeFi. off-chain là giải pháp hiệu quả nhất.

Tin tốt hơn là nhóm bảo mật SlowMist đã tuyên bố rằng với sự hỗ trợ kỹ thuật của đối tác Hoo và một số sàn giao dịch,Hộp thư, IP, vân tay thiết bị và thông tin khác của kẻ tấn công đã được tìm thấy thông qua theo dõi trên chuỗi và ngoài chuỗi, đang theo đuổi các đầu mối nhận dạng có thể có liên quan đến những kẻ tấn công Poly Network. Nhóm bảo mật SlowMist đã rà soát và phát hiện ra rằng nguồn tiền ban đầu của tin tặc là Monero (XMR), sau đó được đổi thành BNB/ETH/MATIC và các loại tiền tệ khác trong sàn giao dịch, đồng thời số tiền này đã được rút về 3 địa chỉ tương ứng. xích.

Có lẽ cảm thấy áp lực, hacker cũng công khai bày tỏ ý định trả lại một phần tiền thông qua giao dịch vào lúc 00:05 ngày 11 tháng 8. Đồng thời, hacker cũng đề xuất một khả năng mới, đó là sử dụng tiền để phát hành mã thông báo mới và vận hành nó dưới dạng DAO.

Tuy nhiên, Hoo, đối tác chính được SlowMist đề cập, đã phản hồi thêm trong cộng đồng rằng hacker chỉ đăng ký một tài khoản không có KYC trong Hoo và chuyển một lượng nhỏ ETH dưới dạng phí gas và không có khoản tiền nào chuyển vào Hoo. Điều quan trọng nhất là tài khoản của hacker trong Hufu không có xác thực tên thật nên vẫn chưa chắc chắn liệu có thể định vị thành công danh tính của hacker thông qua các thông tin khác (email, IP, v.v. mà SlowMist đã đề cập hay không) .

Trước đó, các quan chức của Poly Network một lần nữa kêu gọi tin tặc dưới dạng một bức thư ngỏ, nhấn mạnh rằng số tiền hàng trăm triệu đô la sẽ là một vụ án lớn ở bất kỳ khu vực tài phán nào, hy vọng sẽ sử dụng điều này để gây áp lực lên tin tặc và giành lấy cơ hội để giao tiếp với họ. Nhưng kể từ khi xuất bản, Poly Network đã không tiết lộ bất kỳ tiến bộ đáng kể nào khác.

Khi cấu trúc đa chuỗi ngày càng trở nên ổn định hơn, cầu nối chuỗi chéo, như một kênh thanh khoản giữa các hệ sinh thái khác nhau, đang nhanh chóng mở rộng về giá trị. Từ Chainswap, Anyswap cách đây không lâu, cho đến Poly Network ngày nay, con đường này đã trở thành “món thơm” trong mắt hacker.

Sự cố Poly Network vẫn đang phát triển và Odaily sẽ xác minh và báo cáo bất kỳ diễn biến tiếp theo nào trong thời gian sớm nhất.

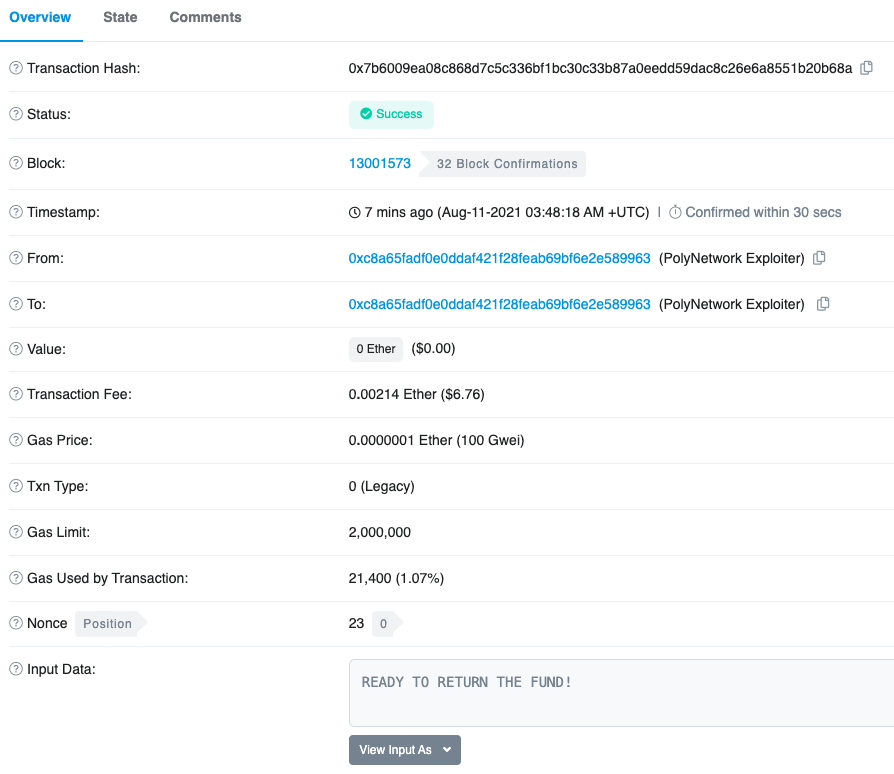

-------------------------------------------------------

Cập nhật lúc 12:05: Lúc 11:48, địa chỉ Ethereum của hacker được chỉ ra thông qua thông tin bổ sung của một giao dịch: SẴN SÀNG ĐỂ TRẢ LẠI TIỀN! Băm giao dịch là: 0x7b6009ea08c868d7c5c336bf1bc30c33b87a0eedd59dac8c26e6a8551b20b68a.