今早,CZ 發推提醒:我們團隊在ETH上的Uniswap V3 上發現了一個潛在漏洞;到目前為止,黑客已經竊取了4295 個ETH,他們正在通過Tornado Cash 洗錢,(我們)團隊希望與Uniswap 取得聯繫。

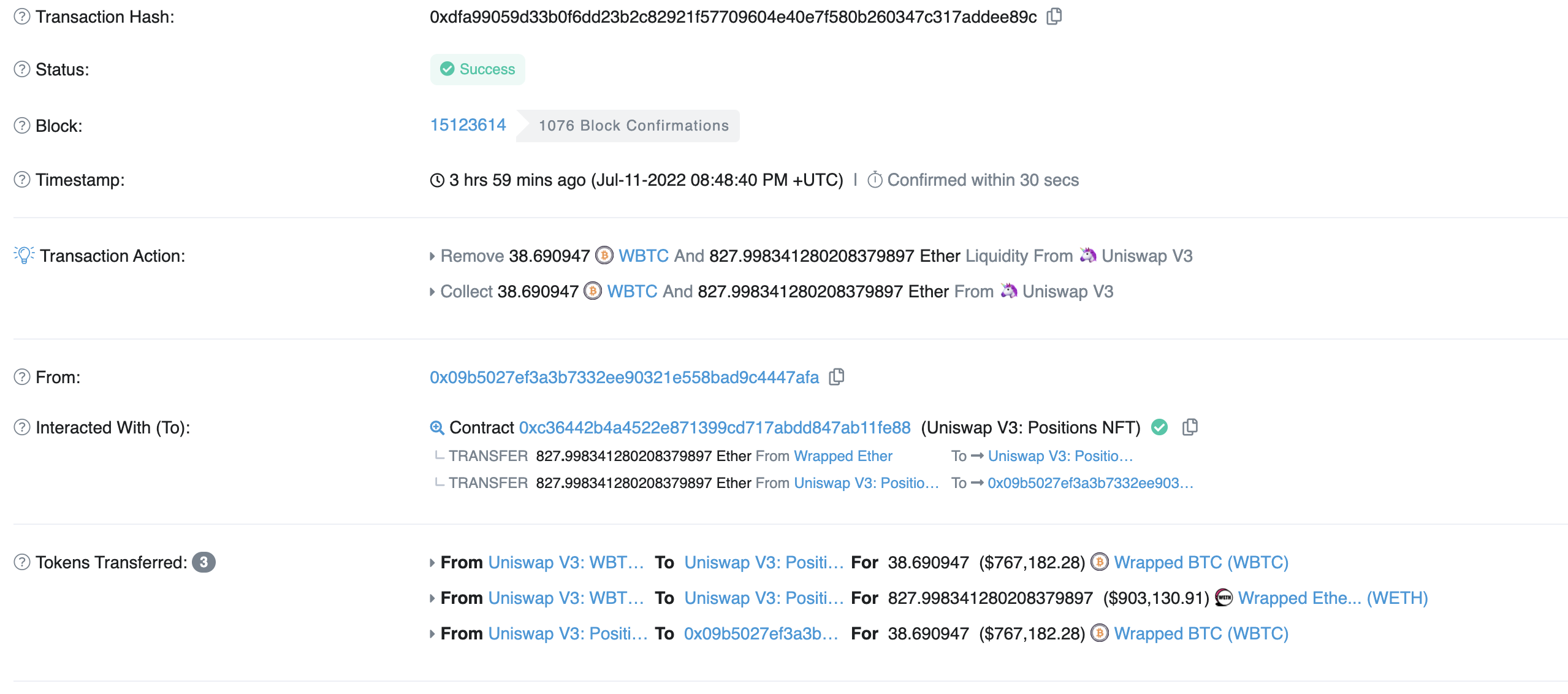

經查詢CZ 提示中的智能合約地址發現:確實有大量ETH 被從Uniswap V3 上轉出,但似乎和普通的LP 提款交易並無兩樣。

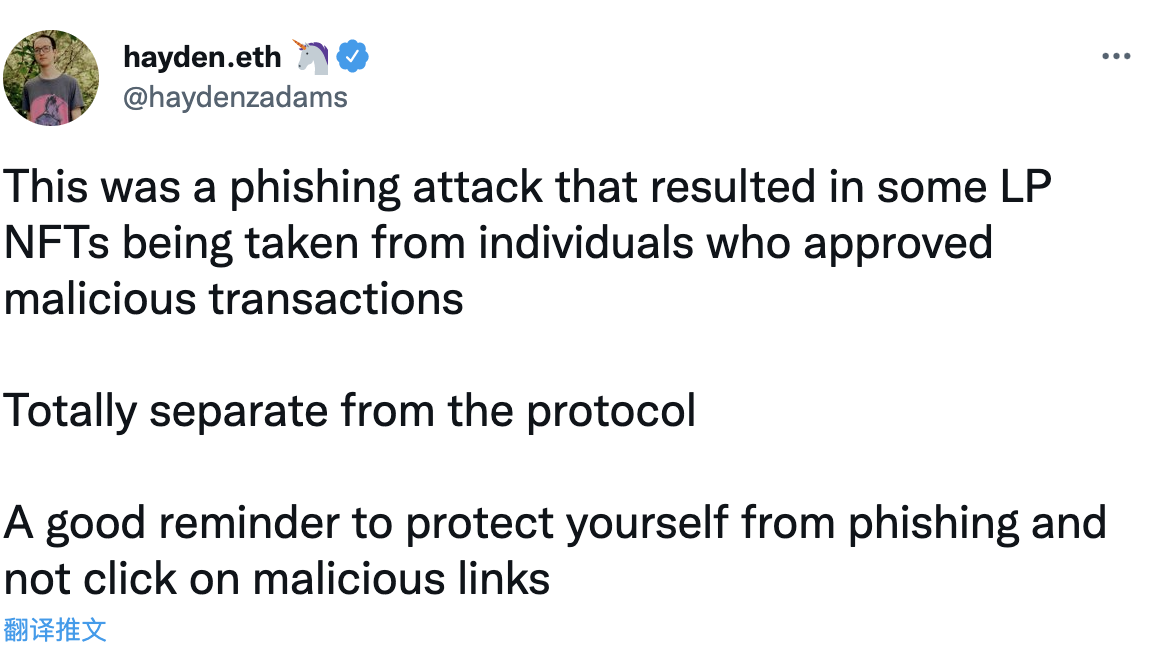

CZ 推文發布不久後,一名推特網友@samczsun 表示,這不是Uniswap V3 漏洞利用,而是一次成功的網絡釣魚活動。

CZ 推文發布不久後,一名推特網友@samczsun 表示,這不是Uniswap V3 漏洞利用,而是一次成功的網絡釣魚活動。

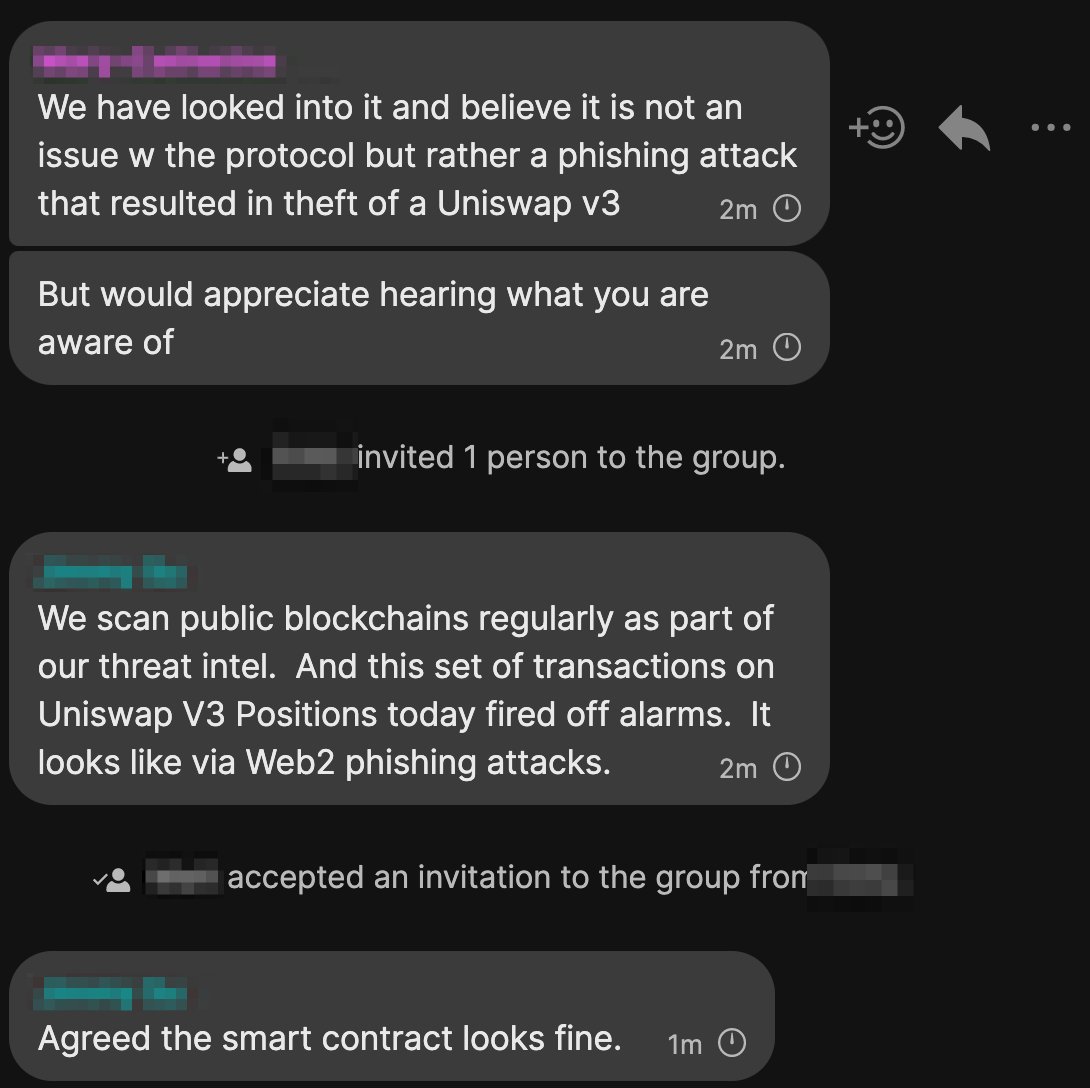

就在大家對此事展開熱烈討論時,CZ 再次發推,曬出與Uniswap V3 創始人的談話截圖,表示這確實是一次網絡釣魚攻擊,因此導致批准了惡意交易的用戶的一些LP NFT 被非法獲取,但這與Uniswap V3 協議無關,協議是安全的。最後CZ 表示抱歉預警,希望大家保護自己免受網絡釣魚,不要點擊惡意鏈接。

隨及,Uniswap 創始人也發推證實了此次事件是一次網絡釣魚攻擊,並感謝CZ 的及時提醒。

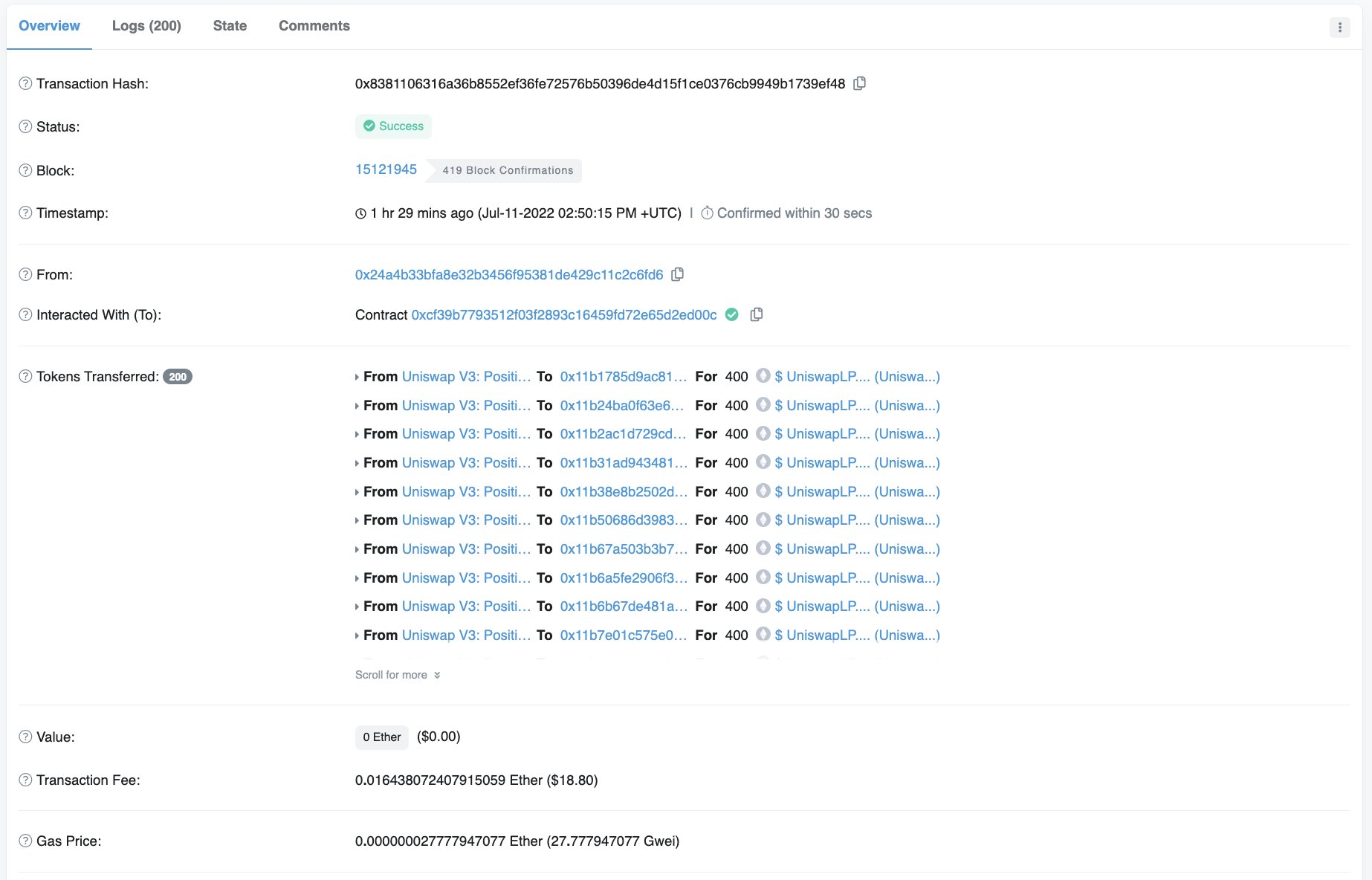

其實,早在6 小時前,就有網友發現了此次釣魚攻擊事件。首先是惡意合約污染了事件數據,因此區塊瀏覽器會將“From”索引為合法的“Uniswap V3:Positions NFT”合約。

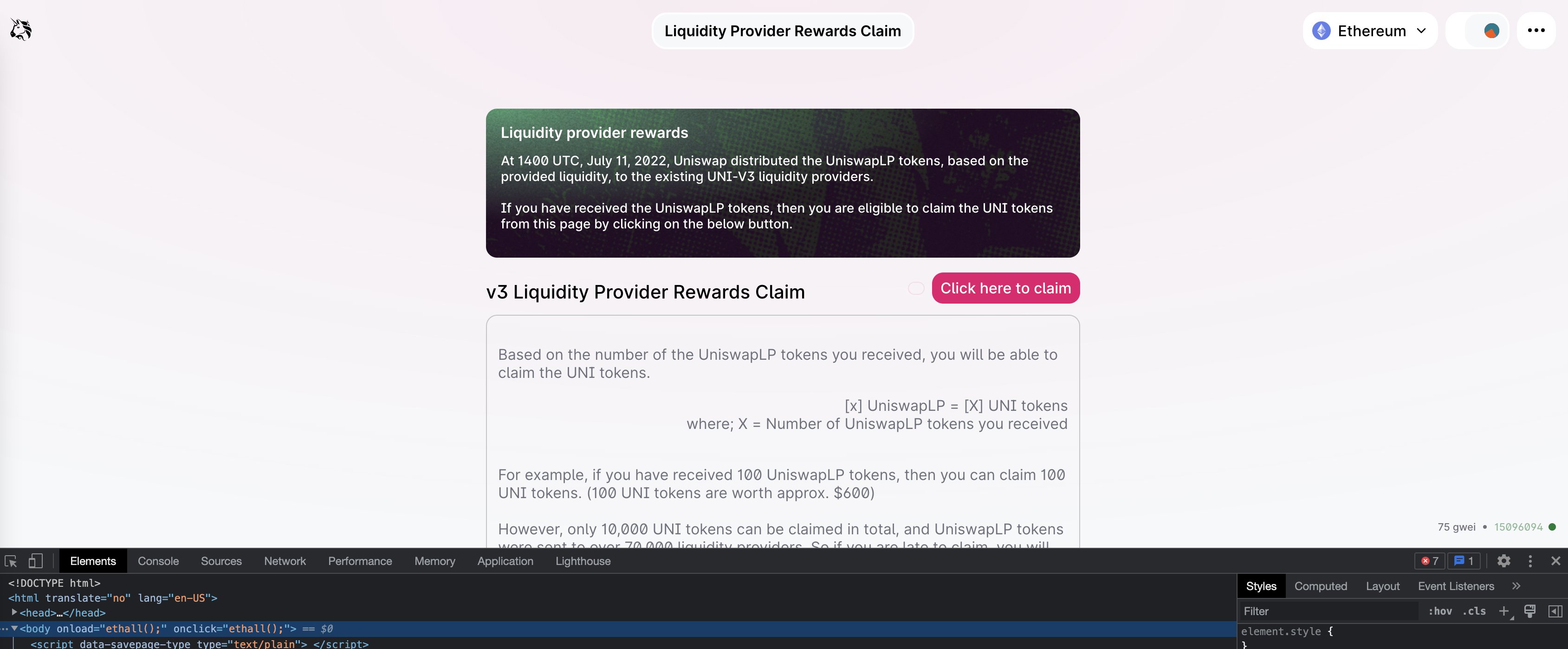

因此,用戶會看到“Uniswap V3:Positions NFT”向他們發送了一個令牌。他們會好奇並點擊,點擊後會將它們定向到域名為“/Uniswplp.com”的地址,該域名地址模仿了真實的Uniswap 地址。

然後,盜竊者託管的網站在單擊文檔時調用了ethall()。這個函數的內容被篡改了,但是我們可以理解為它做了兩件事:

a) 將你的地址和瀏覽器客戶端信息發送到/66312712367123.com,可讓盜竊者用於非法活動。

b) 試圖竊取你的資產。

PeckShield 也對此次事件進行了回顧調查:證實了以上推斷,認為擁有UniswapV3 流動性頭寸的人誤點進釣魚網站導致LP NFT 被盜。

雖然只是常見的釣魚攻擊,這波操作卻引起了市場恐慌。 UNI 在二級市場的表現出現較大波動,最低一度跌至$5.23,截止發文暫報為$5.62。

Uniswap V3 作為DEX 的龍頭,擁有著有大量的流動性,鎖倉量更是位於前列,並呈不斷增長趨勢。在行業緊縮、龍頭競爭的當下,CZ 的“小小烏龍”在社交媒體上容易被“過度解讀”。

也有網友表示,CZ 的做法沒有錯,如果不是重量級的行業大佬對此事件公開預警,Uniswap V3 團隊可能也不會關注並迅速採取行動,CZ 的反應速度很快。

Odaily也在此提醒大家,近期黑客進行釣魚攻擊事件頻發,一個釣魚模版就可以批量複製出大量不同釣魚網站,作惡成本極低。希望普通用戶提高警惕,加強安全意識,時刻保持懷疑,避免成為下一個受害者。