二級標題

史上最大黑客事件

史上最大黑客事件

統計統計6.1 億美元是什麼概念?如果按照事件發生時相關資產的市場價格計算,這不僅僅是DeFi 歷史上涉案金額最大的黑客事件,更是整個加密貨幣歷史上涉案金額最大的黑客事件,超過了鼎鼎大名的Mt.Gox 事件( 744408 枚BTC,當時總價值約4 億美元),以及2018 年的Coincheck 大案(5.23 億枚XEM,當時總價值約5.34 億美元)。

統計統計

,2020 年DeFi 領域內共發生了四十餘起起攻擊事件,損失金額約1.774 億元美元(已追回約4939 萬美元),Poly Network 這次事件的數字足足是其三倍有餘。

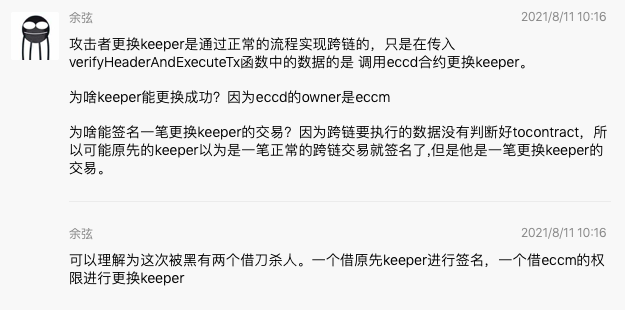

關於本次事件發生的具體原因,Odaily 已詢問了PeckShield、慢霧、BlockSec、Certik、成都鏈安等多家知名安全公司。其中BlockSec 向Odaily 表示,黑客向Poly Network 合約內的函數「verifyHeaderAndExecuteTx」提供了一個有效的簽名消息,且「LockProxy」合約內中的「onlyManagerContract」修改符不會被繞過。基於這些觀察,BlockSec 認為造成本事件的原因可能是用於跨鏈簽名的私鑰被洩漏,或是簽名程序有邏輯漏洞導致簽署出了攻擊交易。

也有可能是黑客與團隊內部人員勾結完成了攻擊,這需要更為徹底的調查。

--------------------------------------------------------------

分析分析Primitive Ventures 創始合夥人Dovey Wan 也表示:“Poly Network 和O3(注:本次事件的另一大相關項目,下文會解釋)都沒有完全開源,所以這很有可能是一次內部攻擊事件。”

分析

分析

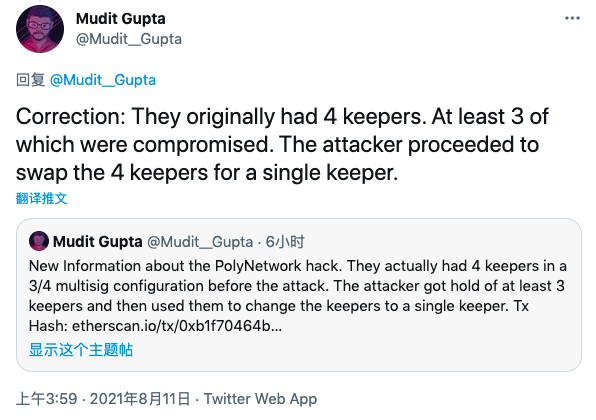

10:25 更新:慢霧創始人餘弦今日上午於社區內就此事件進一步解釋稱,攻擊者更換keeper 是通過正常的跨鏈流程實現的,只是在傳入verifyHeaderAndExecuteTx 函數中的數據是調用ECCD(EthCrossChainData)合約更換keeper。之所以keeper 能夠更換成功,是因為ECCD 的owner 是ECCM(EthCrossChainManager)。之所以能簽名一筆更換keeper 的交易,是因為跨鏈要執行的數據沒有判斷好tocontract,所以可能原先的keeper 以為是一筆正常的跨鏈交易就簽名了,但這實際上是一筆更換keeper 的交易。

二級標題

--------------------------------------------------------------

黑客地址:

黑客地址:

黑客地址:

以太坊地址:0xC8a65Fadf0e0dDAf421F28FEAb69Bf6E2E589963;

BSC 地址:0x0D6e286A7cfD25E0c01fEe9756765D8033B32C71;

Polygon地址:0x5dc3603C9D42Ff184153a8a9094a73d461663214。

以太坊地址:0xC8a65Fadf0e0dDAf421F28FEAb69Bf6E2E589963;

BSC 地址:0x0D6e286A7cfD25E0c01fEe9756765D8033B32C71;

Polygon地址:0x5dc3603C9D42Ff184153a8a9094a73d461663214。

OKEx CEO Jay 也表示:“OKEx 已在關注此案,我們正在觀察貨幣的流動,並將盡最大努力來協助處理該事件。”圖片描述

圖片描述

二級標題

黑客通過Curve 將近1 億USDC 兌換為DAI。

二級標題

二級標題

大型乞討現場

失竊金額如此之大,受害者數量自然也少不了(Odaily作者本人也是其中之一)。

就目前情況來看,遭受此次事件影響的主要群體是通過跨鏈聚合器O3 Swap 進行挖礦的用戶,O3 Swap 本身也因此暫停了跨鏈相關服務。在事件發生之前,O3 Swap 在Polygon 等鏈上的穩定幣池年化可超過20%,一些短期單幣池(上週剛剛關閉)的年化更是可達百分之數百,在DeFi 挖礦收益日趨下行的今天,這一年化水平還是相當具有吸引力的。大量“DeFi 農民”衝著高收益而來,卻最終落得了個“血本無歸”。

而之所以Poly Network 被攻擊,O3 Swap 用戶遭殃,是因為O3 Swap 的跨鏈功能係基於Poly Network 搭建。事實上,在Poly Network 官方確認被黑之前,社區之內的主要猜測也是O3 Swap 合約被黑客攻破。

在以往DeFi 被盜、用戶求助無門的情況下,不少人會選擇向黑客的地址發送一筆交易,留言述說這是自己的血汗錢,懇求黑客歸還資金。而這一次,許多“看熱鬧不嫌事大”的旁觀者卻讓事情“變味”了。

“技術”再好點的用戶會選擇講講故事,甚至讓黑客成為自己的“天使投資人”,比如說「我看中了一個項目,如果你給了我多少多少錢,待我飛黃騰達後定會加倍奉還」,或是說「自己還在上學,也有個黑客夢想,希望能夠獲得前輩的資金支持」。

二級標題

“技術”最好的用戶根本不墨跡,二話不說,直接認爹。

二級標題

二級標題追回資金,還有希望嗎?

撇開種種鬧劇,事件既已發生,各方最為關心的事情莫過於能否成功追回資產。

結合此前DeFi 世界內曾發生過的多起安全事件來看,追贓並非毫無可能,比如去年的dForce 及EMD 事件,最終都成功追回了失竊資金。整體來看,此類事件基本上都有一個共同點——通過追踪,黑客在現實世界的身份暴露,面臨著來自項目方及受損用戶的起訴和追責,最終選擇主動歸還資金。過往案例告訴我們,儘管DeFi 在交互層面上已實現了去中心化,但一個個受法律保護及約束的人類才是參與DeFi 的主體,因此DeFi 也絕不是什麼無法之地,在鏈上資產意外遭遇損失時,尋求鏈下的法律保護是最有效的解決措施。

目前較好的一個消息是,慢霧安全團隊表示,在合作夥伴虎符(Hoo)及多家交易所的技術支持下,

已通過鏈上及鏈下追踪已關聯發現攻擊者的郵箱、IP 及設備指紋等信息

,正在追踪Poly Network 攻擊者相關的可能身份線索。慢霧安全團隊梳理髮現,黑客初始的資金來源是門羅幣(XMR),然後在交易所裡換成了BNB/ETH/MATIC 等幣種並分別提幣到3 個地址,不久後在3 條鏈上發動攻擊。

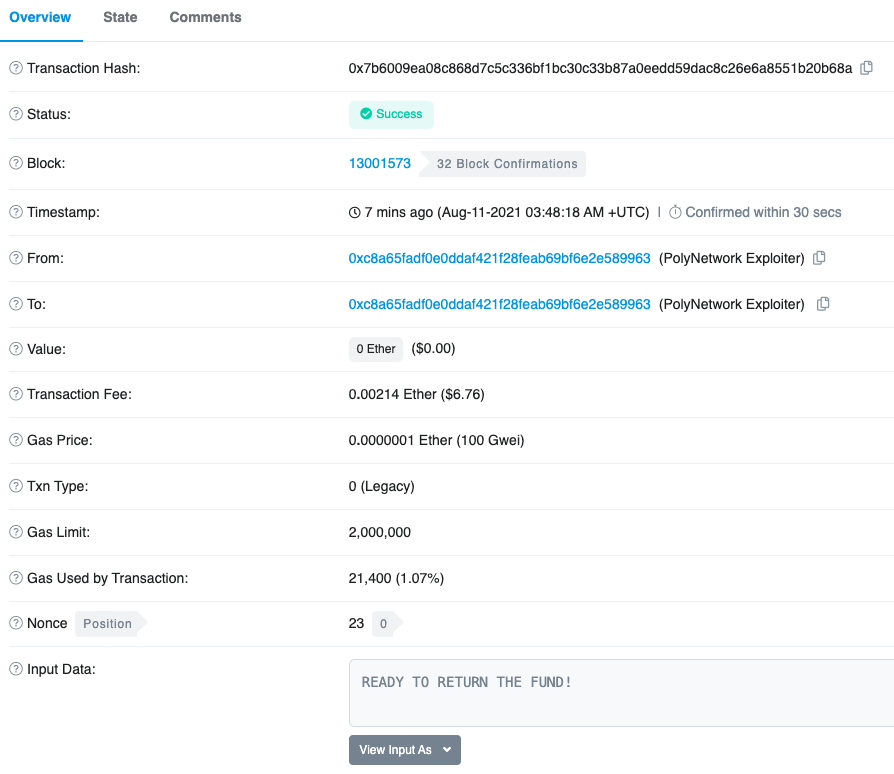

或許是感覺到了壓力,黑客也在8 月11 日00:05 通過一筆交易公開表示有意歸還部分資金。與此同時,黑客還提出了一個新的可能,即利用這筆資金發行一個全新代幣,並通過DAO 的形式進行運作。

不過,慢霧提到的關鍵合作夥伴虎符(Hoo)隨後在社群內進一步回應稱,黑客只是在虎符註冊了一個沒有KYC 的賬號,並轉出了少量ETH 作為gas 費用,並沒有資金流入虎符。最為關鍵的是,黑客在虎符內的賬戶並沒有實名認證,所以能否通過其他信息(慢霧提到的郵箱、IP 等等)成功定位黑客身份暫時仍無法確定。

-------------------------------------------------------

稍早前,Poly Network 官方再次通過公開信的形式向黑客喊話,強調數億美元的資金在任何司法轄區都會是特大案件,希望藉此向黑客施壓,獲得與對方溝通的機會。但截至發文,Poly Network 仍沒有披露其他任何實質性的進展。