オリジナル - 毎日

著者 - ルーピー・ルー

11月23日、マルチチェーンDEXアグリゲーターKyberswapは最近深刻なサイバー攻撃を受け、その結果、主に16,217ETH(3,350万米ドル相当)、3,987,332ARB(332ARB相当)を含む、約4,830万米ドル相当のさまざまな暗号資産が盗難されました。 406万ドル)、591,441 OP(103万ドル相当)、1,111,926 DAI。

最新の開発状況 (11 月 24 日更新):

KyberSwap チームはチェーン上のハッカーに交渉情報を公開し、ハッカーはすべてのユーザーの資金を安全に返還するための報奨金として盗まれた資金の 10% を残す可能性があると述べました。 KyberSwapは、ハッカーがどのように攻撃を実行したかを知っていると主張し、北京時間11月25日14時までに、盗まれた資金の90%を0x 8180で始まるアドレスに返却するようハッカーに与え、そうでなければ追求を続けるとしている。ハッカーの情報。

数千万ドルが盗まれた

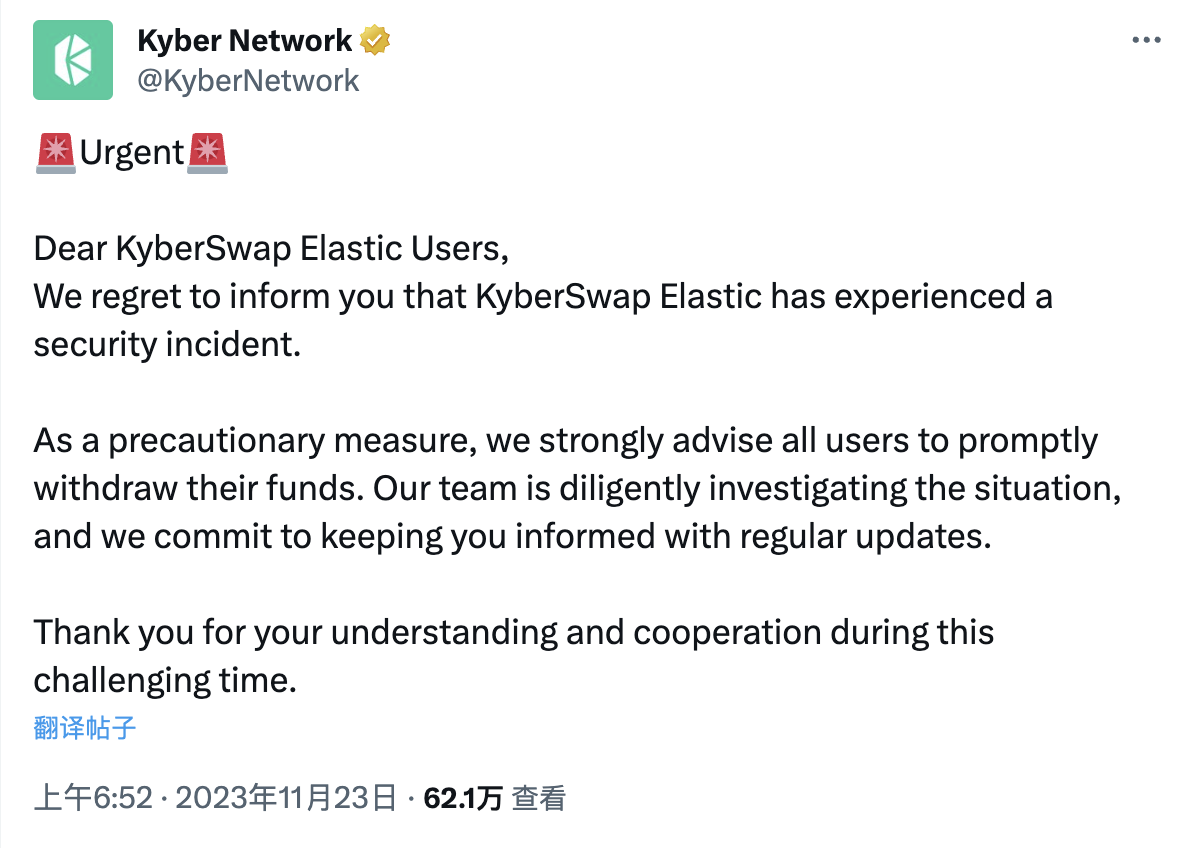

インシデントの後、Kyber Network チームは、X (Twitter) の投稿で、KyberSwap Elastic が「セキュリティ インシデントを経験した」ことをユーザーに思い出させました。ユーザーに対し予防措置として資金を引き出すよう勧告し、状況を調査中であると付け加えた。

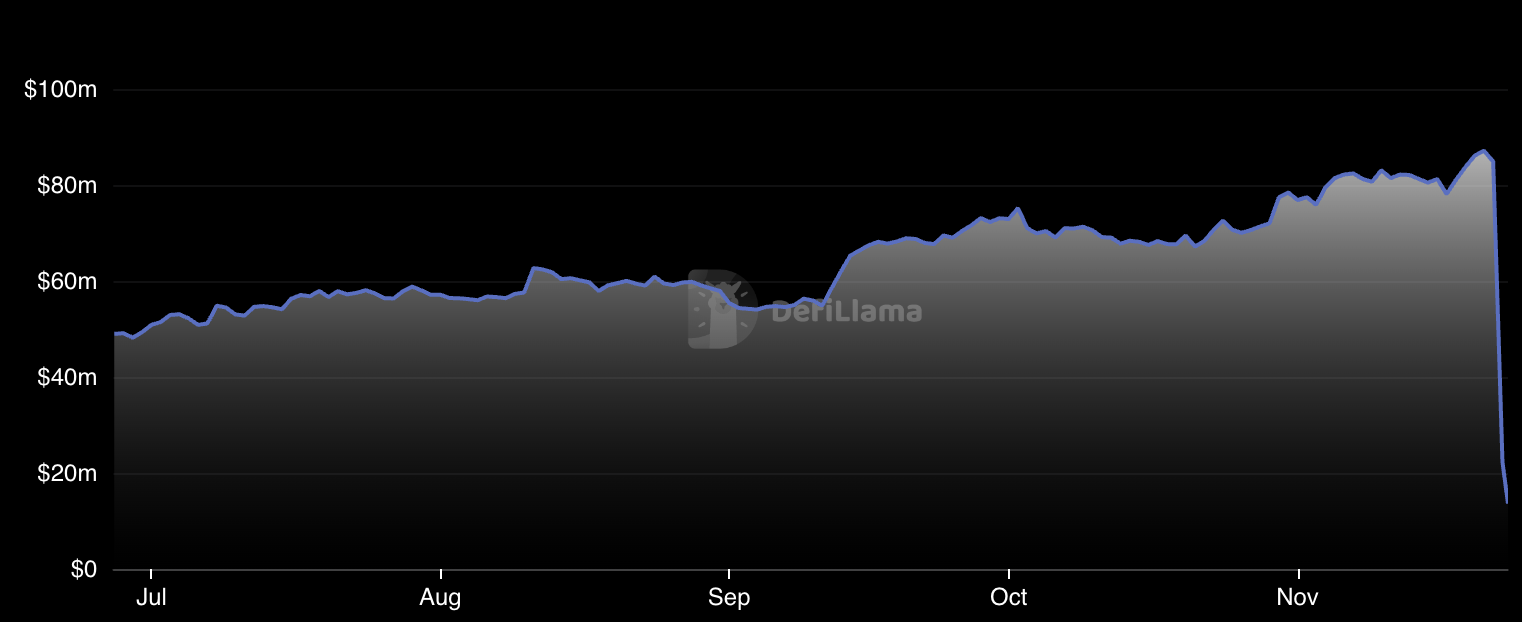

Kyber は 2018 年に開始され、ハッキング前の TVL は約 8,600 万ドルでしたが、現在は TVL が 1,300 万ドルまで低下しています。

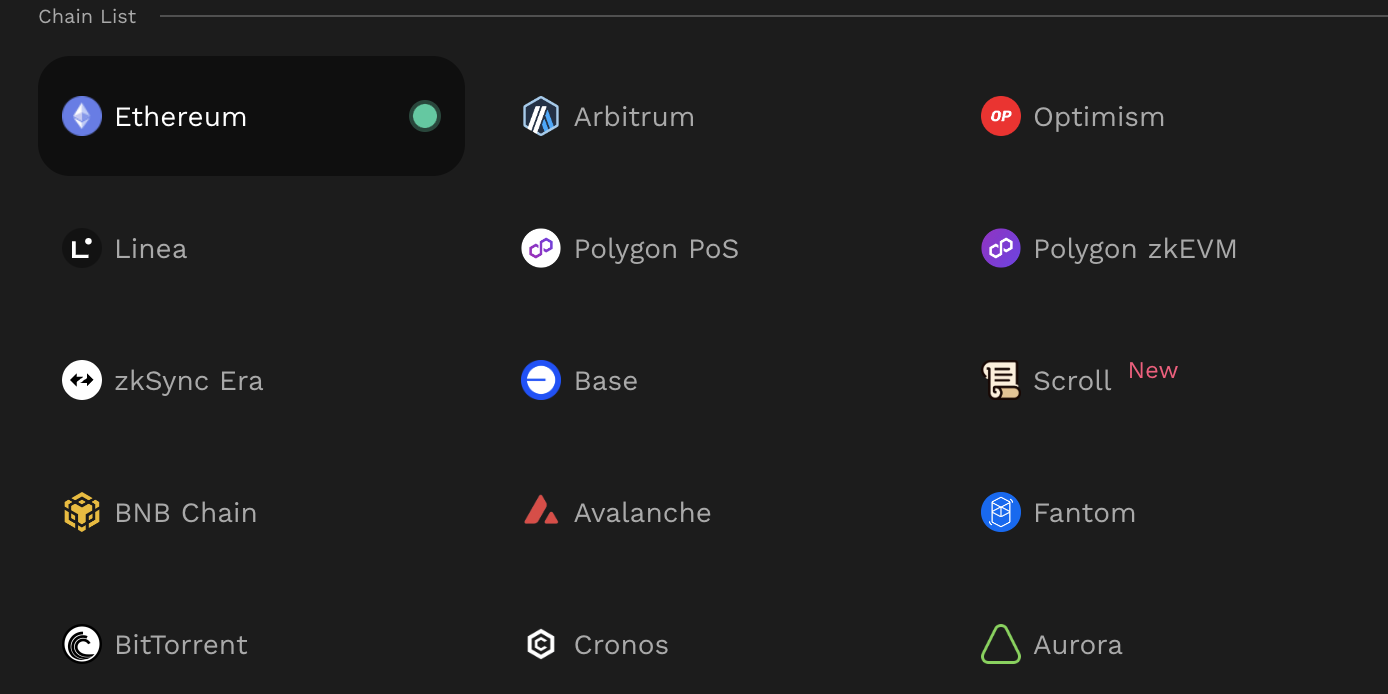

KyberSwap は、15 のブロックチェーンに展開された分散型 DEX およびアグリゲーターです。公式紹介によると、このプラットフォームは総取引量100億米ドル以上、総取引数200万件以上を実施し、100以上のDEXを統合しています。

(KyberSwap はすでに 15 チェーンで利用可能です)

オンチェーンデータは、KyberSwap の盗難が複数のネットワークでも発生したことを示しています。 Spot On Chain の監視によると、Arbitrum、Optimism、Ethereum、Polygon、Base を含む KyberSwap の盗難が発生しました。

そのうち、約 2,000 万ドル相当のトークンが Arbitrum ネットワークから盗まれ、1,500 万ドルが Optimism ネットワークから盗まれ、700 万ドル以上がイーサリアムから盗まれました。

KyberSwapが盗まれたのはこれが初めてではないことに注意してください。 2022 年 9 月、KyberSwap フロントエンドの脆弱性により、ユーザー資金 265,000 ドルが盗難されました。

KyberSwap の盗難事件により、暗号化業界では DEX のセキュリティに対する幅広い注目が再び集まりました。 Odaily は、セキュリティ リスクが発生した場合、ユーザーは直ちに資金を引き出し、アクセス許可を取り消す必要があることをユーザーに思い出させます。

「一旦休憩して、後で連絡します。」

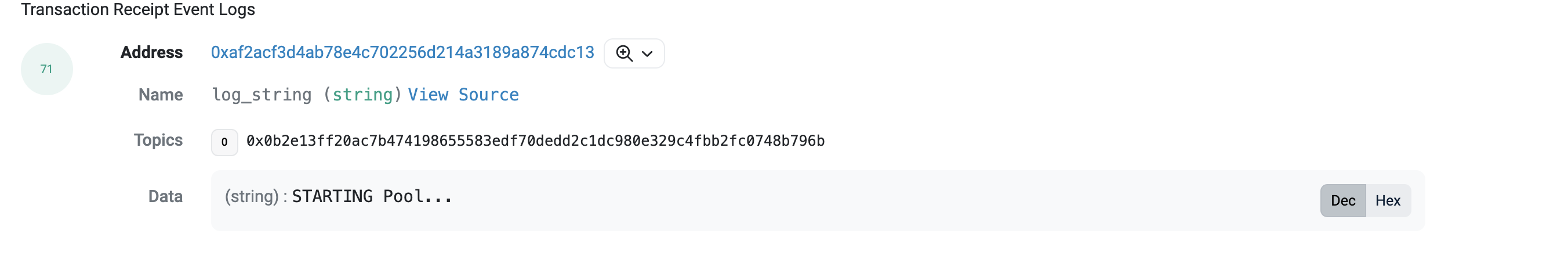

このインシデントが以前の攻撃と異なるのは、ハッカーがチェーン上で実行された操作に豊富な注釈を追加したことです。この種の行為は、この攻撃に別の意味を与えますが、これが嘲笑なのか教えなのかを判断するのは困難です。

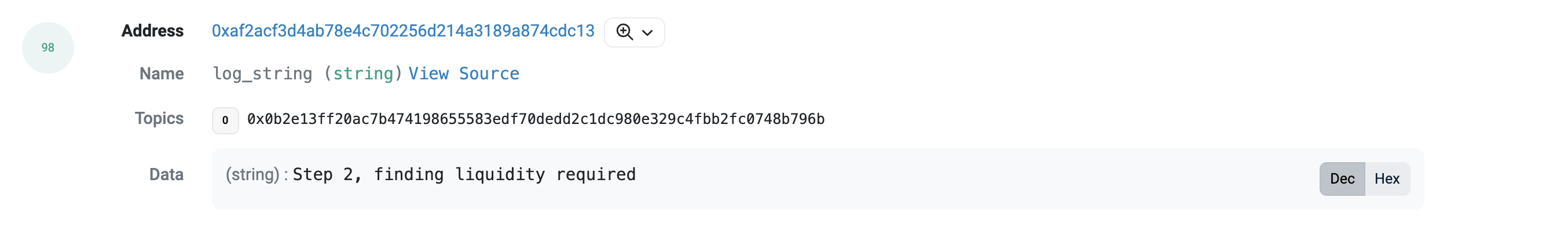

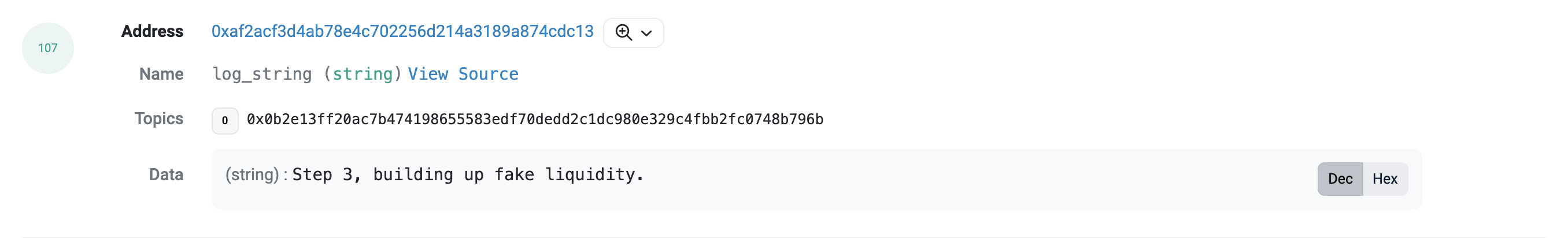

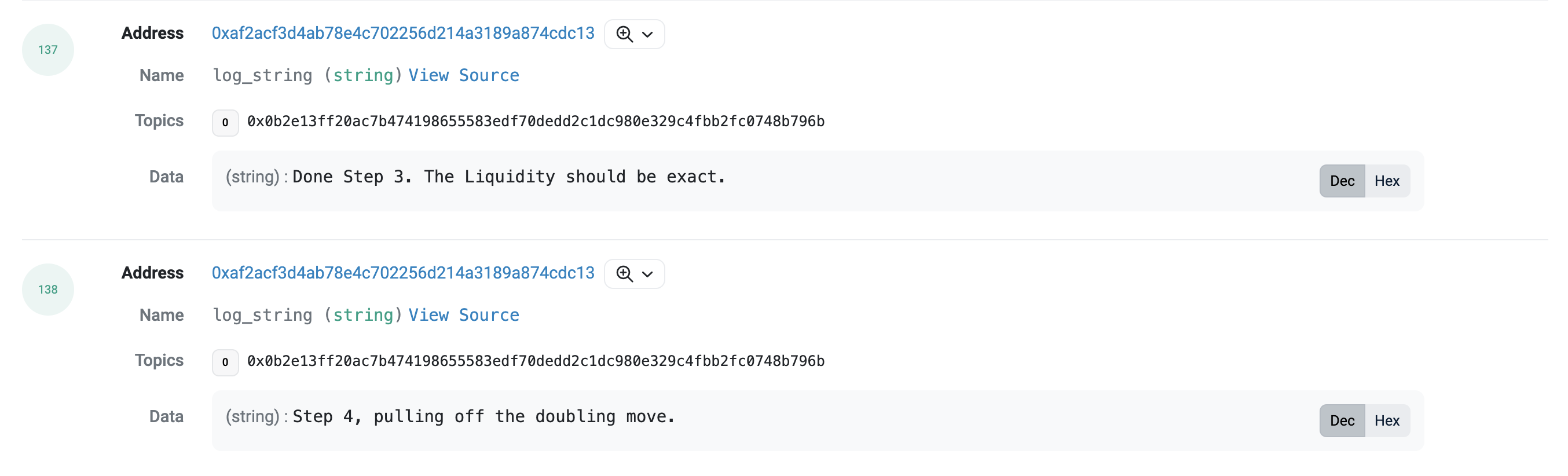

ハッカーの操作は比較的複雑ですが、次のように主なプロセスを傍受しました。

1. 行動を開始する

2. 流動性要求のソースを見つける

3. 偽りの流動性を構築する

4. 攻撃を完了する

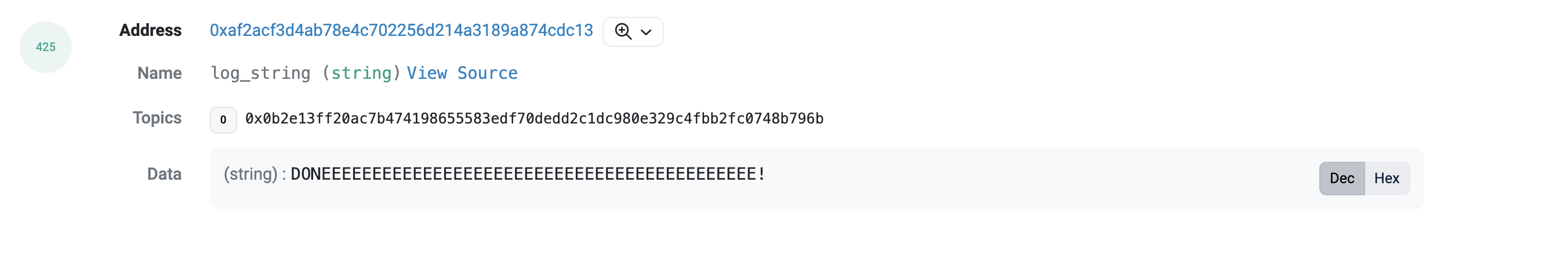

ハッカーが最後に DONEEEEEEEEEEE メッセージを送信し、長いテール トーンがハッカーの心の喜びを直接表現していることがわかりました。

さらに興味深いのは、ハッカーの目的は Kyber の流動性を枯渇させることではなく、攻撃の結果を得るために交渉することであるように見えることです。

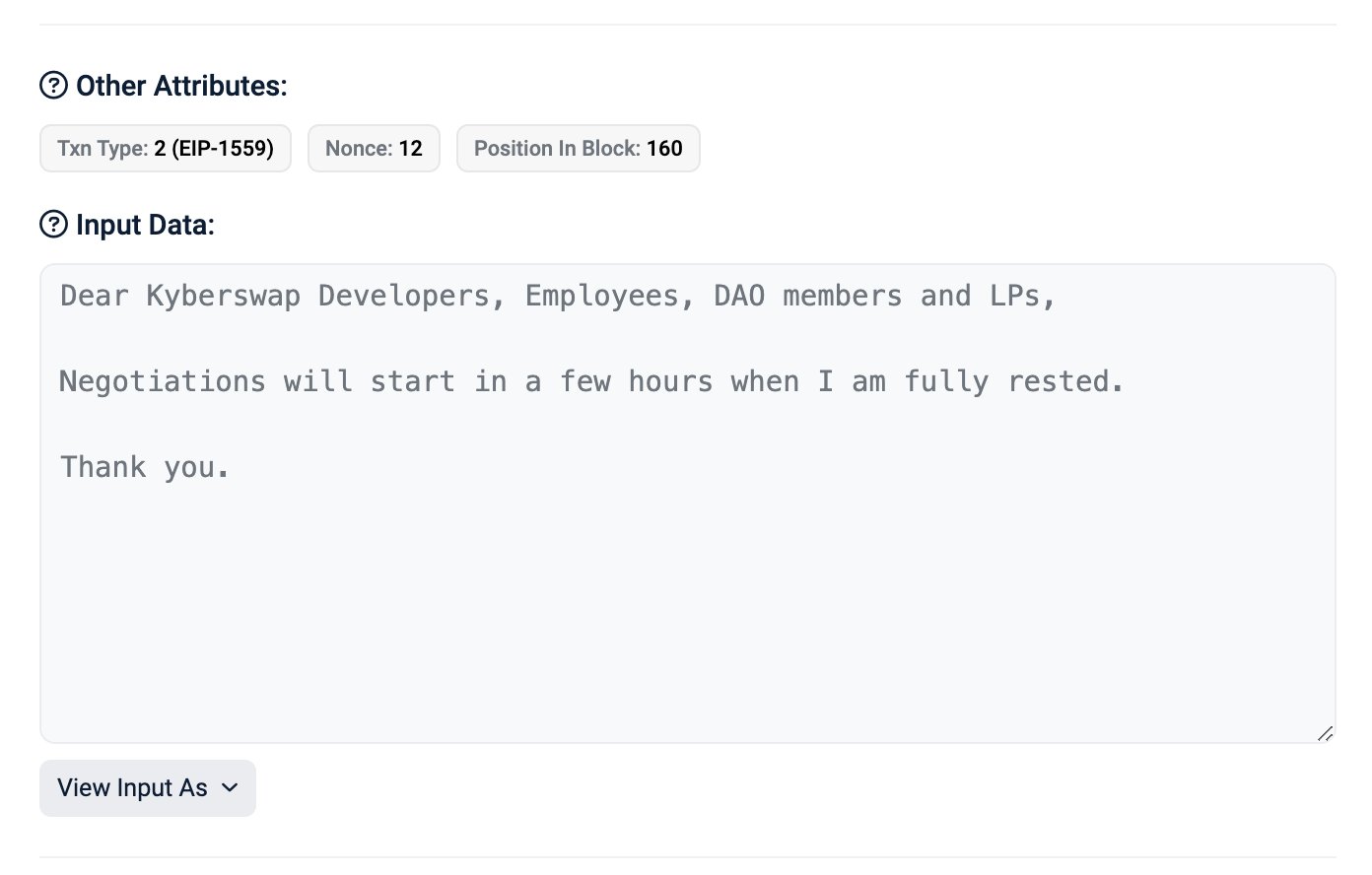

攻撃者はプロトコル開発者とDAOメンバーにオンチェーンメッセージを残して、「数時間以内に休息を取ったら交渉を開始する」と述べた。

コミュニティは、これはハッカーが法的リスクを伴うすべての盗まれた資産を奪うことを望まないようであることを意味していると推測しています。ハッカーは交渉と和解を通じてプロジェクトチームと合意に達し、プロジェクトチームが事件を追及しない代わりに盗まれた資金の一部だけを受け取る可能性が高い。

KyberSwapは2022年9月に26万5000ドルのハッキング被害に遭ったが、その後バイナンスの支援で解決した。当時、KyberSwap はハッカーに報奨金の 15% (約 40,000 ドル) を提示しました。

ハッカーは再犯する可能性がある

この攻撃は、DEX 認証コードの脆弱性ではなく、LP に対する直接攻撃であると考えられています。ハッカーたちは、慎重に設計された攻撃戦略により、取引所の多層セキュリティ保護を回避することに成功しました。

セキュリティチームの BlockSec は、KyberSwap が価格操作と二重流動性計算を通じて攻撃を達成したと考えています。攻撃者はフラッシュローンを借りて、流動性の低いプールを使い果たしました。スワップを実行したりポジションを変更したりすることで、彼らは被害者プールのリアルタイム価格と値動きを操作しました。最終的に、攻撃者は複数のスワップ ステップとクロスクオート操作をトリガーし、流動性カウントが 2 倍になり、プールが枯渇しました。

もう 1 つの「イースターエッグ」は、このハッカーが初めて犯罪を犯したようには見えないことです。

Paidun は、Kyber Network 攻撃者としてラベル付けされたアドレスが、「adb4」で終わる Arbitrum 上のアドレスに 1,000 WETH (206 万ドル) を送金したことを監視しています。このアドレスは、705 日前にイーサリアム上で Indexed Finance 攻撃者とやり取りしました。

2021年10月、パッシブ利回りプロトコルのIndexed Financeが攻撃され、1,600万ドルの損失が発生しました。

Kyberswap 事件は、仮想通貨取引分野全体に対する深刻な警告であり、すべての参加者に、より警戒し、セキュリティ対策を強化する必要があることを思い出させます。暗号通貨市場が発展し続けるにつれて、取引プラットフォームのセキュリティの確保が業界の継続的な焦点となるでしょう。 Kyberswap のセキュリティ事件により、業界全体が分散型取引プラットフォームのセキュリティについて深く考えるようになりました。

ますます複雑化するセキュリティの課題に直面している DEX は、セキュリティ テクノロジの革新と改善を継続する必要があります。これには、スマートコントラクトのセキュリティ監査の強化、異常なトランザクション検出機能の向上、より効率的な緊急対応メカニズムの開発が含まれます。同時に、ユーザー教育と意識向上を強化することも、セキュリティインシデントを防ぐために重要な部分です。ユーザーは関連するリスクを理解し、資産のセキュリティを保護するために適切な措置を講じる必要があります。

ハッカーが目を覚ますのを待った後、KyberSwap の交渉は順調に進むでしょうか?ハッカーたちは最終的にどうなるでしょうか?Odaily引き続きレポートを追っていきます。