現在、Ankr のデプロイヤーキーが漏洩した疑いがあり、10 兆の aBNBc が鋳造され、Pancake のトランザクションプールの流動性は空になり、aBNBc の価格はほぼゼロに戻りました。

これまでの攻撃とは少し異なり、この攻撃には皮肉な「興味深い話」がたくさんあります。裁定取引者はハッカーよりもはるかに多くの利益を上げています(彼らは同一人物ではないと仮定しましょう)、ハッカーはFuckBNBミームコインを発行して大騒ぎした「パフォーマンス」 art」、aBNBc は総発行部数を前例のない量まで増加させ続けました。この攻撃自体よりも、この攻撃のその後の展開に注目が集まっています。

攻撃事件のレビュー

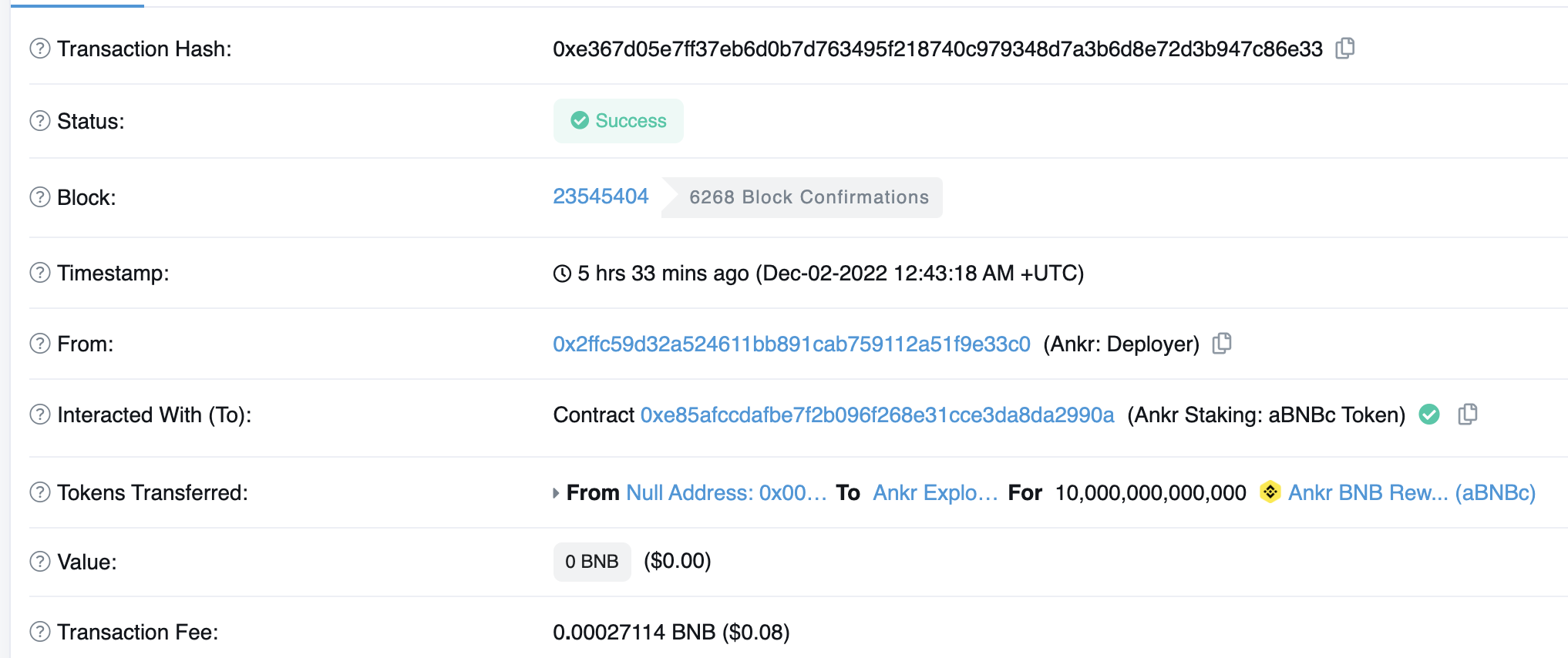

今朝早く、ハッカーが Ankr デプロイ担当者にアクセスし、プロジェクトへの攻撃を開始しました。

チェーン上のデータによると、10兆個のaBNBcトークンが転送が作成され、0xf3a4 で始まるアドレスに送信されます。

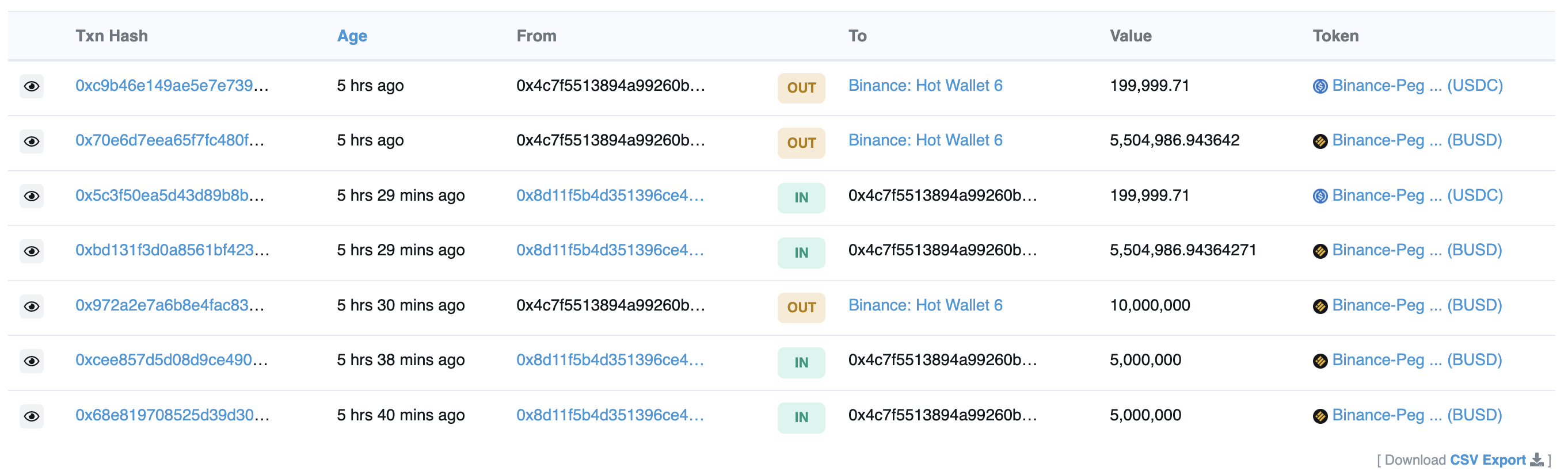

大量のトークンが発行された後、aBNBc の一部はウォレットに保管され、さらに多くのトークンが利益のために捨てられました。ハッカーはガス代として1.125 BNBを自分の住所に送金し、aBNBcの販売を開始し、合計約405万USDCと5,000 BNBを両替した。 4,500 BNB の利益は約 129 万 USDC と交換され、900 BNB が Tornado.Cash に入金されました。その後、攻撃者はすべての USDC をイーサリアム ネットワーク Celer Network と Multichain にクロスリンクし、約 468 万 USDC を全額送金しました。 3446 ETHに交換されました。 ANKR価格の急激な下落により、ANKRを空売りした場合の現在の収益率は53.25%に達しています。

セキュリティ チーム PeckShield は、Ankr 盗難イベントで、aBNBc トークン コントラクトに無限コイン生成の脆弱性があることを発見しました。コイン生成関数 mint() はonlyMinter 修飾子によって保護されていますが、完全にバイパスできる別の関数 ( 0x3b3a5522 func.signature を使用) があります。無制限のミント権限のための呼び出し元の検証。

副題

裁定業者が1500万ドルの利益を得る

もし問題がここで終わってしまえば、これは弱気市場における単なる「目立たない」安全事故に過ぎない。しかし、「裁定者」は適切なタイミングで追いつく必要がありました。

aBNBc がハッカーによってゼロに破壊されたとき、ユーザー (0xaab2...dfc3) は 10 BNB で 180,000 以上の aBNBc を購入し、融資プラットフォーム helio で aBNBc を抵当に入れて 1,600 万以上のステーブルコイン HAY を貸し出しました。(日々のメモ: HAY は BNB ベースの USD を超過担保した分散型ステーブルコインで、aBNB-LP を預けることで鋳造できます。)現時点では、公式チームは脆弱性を発見しており、さらなる情報が入手でき次第コミュニティに通知すると述べています。

裁定業者はヘイを1500万BUSD以上で売却し、ヘイの流動性プールは空になった。分散型ステーブルコインとして、HAYの価格は一時0.21米ドル程度まで大幅に下落しましたが、現在は徐々に回復し、0.70米ドルで取引されています。

ハッカーが 500 万ドルの利益を得た後、裁定取引者はさらに 1,500 万ドルの利益を融資プラットフォームから得ましたが、これはハッカーをはるかに上回っていました。

最後に「アービトラージャー収入スーパーハッキング」が発生したのは、pGALA 事件でした。市場では「裁定者」の正体に投資家から疑惑の目が向けられている。ユーザーはこの謎の人物についてさまざまな推測をしており、裁定業者はハッカーの別のアドレスではないかと疑う人もいます。

事態の発展は皆の予想をはるかに上回っており、攻撃者の利益は Tornado によって匿名で送金されましたが、裁定者たちはオンチェーン操作に精通していないようです。

チェーン上のデータは、匿名の裁定取引者が実際に中間アドレス (0x4c...2757) を通じて 1,550 万米ドルの利益を Binance に送金したことを示しています。

この裁定行為は「ハッキング」とは言えませんが、ある意味では確かに「不当利得」です。

その直後、CZ 言う副題

逸話は続く: 10 の 60 乗、ハッカーコイン トラックのリーダー

今回の事件では、皮肉な「面白い話」も数多くあった。

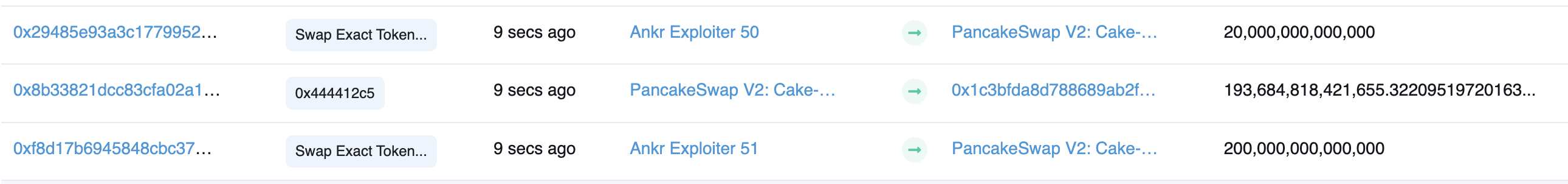

今日の午後、CZ氏はTwitterで、Ankr氏とHay氏のハッキング攻撃について、暫定分析では開発者の秘密鍵が盗まれ、ハッカーがスマートコントラクトをより悪意のあるコントラクトに更新したと述べた。セキュリティ チームによる調査でも同様の結論に達し、一部のセキュリティ チームは、複数の異なる発信アドレスによって追加のトークン発行が発生したことを発見しました。これは興味深い結果をもたらします。Ankr ハッキングには、おそらく史上最大の攻撃が含まれていました。

BSCScan のラベルを見ると、Ankr Exploiter のロゴには 50 以上の番号が連続して付けられており、攻撃者のアドレスの数は驚異的です。

さらに奇妙なのは、複数のコールによってもたらされた複数の追加発行により、aBNBc の追加発行数が当初の 10 兆ではなくなっていることです。

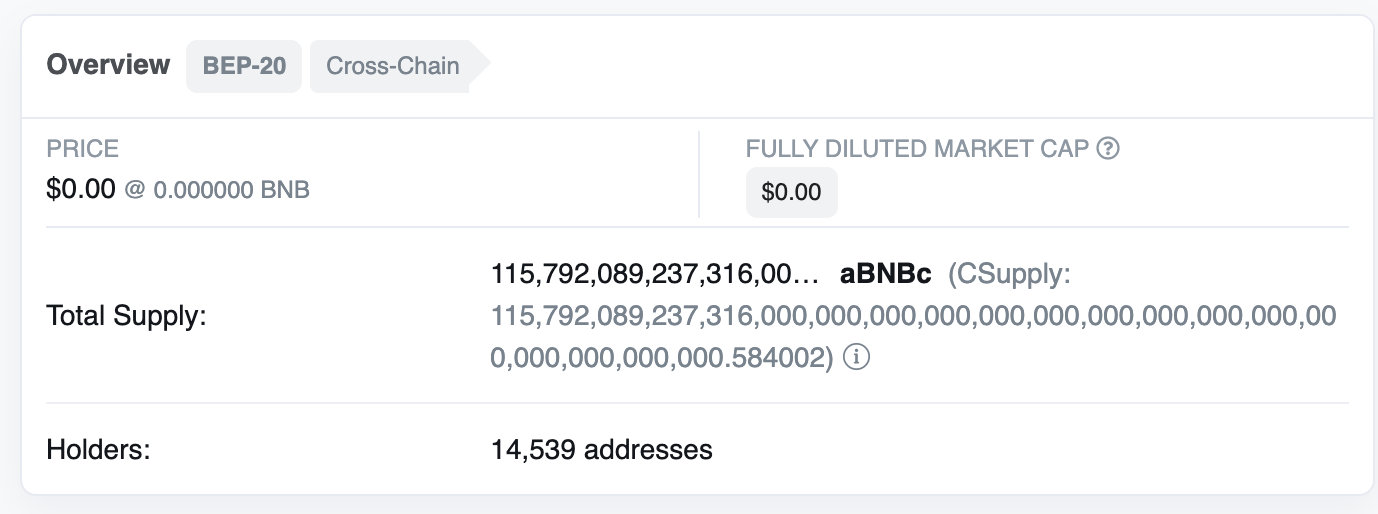

チェーン上のデータは、aBNBc の総供給量が 10 の 60 乗を超えていることを示しています。

より正確には、その供給量は 115, 792, 089, 237, 316, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000 個です。

攻撃後、ハッカーたちはAnkrからの「わずかな」収入に満足せず、さらなる利益拡大に注力した。

副題

終わり?

今日の午後、バイナンスは、ハッカーによって取引所に送金された約300万ドルを凍結したと発表した。 BNBチェーンは、本日初めにAnkr aBNBcコントラクトがハッキングされたことに気づき、Ankr攻撃者のアドレスがブラックリストに登録されたと述べた。

Ankrもこの事件に反応した。 DEXに連絡し、関連取引をブロックするよう取引所に通知し、現在状況を評価してトークンを再発行していると述べた。さらに、Ankr は、Ankr ステーキングのすべての基礎となる資産が安全であり、すべてのインフラストラクチャ サービスが影響を受けないことも保証します。現在、Ankr が影響を受けるユーザーに補償を行う計画が策定中です。

Ankr はユーザーに 4 つの注意事項を行っています: 1. 取引しないでください; 2. aBNBc トークンを保持している流動性プロバイダーは、DEX から流動性を削除してください; 3. Ankr はスナップショットを取得し、ユーザーは他のニュースを待つことができます; 4. ABNBc は再発行される。

安定した通貨取引プラットフォームであるウォンバット取引所は、BNBプールが停止され、BNB、BNBx、stkBNB、aBNBcの交換、入出金も停止されたと発表、これまでウォンバットはaBNBcプールとHAYプールを停止していた。

この事件では、融資プラットフォームの損失はAnkrの損失よりもはるかに大きいですが、この記事の公開時点でHAYはこの事件に対してそれ以上の対応を行っていません。