妥協!米国の「Youtube」がハッカーに身代金として75ビットコインを支払った

本文约3027字,阅读全文需要约12分钟

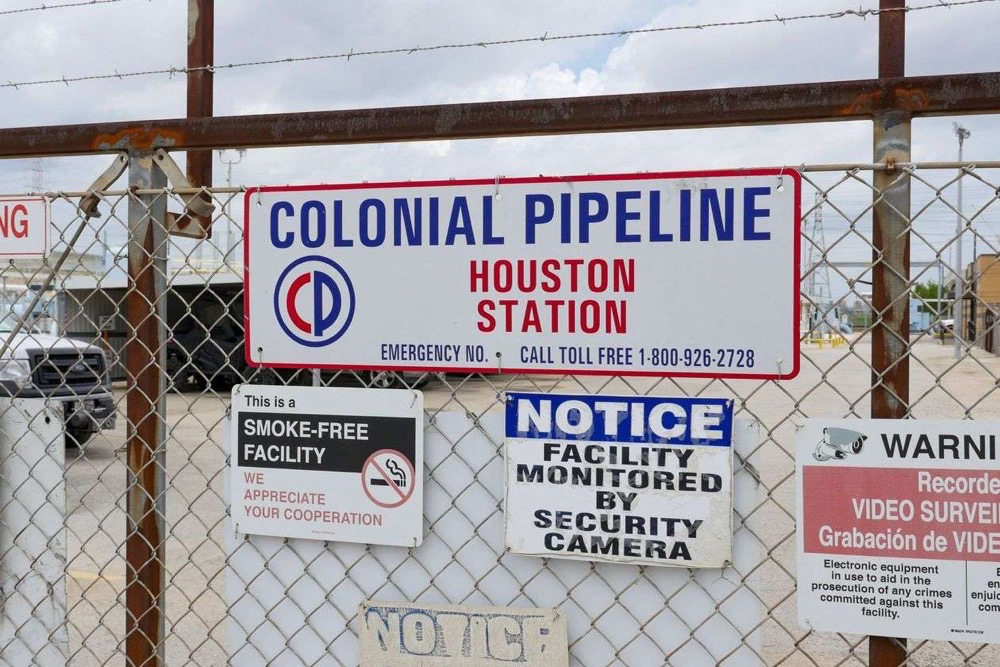

米国時間5月7日、地元最大手の石油パイプライン会社であるコロニアル・パイプラインがハッキングされ、東海岸の重要な石油パイプラインが同日閉鎖に追い込まれた。

写真提供: Francois Picard/Agence France-Presse/Getty Inages米国時間5月7日、地元石油パイプライン最大手のコロニアル・パイプライン社がハッキングを受け、同日、東海岸の重要な石油パイプラインが閉鎖に追い込まれ、大量の燃料が製油所に閉じ込められた。テキサス。コロニアル パイプラインの石油パイプライン システムは、米国東海岸の燃料の 45% を供給しているほか、ガソリン、ディーゼル、ジェット燃料などの精製石油製品も米軍に提供しています。Colonial Pipeline の声明では、ランサムウェア攻撃に確信を持っていると述べ、「この事件にはランサムウェアが関与していると判断しました。これに応じて、脅威を封じ込めるために一部のシステムを積極的にオフラインにし、攻撃によりすべてのパイプライン運用が一時的に停止されました。」と述べています。当社の IT システムの一部に影響を与えました。」FBIはコロニアル・パイプライン事件の背後にハッカー集団ダークサイドが関与していると非難した。報道によると、DarkSide は強力な組織を持つ新しく設立されたハッカー グループであり、捜査当局は彼らが上級ハッカーで構成されている可能性が高いと考えており、ここ数カ月で数十の企業を攻撃しました。ダークサイドはダークウェブ上のウェブサイトで、恐喝によって数百万ドルを稼いだことを明らかにし、80社以上の欧米企業のネットワークシステムへの侵入に成功したと主張した。米捜査局は、コロニアル・パイプライン事件のランサムウェアを作成した組織は、匿名で取引されたビットコインを通じて代金を支払ったと主張しており、ダークサイドもサーバーの位置を隠すために匿名化ソフトウェアのTorを使用しており、そのため捜査当局が証拠として使用できる有効な情報を入手することができなかったと主張している。しかし、セキュリティ研究者らは、おそらく東ヨーロッパに拠点を置くDarkSideが、ハッカーのオンラインフォーラムを通じて被害者のネットワークにアクセスする「同盟者」を募集していると述べている。DarkSide の開発者は、この記事についてのコメントを拒否しました。同グループのウェブサイトの「ニュース」セクションで、彼らはコロニアル・パイプライン事件の責任を否定し、関連組織を非難している。ダークサイドは、関連組織が「将来の社会的影響を回避したい」と考えている攻撃対象にはさらに介入すると述べた。FBIはハッカーを奨励しないよう、何年もの間、恐喝された企業に対し身代金を支払わないよう注意を喚起してきたが、YAHOOニュースによると、コロニアル・パイプラインは事件当日、身代金としてダークサイドに75ビットコインを支払ったという。(YAHOOニュースはブルームバーグ、ニューヨーク・タイムズ、ウォール・ストリート・ジャーナルの報道を引用)間違いなく、このニュースは、同社が身代金を支払うつもりがないという今週初めのメディア報道と矛盾している。ハッカーは身代金を受け取った後に復号ツールを提供したと言われていますが、復号プロセス全体が非常に遅かったため、Colonial Pipeline はシステムを復元するためにバックアップを使用し続ける必要がありました。 5月13日、コロニアル・パイプラインは操業を再開したと発表した。しかし、閉鎖により燃料の配送が中断され、パニック買いが引き起こされたため、複数の知事がこの危機に対応して非常事態を宣言した。現在、米国では何百万人もの人々がリモートで仕事や勉強をしており、これによりハッカーがサイバー攻撃を実行する機会が増え、サイバー攻撃の規模もますます大きくなっているとセキュリティ研究者は考えています。さらに、セキュリティ保護のない企業または機関のネットワークは、不法に侵入される可能性が高くなります。ソフトウェア ランサムウェアを追跡する公式の情報センターは存在しませんが、FBI が受け取ったそのような事件報告は 2020 年に 2,500 件近くあり、2019 年に比べて 66% 増加しました。ダークウェブの匿名性を利用して、ハッカーは長い間、ダークウェブ上でネットワークの脆弱性を交換することに熟練してきました。暗号通貨による支払いの匿名性により、法執行機関による追跡能力が制限されることと、ランサムウェアの支払いをカバーする保険契約の普及が、部分的には、ますます専門性の高いランサムウェア業界を生み出しました。「ランサムウェアが爆発的に増えているのは、拡張性があり、予測可能で、収益性が高いからです。これがビジネスモデルでないとしたら、何がビジネスモデルなのかわかりません」と、サイバー、プライバシー、データイノベーションの専門家は語った。ブロックチェーン分析会社チェイナリシスは、犯罪者も被害者もサイバー攻撃を秘密にしたいと考えているため、攻撃に関する正確なデータを入手するのは難しいと述べた。しかし、知られているのは、ランサムウェアの被害者が2020年にハッカーに少なくとも3億5000万ドル相当の仮想通貨を支払ったということであり、これは2019年の4倍に増加している。セキュリティ専門家やサイバーセキュリティ当局者らは、サイバー攻撃により米国経済に年間数十億ドルの損失が発生していると推定している。ランサムウェアがビジネスモデルとなっているため、FBIは何年も企業に対し、ハッカーに身代金を支払わないよう警告してきたが、サイバーセキュリティ企業ビットディフェンダーは、被害者の少なくとも半数が依然として身代金を支払っていると述べている。その理由は、ランサムウェアが被害者のコンピュータのコンテンツを暗号化し、ハッカーが身代金を受け取るとハッキングされたシステムのロックを解除するための復号キーを被害者に与えることを約束するためです。ほとんどの被害者は、システム バックアップの失敗や、数百台のコンピュータの復元に必要な膨大な作業が原因で身代金を支払います。その結果、ネットワーク システムをバックアップしている企業は、身代金の支払いを要求されないため、最も脆弱になる傾向があります。しかし、ほとんどの企業にとって、いつ起こるかわからない潜在的な危機を防ぐための初期費用は高すぎます。

過去1年には、学校、法律事務所、地方自治体、空港、法執行機関も攻撃を受けた。2020年9月、ハッキングにより病院チェーンのユナイテッド・ヘルス・サービスは税引前で6,700万ドルの損失を被った。 1 か月後、ランサムウェア グループが数十の病院を同時に大規模に攻撃しました。また、2020年にはヒューストンのシェルドン独立学区がハッキングされ、システムが動作不能になり、給与計算に影響が及んだ。通常の運営を回復するために、学区はハッカーとの交渉の結果、当初の身代金 35 万ドルに対して 20 万 6,931 ドルを支払いました。「私たちは貪欲、脆弱性、デジタルエコシステムと拡大する犯罪組織によって引き起こされる世界的なデジタル大洪水の瀬戸際にいます。」さまざまな分野のソフトウェアによる脅迫の可能性

データソース: Sophos State of Ransomware 2021 レポート (業界、影響)、FBI Internet Crime Complaint Center (苦情、損失)

画像の説明

グラフィック: シーモンド・チャン/ウォール・ストリート・ジャーナル通常、ランサムウェア グループは被害者のビジネスに不可欠な取り組みを攻撃し、ビジネスを回復するために身代金を要求します。しかし近年、ランサムウェア グループも「時代とともに」変化し、被害者から入手したファイルを公開すると脅迫し始めています。セキュリティコンサルタント会社LMGセキュリティの最高経営責任者、シェリー・ダビドフ氏によると、圧力をかけるために、ランサムウェア犯罪組織は現在、サイバー攻撃後に被害を受けた企業の従業員やパートナーにさえも通知しているという。ダークサイドは、被害者が支払いを拒否した場合、被害者から盗んだ情報を空売り業者に売却する用意があると述べた。画像の説明

写真提供:Nicholas Kamm/Agence France-Presse/Getty Images司法省高官ジョン・カーリン氏は先月のインタビューで、ランサムウェアによって犯罪ハッカーの作戦の成功率が高まり、被害者からますます多くの金銭を要求できるようになり、その金額は数千万ドルに達し、再投資が行われるようになったと述べた。それらの資金は、より多くの、より優れた攻撃を可能にする新しいツールやサービスの開発に使われており、「彼らがより多くのお金を強要すればするほど、機器をアップグレードするためにより多くのお金を必要とするという悪循環があり、私たちはそのサイクルを断ち切る方法を見つけなければなりません。」 」