2020 年の攻撃事件の概要: 900 億人民元が行方不明、2021 年にハッカーから遠ざかるにはどうすればよいでしょうか?

本文约4704字,阅读全文需要约19分钟

CertiKのセキュリティ専門家は、業界におけるセキュリティ事故を警告する参考として、2020年にいくつかの代表的なブロックチェーンプロジェクトを調査し、攻撃を受けた理由やハッカーに

「もしそのものがアヒルのように見え、アヒルのように歩くなら、私たちはそれをアヒルだと言います。」

ある政治家のこの言葉は多くの人に支持されています。

私たち一人ひとりと同じように、外に発信した情報は、外部からの評価を通じて自分自身にフィードバックされ、影響を与えることが多くあります。この原理は特定の分野にのみ適用されるのではなく、逆に、あらゆるものに痕跡を見つけることができます。

ブロックチェーンは長い間発展してきましたが、多くの人々にとって、ブロックチェーンは依然として詐欺、逃亡、ハッカーが隠れている超法規的な場所です。

人々の認知が他の情報に影響されにくいのは、もちろん、ブロックチェーンプロジェクトに対する攻撃がますます激しくなっているからに違いありません。圧倒的なハッキング事件の中で、ブロックチェーンに対する人々の不安や抵抗感を覆す唯一の方法は、ブロックチェーンのセキュリティ基準を向上させ、安全で健全なブロックチェーンエコシステムを確立することです。同様に、ブロックチェーン全体がネガティブなニュースに悩まされなくなると、この「アヒル」も好ましいニュースになるでしょう。統計によると、2020年に従来分野のウェブサイトとソフトウェアのセキュリティ率は97.5%に達し、最大の損失を被った資産はわずか5万元近くにとどまった。

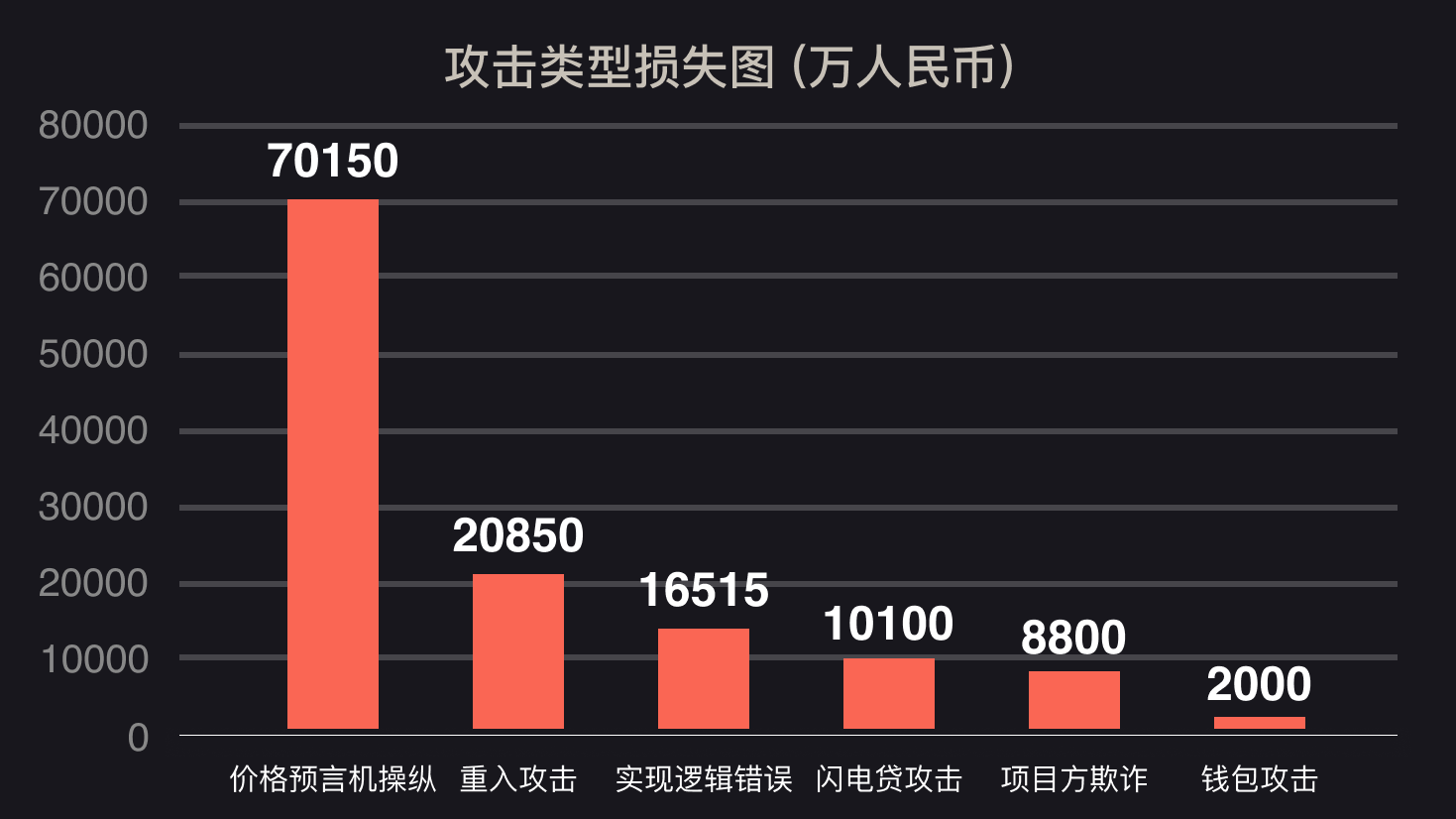

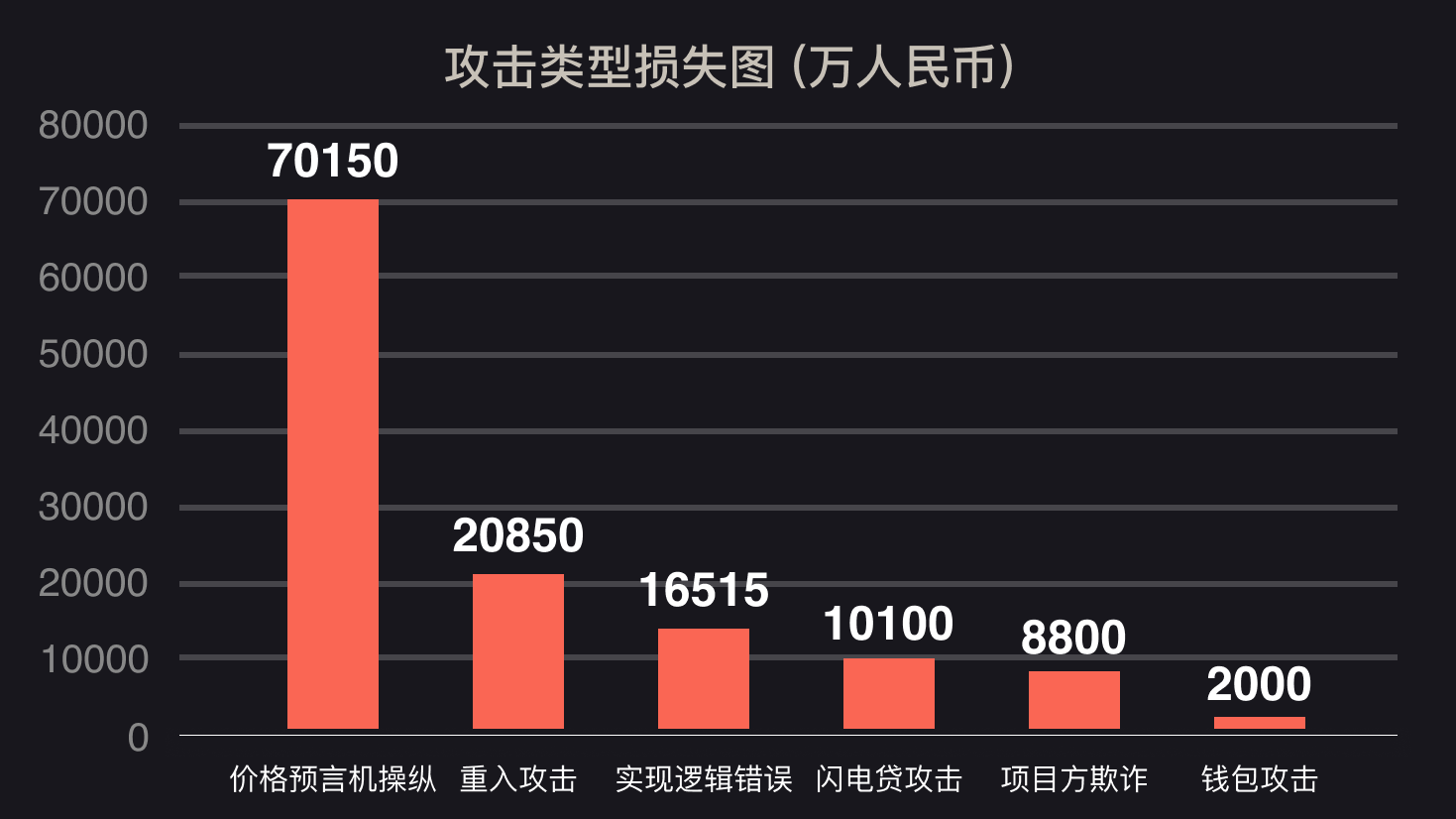

ブロックチェーン分野では、スマートコントラクトと関連ノードのセキュリティ率はわずか89%で、損失額は600万~6000万元に達することが多く、これは大型トラック数台では輸送できないほどの高額な資産だ。ブロックチェーン分野からの資産の損失は、従来のネットワークにおける資産の損失の 1,000 倍を超える可能性があります。そこで、CertiKのセキュリティ専門家は、業界のセキュリティ事故を警告する参考として、2020年に21の代表的なブロックチェーンプロジェクトを調査し、攻撃を受けた理由やハッカーによる攻撃手法を分析した。分析された23のブロックチェーンプロジェクトのうち、実装ロジックエラーによる攻撃イベントが8件、価格オラクル操作イベントが4件、プロジェクトパーティ詐欺イベントが3件、リエントリー攻撃イベントが3件、フラッシュローン攻撃イベントが2件、ウォレット攻撃イベントが1件ありました。攻撃。これらのセキュリティ インシデント項目は次のとおりです。

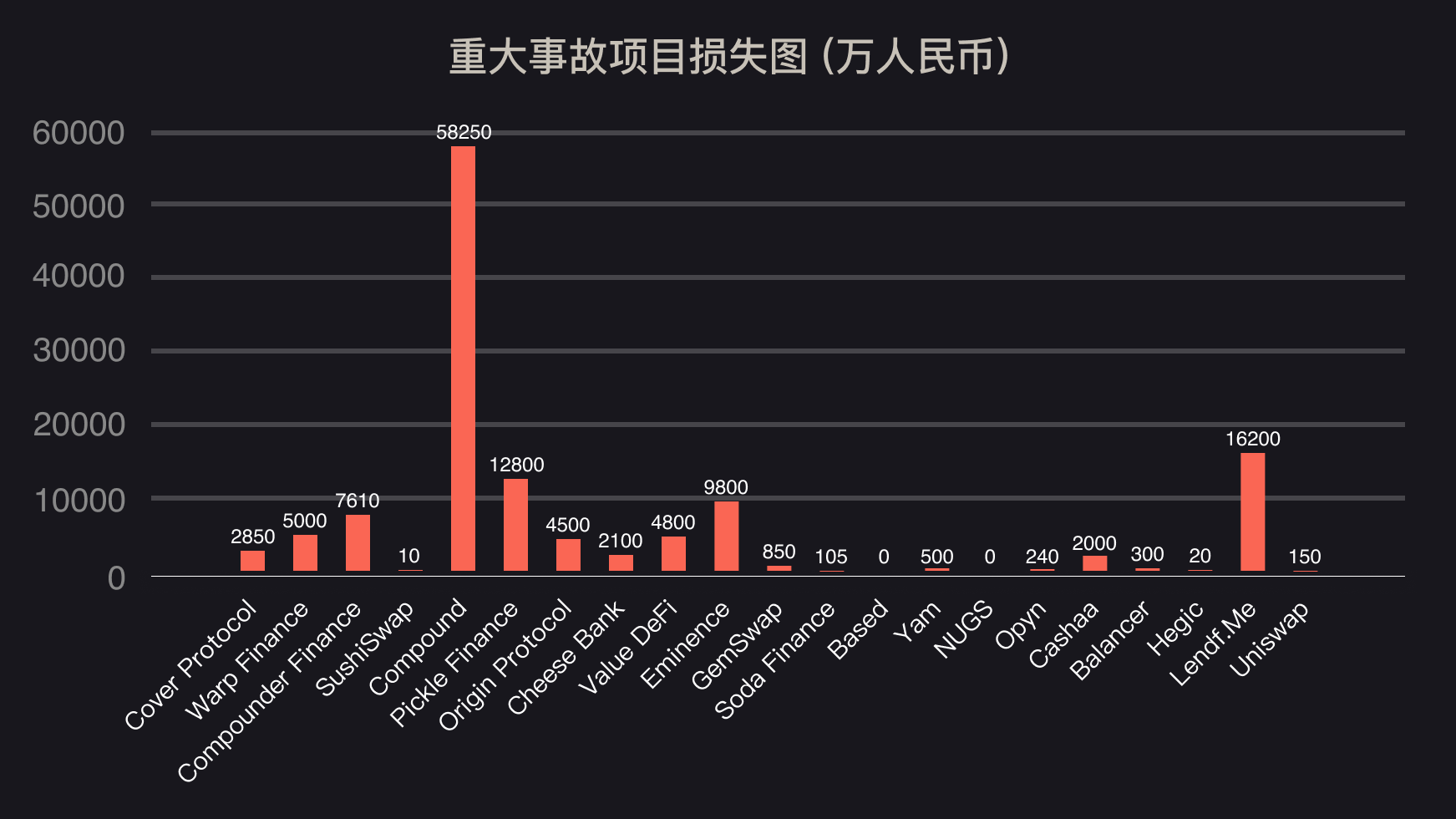

表1:2020年の主要ブロックチェーン事故プロジェクト一覧

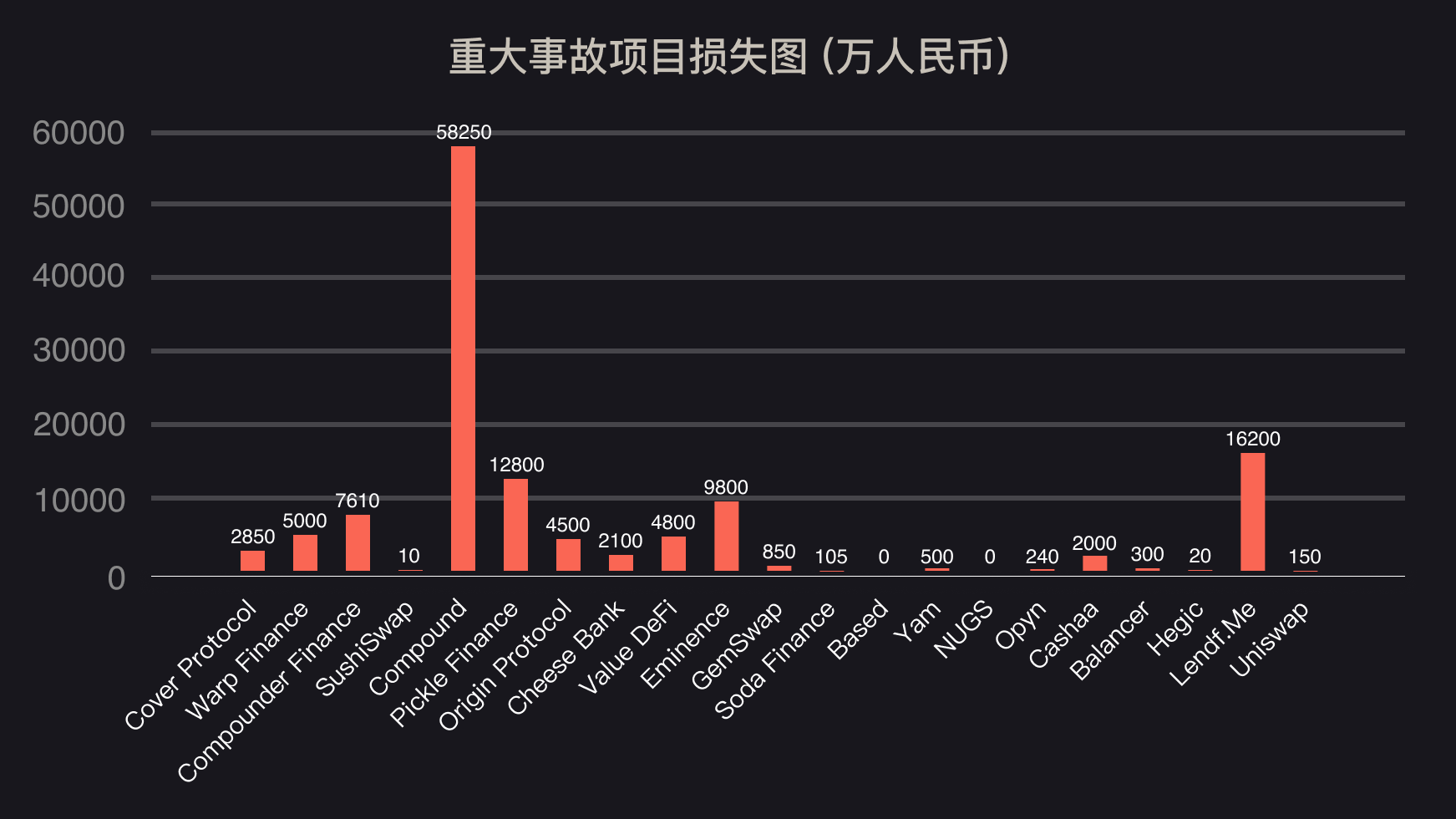

図1: 2020年のブロックチェーン重大事故プロジェクト損失マップ

表1と図1は、2020年の主要なブロックチェーン事故プロジェクトの損失を示しています。

最初のレベルのタイトル

Cover Protocol

2020年12月28日夜、CertiKセキュリティ検証チームは、Cover Protocolの無制限のトークン発行に対する脆弱性攻撃を発見した。攻撃者は、プロジェクトのスマート コントラクトの誓約と取得を繰り返し、トークンの鋳造操作をトリガーし、カバー トークンを無限に発行し、カバー トークンの価格の暴落を引き起こしました。Warp Finance

2020 年 12 月 17 日、攻撃者は、Warp Finance プロジェクトで使用されるオラクルを利用して、担保された LP トークン資産の誤った価格を計算し、Warp Finance プロジェクトから約 1,462 ETH トークン、合計価値約 6.15 の利益を得ました。百万元。さらに、攻撃者は約3,990万人民元相当のDAI-ETH LP株も鋳造し、約650万人民元の利益がuniswapとsushiswapのLPに流入した。Compounder.Finance

2020 年 12 月 1 日午後 3 時、CertiK セキュリティ技術チームはスカイネットを通じて、Compounder.Finance プロジェクトのスマート コントラクトで大量のトークンのいくつかのトランザクションが発生したことを発見しました。これらの取引が内部操作であることを注意深く確認した後、プロジェクト所有者は大量のトークンを自分のアカウントに送金しました。SushiSwap

Compound

2020 年 11 月 26 日、Compound プロジェクトで価格オラクル トークンの価格にエラーが発生しました。Pickle Finance

2020 年 11 月 22 日午前 2 時 37 分、CertiK セキュリティ検証チームは、Pickle Finance プロジェクトがスカイネットを通じて攻撃されたことを発見しました。攻撃者は、外部 Jar コントラクトが合法かどうかをチェックしないコントラクトの抜け穴を悪用します。Origin Protocol

2020 年 11 月 17 日、オリジナル プロトコル プロジェクト OUSD がフラッシュ ローンとリエントランシー攻撃の組み合わせによって攻撃されました。Cheese Bank

2020年11月16日、DeFiプロジェクトのチーズバンクがフラッシュローンの攻撃を受けた。攻撃者は、流動性プール内のトークンの数を操作し、リセットオラクルを使用して Uniswap LP 流動性証明書の価格をつり上げることで攻撃します。Value DeFi

2020年11月15日、DeFiプロジェクトのValue Defiがフラッシュローンの攻撃を受けた。攻撃者は、プロジェクト内で Curve 価格オラクル マシンを使用し、フラッシュ ローンを通じてオラクル マシン トークンの価格計算の脆弱性を操作して攻撃しました。Eminence

GemSwap

2020年9月26日、DeFiプロジェクトGemSwapはプロジェクトオーナーからのバックドア攻撃を受けました。Soda Finance

2020 年 9 月 21 日、CertiK セキュリティ研究チームは、ソーダ ブロックチェーン プロジェクトにスマート コントラクトのセキュリティ脆弱性を発見しました。この脆弱性により、外部の呼び出し元は、被害者の債務のトークン数を無視して、スマート コントラクト機能を呼び出して被害者の債務を強制的に決済し、決済操作で得た収益を自身の支払いアドレスに転送することが可能になります。BASED

2020 年 8 月 14 日、流動性マイニング プロジェクト Based に初期化エラーによる脆弱性が存在しました。スマート コントラクトを展開する際、Base 担当者はスマート コントラクト内の renounceOwnership 関数を呼び出して所有者を宣言しただけで、スマート コントラクトを初期化していませんでした。YAM

NUGS

2020 年 8 月 11 日、CertiK セキュリティ研究チームは、イーサリアム ベースのトークン プロジェクト NUGS にセキュリティ上の問題があることを発見しました。スマートコントラクトにセキュリティ上の欠陥があり、トークンシステムに大規模なインフレを引き起こしました。Opyn

2020年8月4日、DeFiプロジェクトOypnに対して攻撃が発生しました。攻撃の理由は、スマートコントラクト oToken の Opyn の行使機能に抜け穴があるためです。攻撃者が特定の量の ETH をスマート コントラクトに送信すると、スマート コントラクトは、攻撃者が送信した ETH の量が適切であるかどうかを動的にチェックするのではなく、ETH の量が先物取引を完了するために必要な量と一致しているかどうかだけをチェックします。 1 回の取引後も、それは先物取引を完了するために必要な数量に等しくなります。Cashaa

最初の攻撃は北京時間7月10日午後6時57分に発生し、Cashaaのビットコインウォレットの1つが侵害され、1.05977049 BTCが攻撃者の口座に送金された。Cashaa レポートの説明によると、攻撃者は被害者のコンピュータを制御し、Blockchain.info 上で被害者のビットコイン ウォレットを操作し、攻撃者のアカウントに BTC を送金しました。2回目の攻撃は北京時間7月11日午前8時10分に発生した。Cashaaの8つのビットコインウォレット(合計335.91312085ビットコイン)が、攻撃者によって同じ手段で同じアドレスに転送された。Balancer

2020年6月29日午前2時3分、攻撃者はdYdXフラッシュローンから借りたWETHを利用して大量のSTAトークンを購入し、STAやその他のトークンの為替価格を急騰させた。次に、最小量の STA (値は 1e-18) を使用して WETH を継続的に買い戻し、各買い戻し後にバランサーの契約の抜け穴を使用して内部 STA の数 (値は 1e-18) をリセットし、STA を安定させます。高価。攻撃者は引き続き抜け穴を悪用し、高額な STA を使用して特定のトークン (WETH、WBTC、LINK、および SNX) を完全に買い取り、最終的には WETH をフラッシュ ローンの返済に使用して、大量の STA、WETH、WBTC を残します。 、LINK、SNX にアクセスし、uniswap を通じて不正な利益を自分のアカウントに送金します。CertiK が 2020 年 6 月 29 日午前 2 時、20:00 および 23:23 にバランサー攻撃を捕捉した後、バランサー プロジェクトが再び攻撃されました。攻撃者は、dYdX フラッシュ ローンからトークンを借りて鋳造した後、uniswap フラッシュ ローンを通じて cWBTC および cBAT トークンを取得し、借りたトークンをバランサー トークン プールで大量に取引することで、コンパウンドのエアドロップ メカニズムをトリガーしました。エアドロップされた COMP トークンを取得し、Balancer の脆弱な gulp() 関数を使用してトークン プールの数量を更新し、すべてのトークンを取得してフラッシュ ローンを返します。攻撃者は、Compound プロトコルの財務モデル、フラッシュ ローン、バランサー コードの脆弱性を利用して、何もないところから COMP を作成するのと同じです。Hegic

Lendf.Me

Uniswap

2020年4月18日、DeFiプロジェクトUniswapが攻撃されました。要約する

上記の統計から、これら 21 件の大規模攻撃による被害総額は約 13 億人民元に達したことがわかります。13億人民元は、価格オラクル操作、リエントランシー攻撃、実装ロジックエラー、フラッシュローン攻撃、プロジェクトパーティー詐欺、ウォレット攻撃など、さまざまな攻撃手法によって盗まれており、防御するのは困難です。コンピュータ分野では長い間統計があり、平均すると、コード 1000 行ごとに 1 ~ 25 個のバグが存在します。言い換えれば、この確率の範囲は 1,000 分の 1 (0.1%) から 2.5 パーセント (2.5%) です。答えを取得したら、CertiK 公式 WeChat アカウントの下部にあるダイアログ ボックスにメッセージを残すことができます。

この記事のビデオ説明をご覧になりたい場合は、WeChat ビデオ アカウントの右上隅にある [CertiK] を検索してください。

ブロックチェーンの分野では、どんな小さなバグでもプロジェクトや投資家に取り返しのつかない損失を引き起こす可能性があります。

「アヒル」に対する偏見や固定観念を変え、安全で安心なブロックチェーン エコシステムを確立するには、すべてのプロジェクトと個人のセキュリティに対する粘り強さと献身が切り離せません。

ブロックチェーン プロジェクトにおけるセキュリティ監査の重要性は疑いの余地がありませんが、静的監査を受けたプロジェクトは 100% の静的および動的セキュリティを保証することはできません。CertiK のセキュリティ専門家の統計によると、業界における監査済みのスマート コントラクトとノードのセキュリティ率は 92.6% ですが、CertiK による正式な検証技術を使用した監査後のセキュリティ率は 99.6% にも達します。残りの 0.4% は主に、対話プロセス中のスマート コントラクトの変更によるもので、静的監査の無効化につながります。