オリジナル作者: hitesh.eth

オリジナル編集: Frank、Foresight News

zkML は、人工知能の次の壮大な物語になるかもしれません。

ただし、多くの人にとって zkML は理解するのが少し複雑なので、この記事では最も簡単に説明します。

zkMLとは何ですか?

要するに、zkML = ZKP + ML

ここで: ZKP = ゼロ知識証明、ML = 機械学習。

それで:zkML = ゼロ知識証明機械学習

一言で言えば、それは機械学習モデルで ZKP テクノロジーを使用して、トレーニング プロセスで使用される機密データを漏らすことなく出力コンテンツを生成し、計算の精度を確保します。

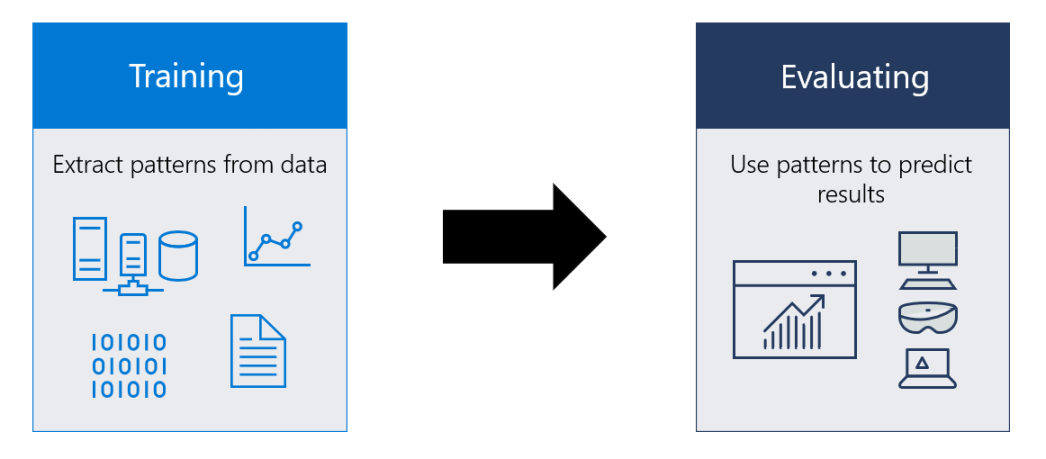

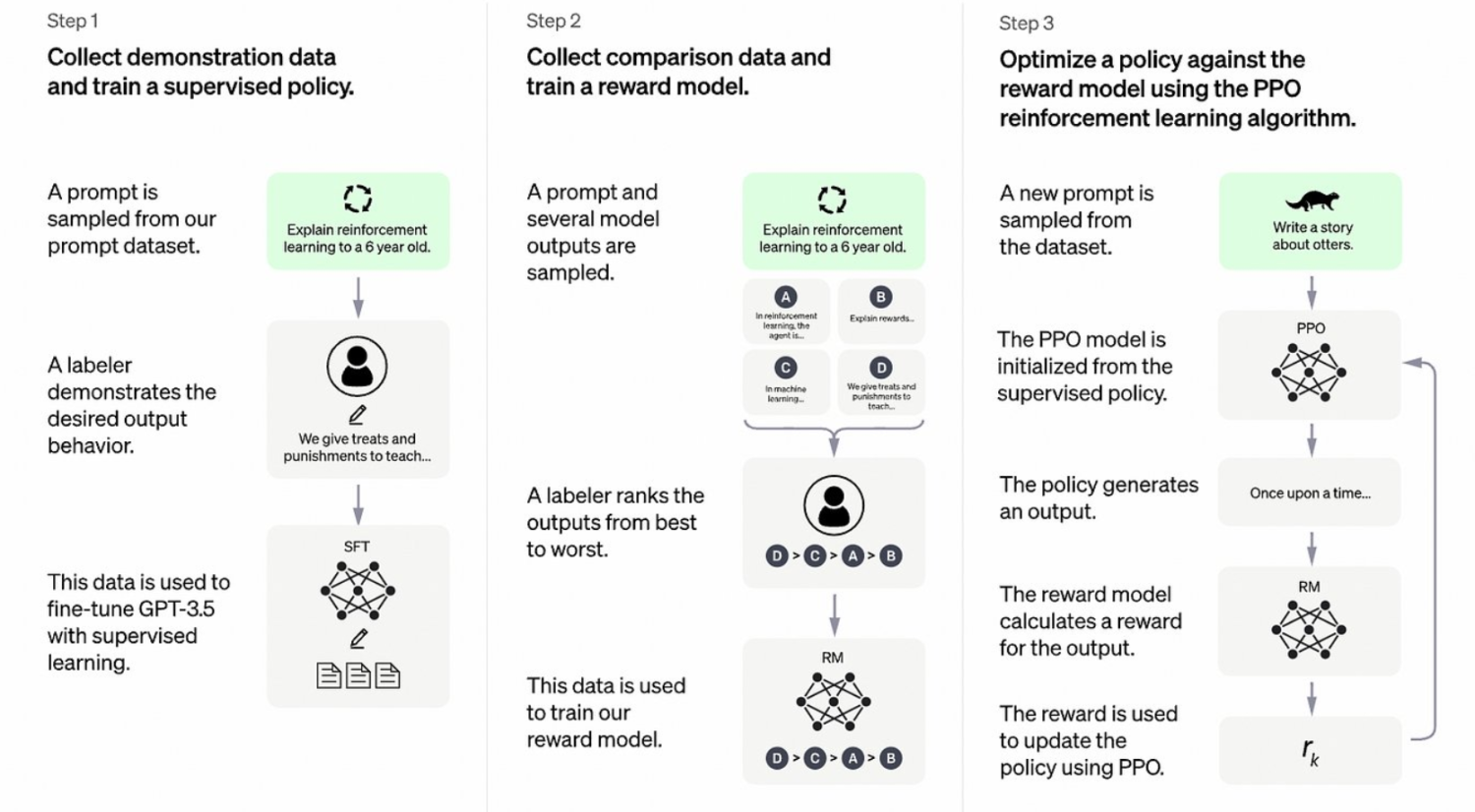

では、機械学習モデルとは何でしょうか?機械学習モデルは、大量のデータに基づいて予測を行うようにトレーニングされたコンピューター プログラムです。

たとえば、ChatGPT などの大規模な言語モデルは、機械学習モデルに基づいて構築されています。

では、推論とは何でしょうか?推論は、ユーザーのプロンプトを分析し、コンテキストを理解しようとして、トレーニングされたデータ モデルを使用して結果を提供するプロセスです。

ChatGPT を例として見てみましょう。

推論プロセスの最初のステップは入力を書き出すことです。たとえば、「Drake スタイルの暗号化されたラップ ソングを書いてください」というプロンプトを入力します。

2 番目のステップでは、ChatGPT は「Drake スタイルの暗号化されたラップ ソング」というコンテキストを分析します。次に、ユーザーの要求に基づいてトレーニング済みモデルをアクティブ化し、トレーニング データ内のパターンを特定し、出力として Drake スタイルのクリプト ラップ ソングを作成します。

zkML では何ができるのでしょうか?

推論プロセス全体を通じて、機密データが漏洩する可能性のある 2 つのプライバシー問題が関係しています。

メンバーシップ推論攻撃: 攻撃者はモデルの出力を分析して、特定のデータ ポイントがトレーニング プロセスの一部であったかどうかを推論できます。

モデル反転攻撃: 攻撃者は、特定のヒントを構築することにより、出力からトレーニング データの断片を再構築しようとする可能性があります。

zkML はこれにどのように役立つでしょうか?zkML を使用すると、トレーニング データ自体を公開することなく、機密データの推論が可能になります。

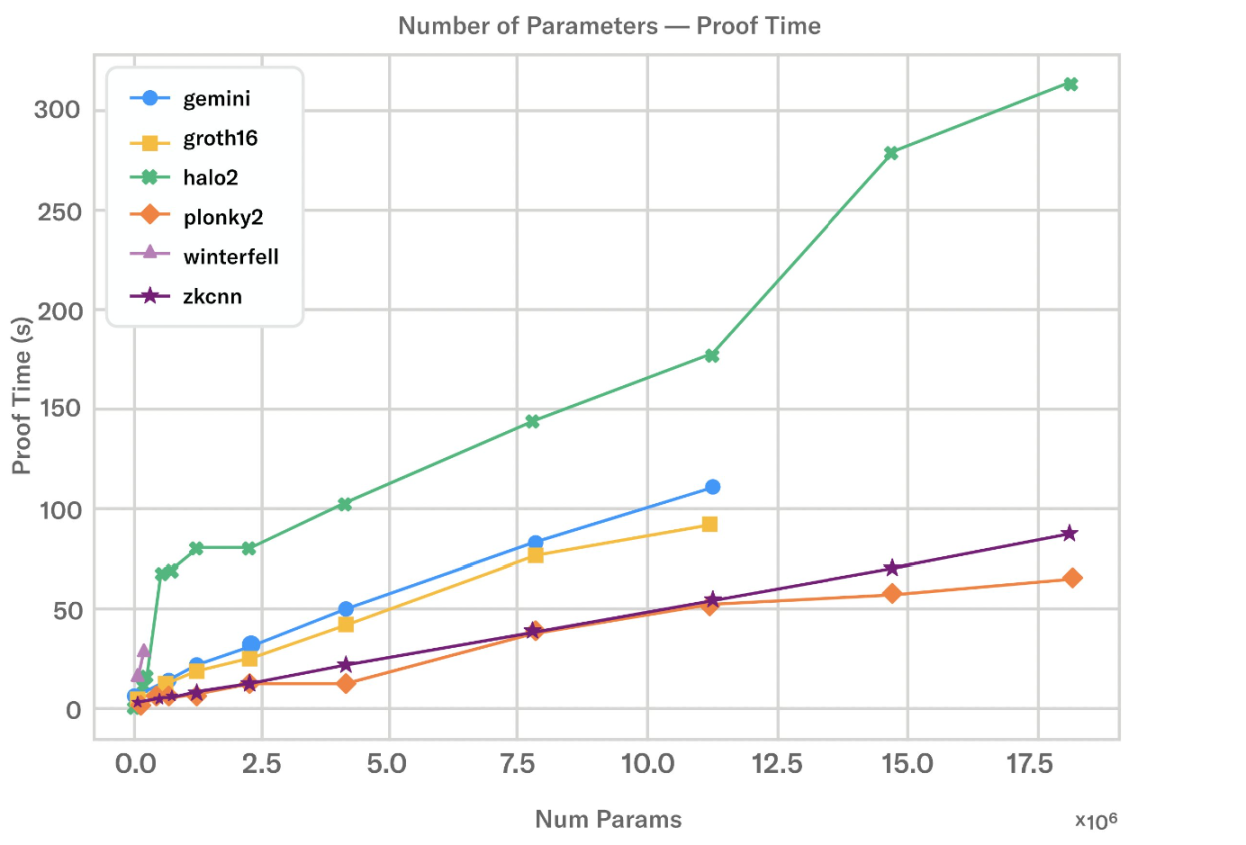

これは、Plonky や Halo 2 などの ZK 証明システムを使用することで実現されます。現在、Plonky 2 が最速の ZK 証明システムです。

zkML を使用すると、攻撃者はトレーニング データに直接アクセスできなくなります。

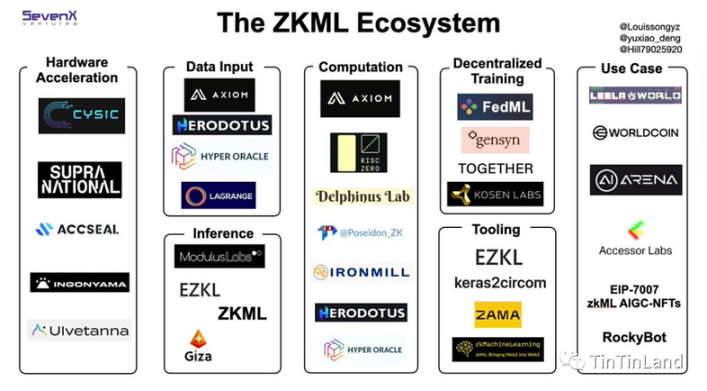

zkMLの開発状況

現時点では、zkML はまだ初期段階にあり、いくつかのスタートアップが zkML インフラストラクチャの構築に取り組んでいます。

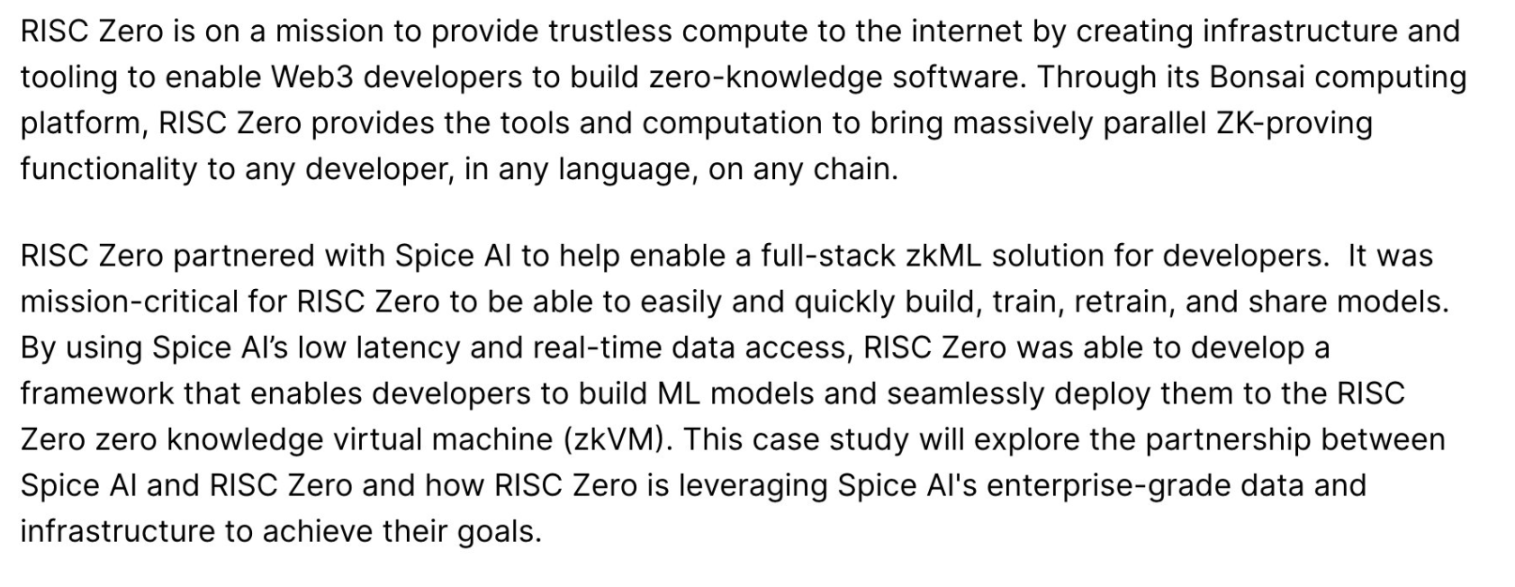

その中で、Risc Zero は Spice AI と協力して、開発者向けの完全な zkML ソリューションを作成しています。

Ingonyama は、ZK テクノロジー専用のハードウェアを開発しています。これにより、ZK テクノロジー分野への参入障壁が低くなる可能性があり、zkML はモデルのトレーニング プロセスでも使用される可能性があります。

Modulus は zkML を使用して人工知能をオンチェーン推論プロセスに適用しており、現在 6 社のパートナーがさまざまな zkML ユースケースを構築しています。

たとえば、Upshot は価格予測モデルを構築し、Worldcoin はプライベート認証に Modulus を使用し、AI ARENA はゲームの経済モデルで zkML を使用しています。

Oasis Protocol、Secret Network、Aleo などのプライバシー保護ブロックチェーン プロジェクトも、エコシステム内で zkML ベースのユースケースを検討しており、さらに、NOYA.ai も zkML を使用してフルチェーン DeFi 戦略を構築しています。

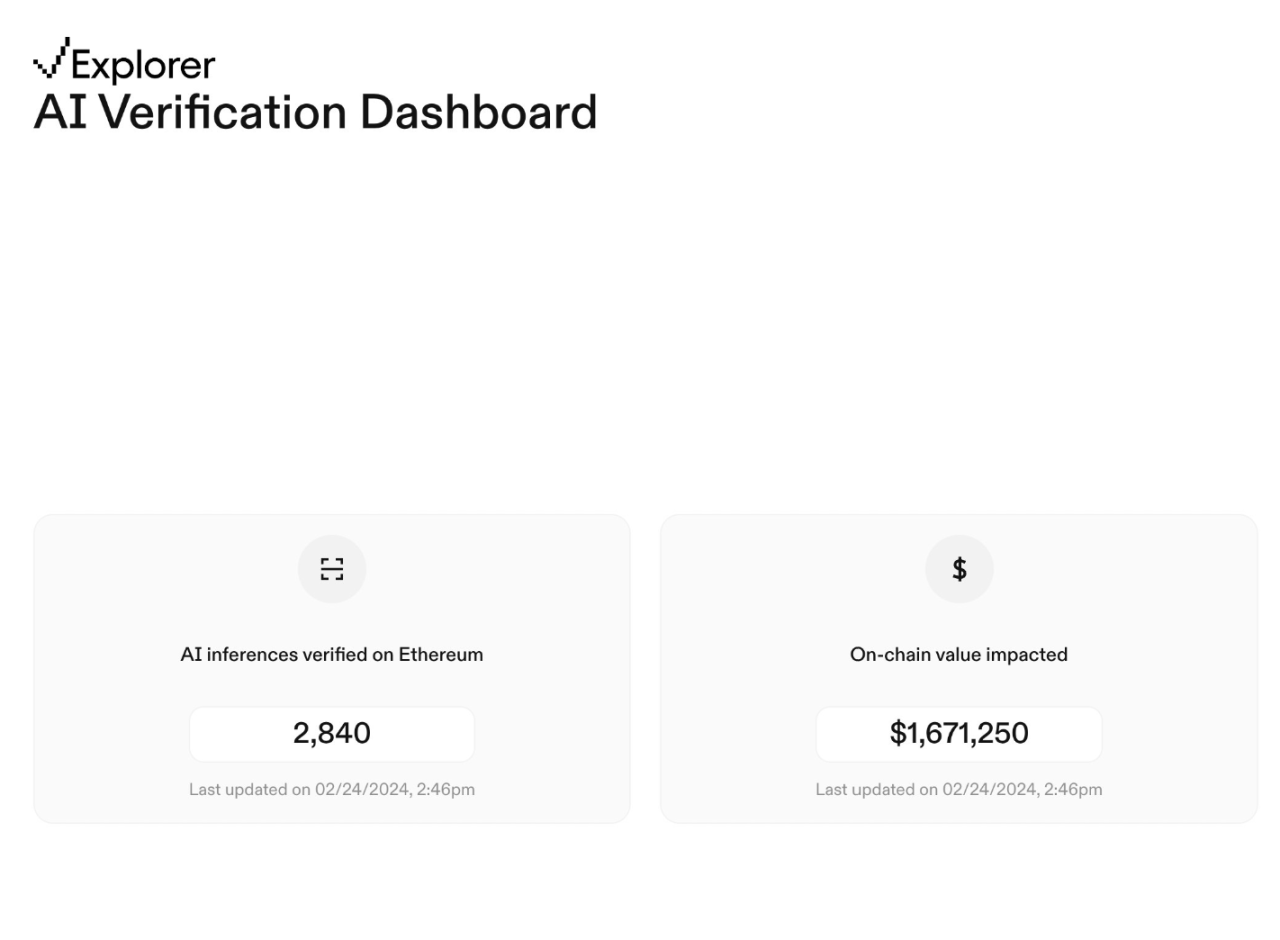

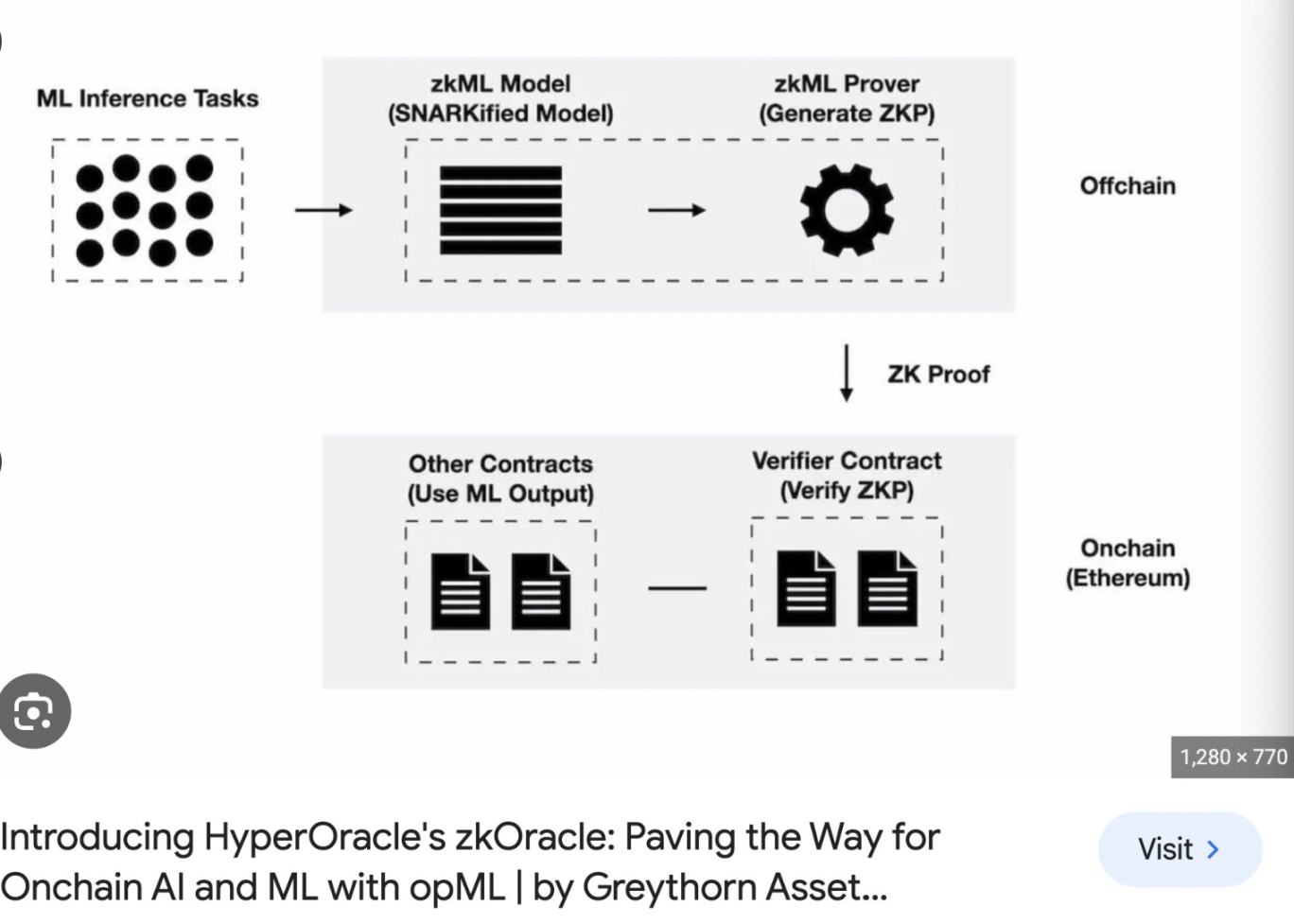

OraProtocol は、ZK に基づいたトラストレス機械学習推論プロトコルを構築しており、開発者は zkML 推論を使用して、機械学習を利用し、イーサリアムで保護された分散アプリケーションを構築できるようになります。

zkML の物語全体はまだ初期段階にありますが、この強気相場では今後数か月にわたってこの物語に対する誇大宣伝サイクルが起こると予想しているため、今がこの領域を綿密に追跡し、それに応じて準備を構築する時期です。良いタイミングです。