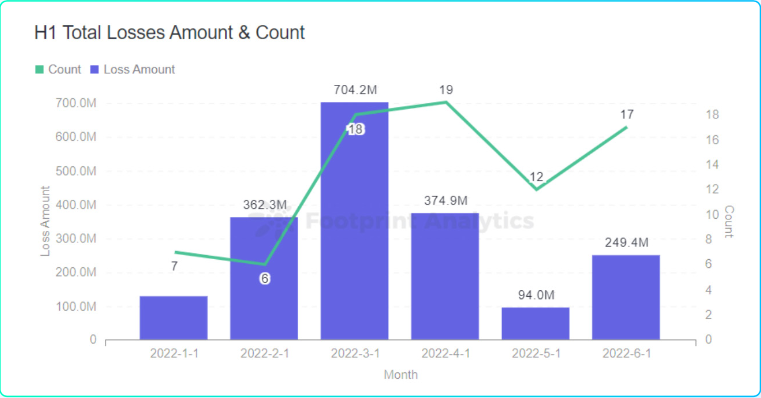

2022년 상반기 웹3 분야에서 총 주요 보안 사고가 탐지되었습니다.약 79건, 다양한 공격으로 인한 손실이미지 설명。

다음 데이터 세트에서 상반기 Web3 보안 분야의 전반적인 상황을 볼 수 있습니다.

다음 데이터 세트에서 상반기 Web3 보안 분야의 전반적인 상황을 볼 수 있습니다.

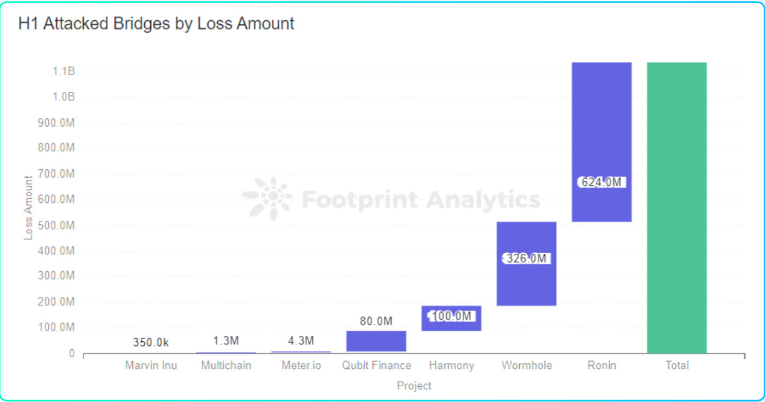

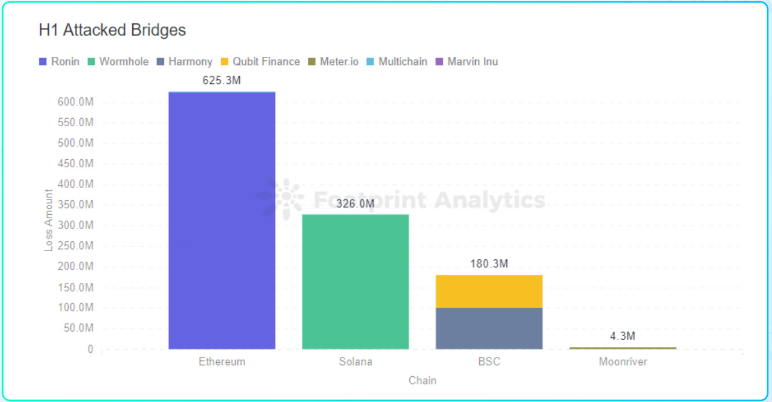

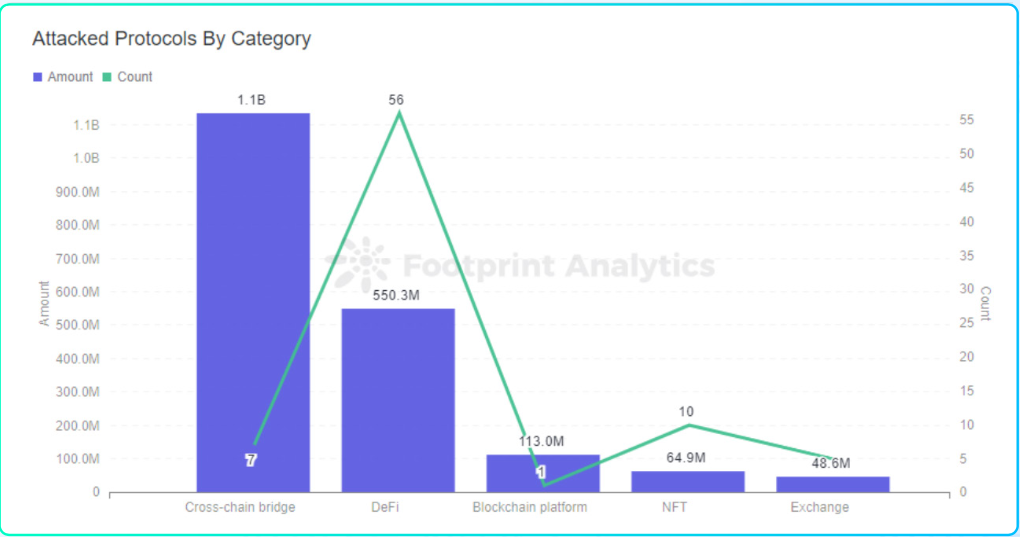

- 상반기에 7건의 교차 체인 브리지 공격이 있었고 총 손실액은 11억 3599만 달러였습니다.

- 공격의 53%는 계약 익스플로잇입니다.

- 공격 방법의 약 26.6%는 플래시 론입니다.

- 올해 상반기에 1억 이상의 손실을 입은 5개의 보안 사고가 있었습니다.

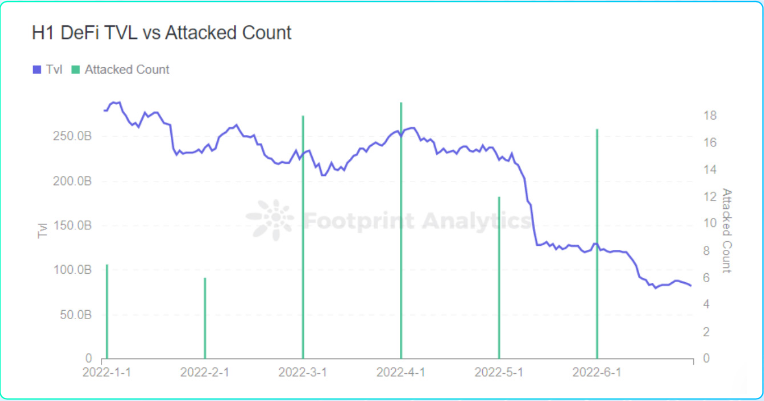

- 전체 DeFi 시장의 TVL은 1월 초 2,760억 달러에서 6월 말 800억 달러로 71% 감소했습니다.

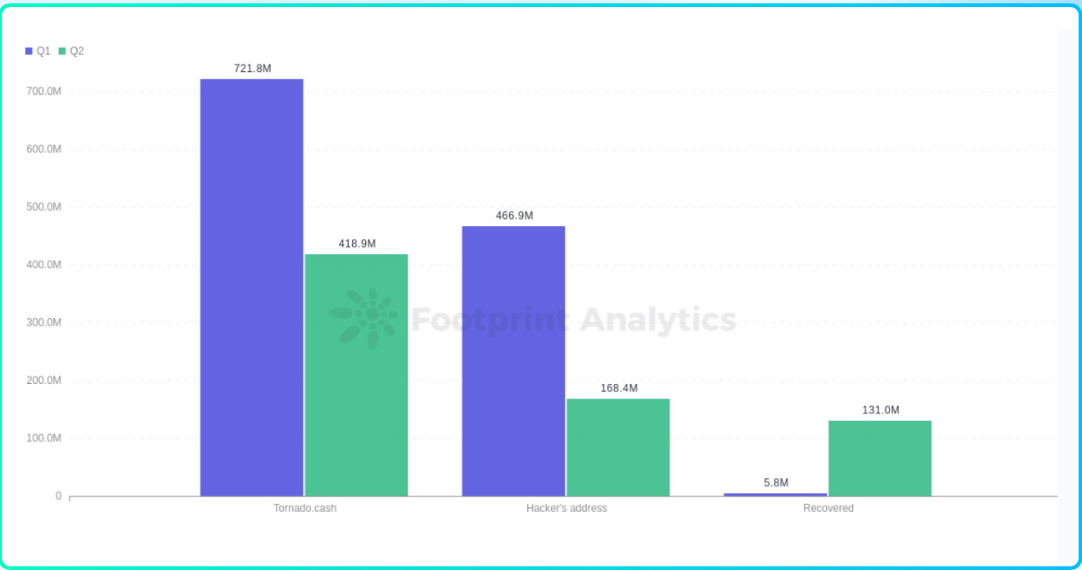

- 해커들은 Tornado Cash를 통해 총 11억 4,070만 달러를 세탁했습니다.

- 약 71%의 공격이 DeFi 분야에서 발생했습니다.

1분기와 2분기 보안 리포트에서는 블록체인 보안 분야의 전반적인 상황을 다각도로 보여주고 분석했으며,추가 정보:

추가 정보:

1. 2022년 1분기 글로벌 블록체인 보안 생태 보고서에 따르면 공격 보안 사고로 인한 손실은 미화 12억 달러에 달합니다.

2. 2022년 2분기 글로벌 Web3 보안 생태 보고서에 따르면 공격 사고의 총 손실은 약 7억 1,834만 달러입니다.

2022년 상반기 총 7건의 크로스체인 브릿지 공격 발생

데이터 원

2022년 상반기 총 7건의 크로스체인 브릿지 공격 발생

이미지 설명

이미지 설명

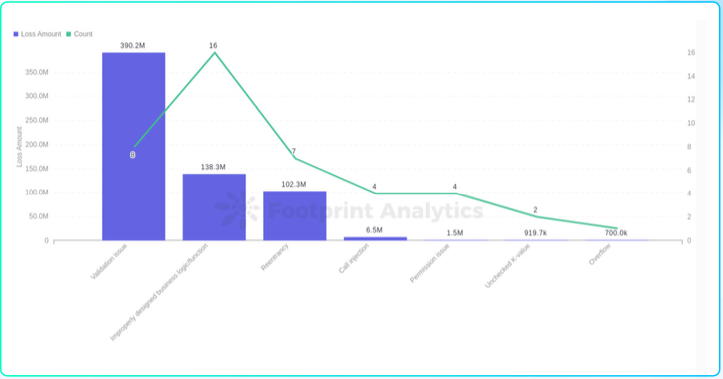

악용되는 모든 취약점 중에서,

데이터 2

공격의 53%는 계약 악용

2022년 상반기에는 계약 허점으로 인한 주요 공격 사례가 총 42건 감지되었으며, 약 53%의 공격이 계약 허점에 의해 악용되었습니다.

통계에 따르면,2022년 상반기에는 계약 허점으로 인한 주요 공격 사례가 총 42건 감지되었으며, 총 손실액은 US$644.04 백만입니다.

악용되는 모든 취약점 중에서,이미지 설명

, 누적 손실은 약 3 억 2,600 만 달러입니다. 해커는 해커가 wETH를 발행하기 위해 sysvar 계정을 위조할 수 있도록 허용하는 Wormhole 계약의 서명 확인 취약점을 악용했습니다.

가장 큰 단일 손실 금액은 서명 확인 취약점입니다. 2022년 2월 3일 솔라나 크로스체인 브릿지 프로젝트공격을 받고 있는 웜홀, 누적 손실은 약 3 억 2,600 만 달러입니다. 해커는 해커가 wETH를 발행하기 위해 sysvar 계정을 위조할 수 있도록 허용하는 Wormhole 계약의 서명 확인 취약점을 악용했습니다.

Chengdu Lian'an Chain Must Check-스마트 계약 정식 검증 플랫폼Rari Fuse Pool플래시론에 재진입 공격까지 더해져 총 8034만 달러의 손실을 입었다.

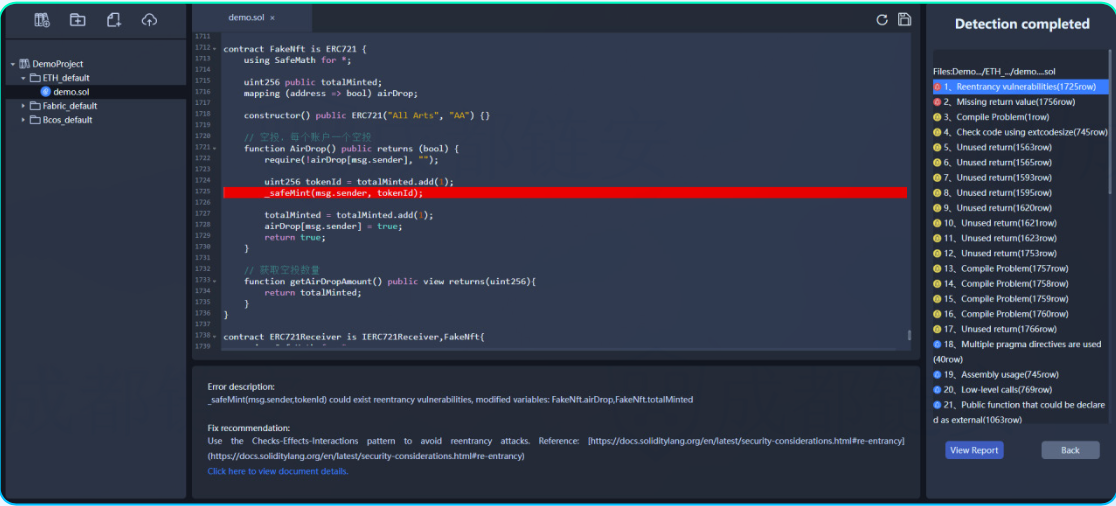

감사 프로세스에서 가장 흔히 발생하는 사건은 일반적으로 1. ERC721/ERC1155 재진입 공격, 2. 논리적 허점, 3. 인증 부족, 4. 가격 조작의 네 가지 범주로 나뉩니다.

~에 따르면Chengdu Lianan Eagle Eye 블록체인 보안 상황 인식 플랫폼인지된 보안 사고 통계에 따르면 감사 과정에서 나타난 거의 모든 허점이 실제 시나리오에서 해커에 의해 악용되었으며 계약 논리 허점을 악용하는 것이 여전히 주요 부분입니다.

통과하다Chengdu Lian'an Chain Must Check-스마트 계약 정식 검증 플랫폼검사 및 보안 전문가가 수동으로 검사 및 감사하며, 감사 단계에서 위의 취약점을 발견할 수 있으며 보안 전문가는 고객이 수리 참조로 사용할 수 있도록 보안 평가를 수행한 후 관련 보안 수리 제안을 제시할 수 있습니다.

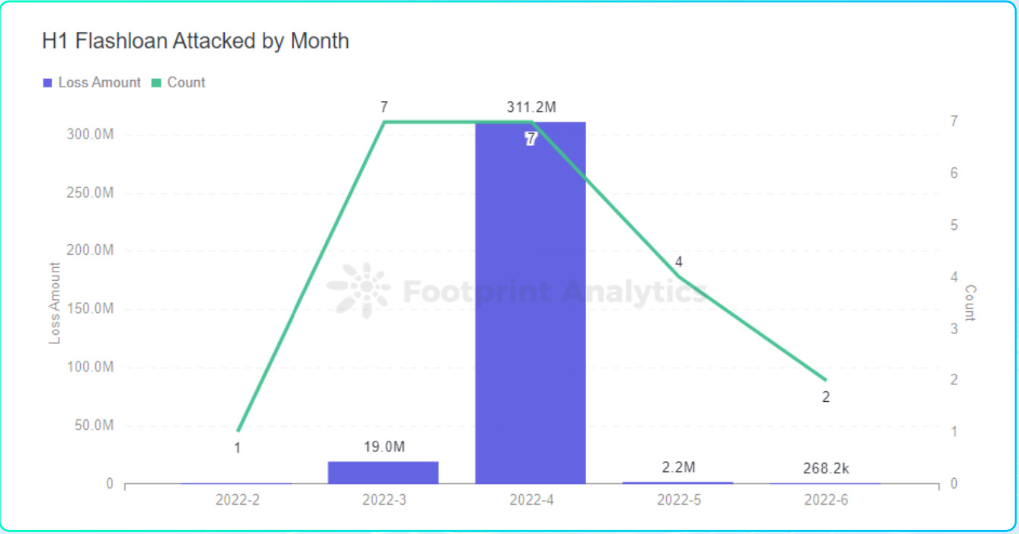

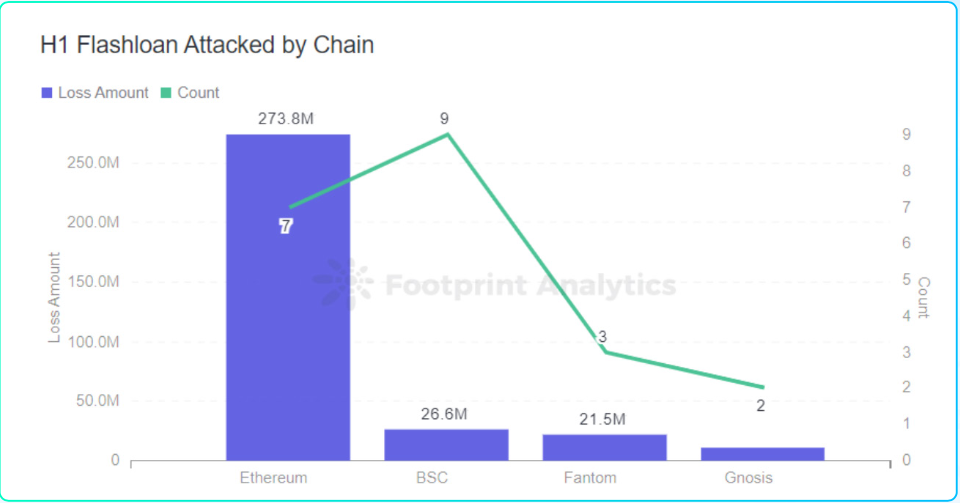

2022년 상반기 플래시론을 이용한 공격 건수는 21건

ChainBitCheck 도구로 스캔한 계약에 재진입 취약점이 있습니다.

데이터 3

2022년 상반기 플래시론을 이용한 공격 건수는 21건

이미지 설명

이미지 설명

공격 후 Ronin 공격자는 도난당한 자금 중 일부를 Huobi, FTX, Binance, Crypto.com 및 기타 거래소로 이체했지만 모든 주요 거래소는 도난당한 자금 복구를 전적으로 지원한다는 성명을 발표했습니다.

1) 2022년 4월 17일, 알고리즘 스테이블 코인 프로젝트인 Beanstalk Farms가 라이트닝 론과 거버넌스의 공격을 받아 해커는 7,600만 달러의 이익을 얻었고 프로토콜 손실은 1억 8,200만 달러에 달했습니다.

2) 2022년 4월 28일, 멀티체인 파생상품 플랫폼 DEUS Finance는 플래시론과 가격 조작 공격을 당하여 약 1,570만 달러의 손실을 입었습니다.

3) 2022년 4월 30일, Fei Protocol의 공식 Rari Fuse Pool은 플래시론 플러스 재진입 공격을 받아 해커는 약 8천만 달러 상당의 28,380 ETH의 이익을 챙겼습니다.

플래시론 공격이 자주 발생하는데 프로젝트 당사자는 플래시론 공격을 어떻게 방지하거나 늦추어야 할까요? 다음은 몇 가지 가능한 제안입니다.

두 블록에 걸쳐 주요 거래가 필요합니다.

자본 집약적인 트랜잭션이 최소 2개의 블록에 걸쳐 있어야 하고 사용자가 최소 2개의 블록 기간 동안 대출을 받아야 하는 경우 플래시 대출 공격은 실패합니다. 그러나 이것이 작동하려면 사용자 가치가 두 블록 사이에 고정되어 대출을 상환하지 못하도록 해야 합니다.

TWAP(시간 가중 평균 가격)

가격 조작의 경우 시간 가중 평균 가격(TWAP)을 사용하여 여러 블록에 걸쳐 유동성 풀의 가격을 계산할 것을 제안합니다. 전체 공격 트랜잭션 시퀀스를 동일한 블록에서 처리해야 하지만 TWAP는 블록체인 전체를 조작하지 않고는 조작할 수 없으므로 플래시론으로 인한 순간적인 가격 이상 현상을 피할 수 있습니다.

보다 빈번한 가격 업데이트 메커니즘

또한 가격 조작의 경우 유동성 풀이 오라클에 쿼리하여 가격을 업데이트하는 빈도를 적절하게 높일 수 있습니다. 효과적인.

더 엄격한 거버넌스 논리

프로젝트 거버넌스에 있어서는 Beanstalk Farms와 같은 논리적 허점을 피하기 위해 거버넌스 논리의 엄격함을 여러모로 고려해야 합니다.

비즈니스 로직 설계 및 구현 시 안전성과 신뢰성 보장

프로젝트 당사자가 비즈니스 로직을 설계하고 개발자가 이를 구현할 때 비즈니스 로직의 무결성과 보안을 충분히 고려하고 극한 상황에 주의를 기울여야 합니다. 필요한 경우 전문 감사기관을 찾아 감사 및 연구를 수행하여 발생할 수 있는 다양한 위험을 예방해야 합니다.

데이터 4

올 상반기 보안사고 5건, 1억원 이상 손실

2022년 상반기에 1억 달러 이상의 손실을 입은 총 5건의 보안 사고가 발생했습니다.

로닌네트워크: 6억 2,500만 달러

웜홀: 3억 2,600만 달러

콩나무 농장: 1억 8,200만 달러

엘론드: 1억 1300만 달러

하모니: 1억 달러

이 5건의 해킹 사건으로 인한 총 손실은 13억 4,600만 달러에 달해 2022년 상반기 전체 손실의 70%를 차지했습니다.

2분기 분기별 보고서에서 공격을 받은 후 일부 프로젝트의 TVL이 직접 0으로 돌아갔으며 후속 재시작이 없었습니다. 공격을 받은 후 1억 위안 이상의 손실을 입은 이 프로젝트들은 어떻게 되었습니까?

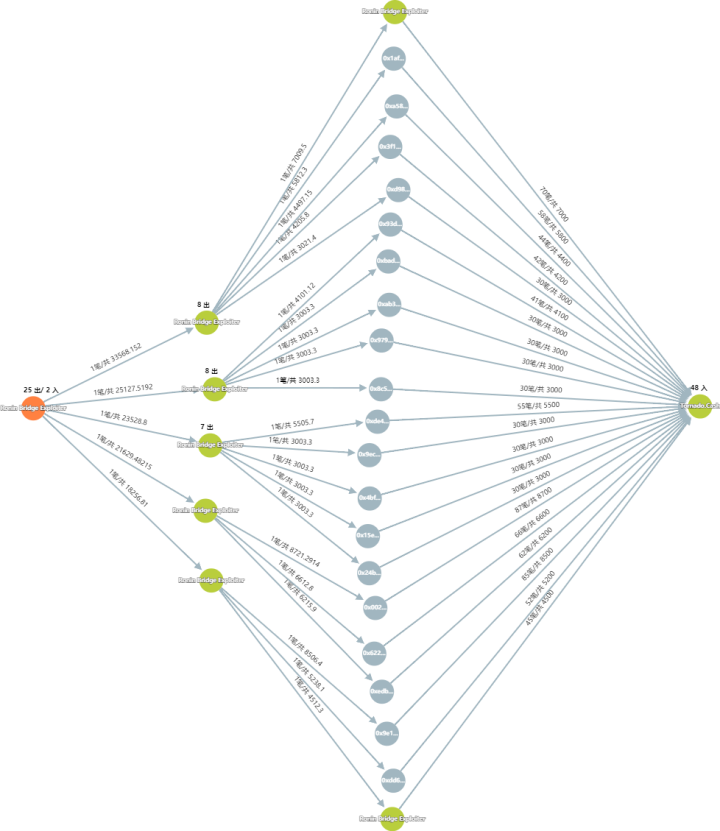

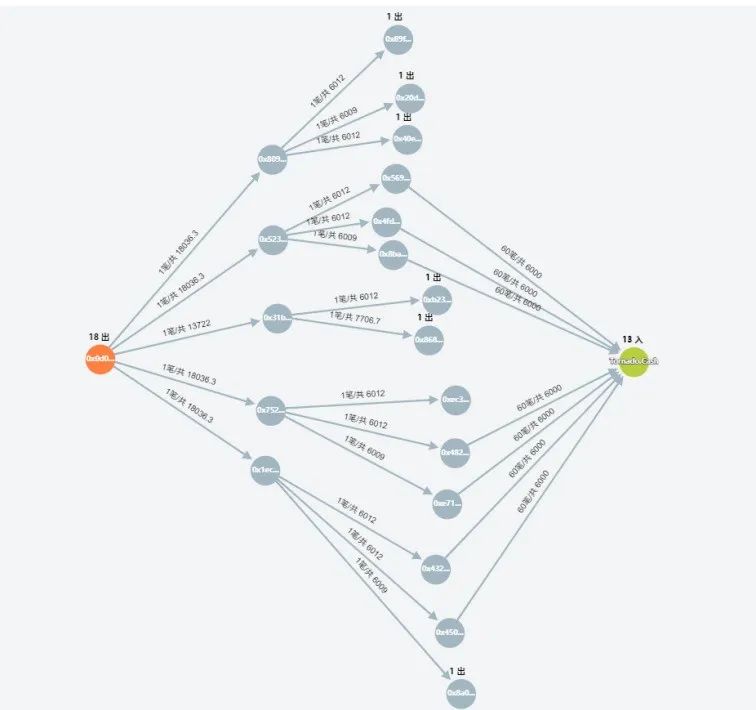

로닌: 6억 2,500만 달러 손실, 자산을 토네이도 캐시로 이전

3월 29일, Axie Infinity의 이더리움 사이드체인인 Ronin Network가 해킹을 당해 약 6억 2,500만 달러의 손실을 입었습니다. 로닌 사이드체인은 9개의 검증인 노드로 구성되어 있으며 입금 또는 출금을 확인하기 위해서는 5개의 검증인 서명이 필요합니다. 공격자는 Sky Mavis의 Ronin 검증자 4명과 Axie DAO가 운영하는 제3자 검증자를 제어하는 데 성공했습니다.

공격 후 Ronin 공격자는 도난당한 자금 중 일부를 Huobi, FTX, Binance, Crypto.com 및 기타 거래소로 이체했지만 모든 주요 거래소는 도난당한 자금 복구를 전적으로 지원한다는 성명을 발표했습니다.

이후 공격자는 훔친 자산을 여러 주소에 배포하고 Tornado Cash를 통해 일괄적으로 정리했습니다.사용

사용Lianbizhui-가상 화폐 사례에 대한 지능형 연구 및 판단 플랫폼Harmony는 법 집행 기관 및 모든 거래 플랫폼과 함께 해커에 대한 글로벌 조사를 시작했다고 말했습니다. 동시에 하모니 역시 해커가 훔친 코인의 양을 초기 100만 달러에서 1000만 달러로 늘렸다. 그러나 해커들은 토네이도 캐시를 통해 훔친 돈을 세탁했다.

하모니: 42,000 ETH 토네이도 캐시로 이체

6월 24일, Harmony의 크로스 체인 브리지인 Horizon Bridge가 공격을 받아 1억 달러 이상의 손실을 입었습니다.

6월 26일 Harmony의 설립자는 Horizon에 대한 공격이 스마트 계약 취약점에 의한 것이 아니라 개인 키 유출에 의한 것이라고 밝혔습니다. 크로스 체인 브리지의 이더리움 측에서 자금이 도난당했습니다. Harmony는 개인 키를 암호화하여 저장하지만 공격자는 그 중 일부를 해독하고 승인되지 않은 일부 트랜잭션에 서명했습니다.

Harmony는 법 집행 기관 및 모든 거래 플랫폼과 함께 해커에 대한 글로벌 조사를 시작했다고 말했습니다. 동시에 하모니 역시 해커가 훔친 코인의 양을 초기 100만 달러에서 1000만 달러로 늘렸다. 그러나 해커들은 토네이도 캐시를 통해 훔친 돈을 세탁했다.

6월 30일 현재 Lianbizhui-Virtual Currency Case Intelligent Research and Judgment Platform을 통해 도난 자금을 분석했습니다.전체 DeFi TVL은 1월 초 2,798억 달러에서 6월 말 824억 달러로 70.5% 감소했습니다.

데이터 5

전체 DeFi TVL은 1월 초 2,798억 달러에서 6월 말 824억 달러로 70.5% 감소했습니다.

전체 DeFi TVL은 1월 초 2,798억 달러에서 6월 말 824억 달러로 반기 대비 70.5% 감소했습니다.이 가운데 5~6월 TVL 누적 하락률은 63.2%에 달해 5월 5일부터 5월 13일까지 며칠 사이에만 44.5%나 떨어졌다.

공격 활동 손실액과 공격 건수를 종합적으로 보면 3월과 4월은 해커 활동이 가장 많은 달이며, 3월과 4월의 TVL도 반년 만에 상대적으로 높은 시점이다. . 5월에는 TVL이 급격하게 하락하면서 해킹 공격 빈도와 도난 금액이 크게 줄었습니다.1월 TVL은 반년 만에 최고 수준이었지만 해커들의 활동은 상대적으로 저조했다. 2021년 1월 데이터를 비교한 결과, 2021년 1월 해킹 활동으로 인한 손실액이 약 25만 달러로 1년 내내 상대적으로 낮은 수준인 것으로 나타났습니다. 따라서 2022년 1월 해커 활동이 저조한 이유는 1월이 해킹 활동 비수기이기 때문일 수 있습니다.

1월 TVL은 반년 만에 최고 수준이었지만 해커들의 활동은 상대적으로 저조했다. 2021년 1월 데이터를 비교한 결과, 2021년 1월 해킹 활동으로 인한 손실액이 약 25만 달러로 1년 내내 상대적으로 낮은 수준인 것으로 나타났습니다. 따라서 2022년 1월 해커 활동이 저조한 이유는 1월이 해킹 활동 비수기이기 때문일 수 있습니다.

이미지 설명

이미지 설명

상반기 DeFi 공격 및 TVL 동향

이미지 설명

이미지 설명

해커, 토네이도 현금으로 11억 4070만 달러 세탁

데이터 6

해커, 토네이도 현금으로 11억 4070만 달러 세탁

이미지 설명

화폐 혼합 기술은 체인에서 거래의 익명성과 프라이버시를 강화하지만 돈세탁과 같은 범죄에도 악용되고 있으며 화폐 혼합 기술은 체인에서 범죄 자산 추적의 어려움을 증가시킵니다. 그러나 해커가 Tornado Cash를 돈세탁에 사용하면 일부 데이터 흔적도 노출됩니다. 해커로부터 Tornado로 이체된 모든 주소 및 금액의 집계와 단위 시간당 Tornado Cash에서 이체된 모든 목적지 주소 및 금액의 집계를 통해 혼합통화 충전금액 및 혼합통화 출금금액 해커의 금 입금 주소와 금 출금 주소를 연결하여 불법 자금 추적을 달성하기 위해 연결 매칭됩니다.

통계에 따르면 2022년 상반기에 총 95,000개의 이더리움(약 23억 4천만 달러)이 토네이도 캐시에 예치되었습니다. 즉, Tornado Cash에 예치된 자금의 최소 48.7%가 해커로부터 온 것입니다. 이것은 나머지 소유자가 거래 개인 정보 보호 도구로 Tornado Cash를 사용한다고 가정합니다. 실제로 상당수의 사람들이 Tornado Cash를 사용하여 암호 화폐 범죄 거래를 수행하고 있으며 이러한 데이터는 이 보고서의 범위에 포함되지 않습니다.

화폐 혼합 기술은 체인에서 거래의 익명성과 프라이버시를 강화하지만 돈세탁과 같은 범죄에도 악용되고 있으며 화폐 혼합 기술은 체인에서 범죄 자산 추적의 어려움을 증가시킵니다. 그러나 해커가 Tornado Cash를 돈세탁에 사용하면 일부 데이터 흔적도 노출됩니다. 해커로부터 Tornado로 이체된 모든 주소 및 금액의 집계와 단위 시간당 Tornado Cash에서 이체된 모든 목적지 주소 및 금액의 집계를 통해 혼합통화 충전금액 및 혼합통화 출금금액 해커의 금 입금 주소와 금 출금 주소를 연결하여 불법 자금 추적을 달성하기 위해 연결 매칭됩니다.

청두 리아난 동시가상 화폐 범죄 퇴치 능력 구축 시스템의 전체 체인에 전념하여 가상 화폐 범죄 퇴치를 위한 서비스 + 제품의 전체 체인을 제공합니다., 가상 화폐 자금 세탁 방지 및 규제 경험이 있으며,약 71%의 공격이 DeFi 분야에서 발생했습니다.

데이터 세븐

약 71%의 공격이 DeFi 분야에서 발생했습니다.

이미지 설명

첫째, DeFi는 매우 활동적입니다. 블록체인의 가장 뜨거운 분야인 DeFi는 탄생 당시부터 많은 관심을 받아왔습니다. 활동이 높을수록 참여하는 프로젝트와 사용자가 많아지고 해커의 표적이 되기 쉽습니다.

그렇다면 DeFi가 web3.0 세계에서 해커에게 가장 큰 타격을 입는 영역이 된 이유는 무엇입니까?

첫째, DeFi는 매우 활동적입니다. 블록체인의 가장 뜨거운 분야인 DeFi는 탄생 당시부터 많은 관심을 받아왔습니다. 활동이 높을수록 참여하는 프로젝트와 사용자가 많아지고 해커의 표적이 되기 쉽습니다.

셋째, DeFi의 비즈니스 로직은 복잡합니다. 오늘날 DeFi 생태계는 점점 더 커지고 있으며 비즈니스 복잡성은 점점 더 높아지고 있습니다. 그리고 DeFi 제품 간의 강력한 결합성으로 인해 서로 다른 DeFi 제품 간의 유동성과 자산 공유로 이어졌습니다. 따라서 DeFi 비즈니스 로직의 복잡성과 제품 간의 결합 및 상호 작용은 일부 보안 문제로 이어질 가능성이 있으며 이는 해커에 의해 탈취됩니다.

DeFi 생태계

셋째, DeFi의 비즈니스 로직은 복잡합니다. 오늘날 DeFi 생태계는 점점 더 커지고 있으며 비즈니스 복잡성은 점점 더 높아지고 있습니다. 그리고 DeFi 제품 간의 강력한 결합성으로 인해 서로 다른 DeFi 제품 간의 유동성과 자산 공유로 이어졌습니다. 따라서 DeFi 비즈니스 로직의 복잡성과 제품 간의 결합 및 상호 작용은 일부 보안 문제로 이어질 가능성이 있으며 이는 해커에 의해 탈취됩니다.

이미지 설명

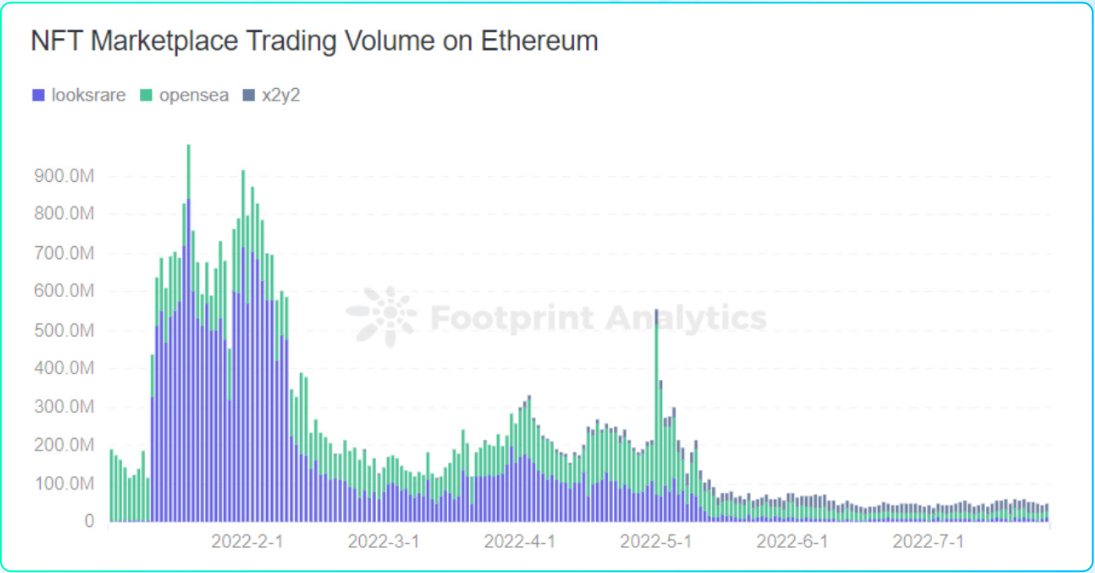

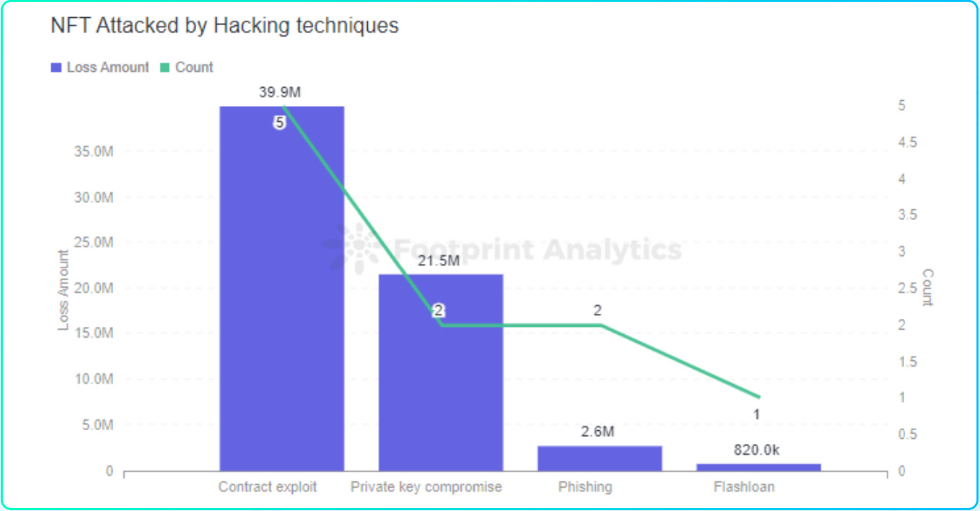

NFT 분야에서 10건의 주요 보안 사고가 발생하여 약 6,490만 달러의 손실이 발생했습니다.

포괄적인 외부 보안 감사, 보안 사양을 준수하는 코드 및 테스트 네트워크 환경에서의 시뮬레이션 테스트는 DeFi 프로젝트의 보안을 보장하기 위한 최상의 구현입니다.

위에서 언급한 코드 수준 기술 사양 문제의 경우 프로젝트가 온라인 상태가 되기 전에 타사 보안 감사가 수락되면 문제가 싹에서 제거될 수 있습니다. 아마도 많은 DeFi 프로젝트가 점차 보안 감사의 중요성을 깨닫고 이를 수행할 우수한 보안 회사를 선택하기 시작한 것은 바로 이러한 고려 때문일 것입니다.

데이터 에이트

NFT 분야에서 10건의 주요 보안 사고가 발생하여 약 6,490만 달러의 손실이 발생했습니다.

이미지 설명

Discord낚시

NFT 계약 보안

상반기 NFT 계약 관련 보안 사고가 다수 발생했는데, 종합적인 보안 감사를 실시하지 않은 것이 가장 큰 원인이었습니다. 그렇다면 NFT 계약의 감사 프로세스에서 어떤 일반적인 문제가 발생할까요?

NFT 시리즈 계약을 감사할 때 Chengdu Lianan 감사 팀은 NFT 계약의 주요 문제가 다음 범주를 포함한다는 것을 발견했습니다.

(1) 서명 위조 및 재사용:

서명 데이터에 반복 실행 확인이 부족하여(예: 사용자 nonce 부족) 서명 데이터를 재사용하여 NFT를 생성할 가능성이 있습니다.

서명 확인이 비합리적이어서(예: 서명자의 주소가 0인지 확인하지 않음) 모든 사용자가 확인을 민트 코인으로 전달할 수 있습니다.

(2) 논리적 허점:

계약 관리자는 총 금액에 제한을 받지 않고 사모 등의 특별한 방법을 통해 코인을 주조할 수 있으므로 실제 NFT 금액은 예상을 초과합니다.

NFT를 경매할 때 승자는 거래를 받는 순서대로 공격에 의존하여 경매 가격을 수정할 수 있으므로 경매 승자는 낮은 가격으로 NFT를 얻을 수 있습니다.

(3) ERC721&ERC1155 재진입 공격

컨트랙트가 전송 알림 기능(onERC721Received 함수)을 사용하는 경우 NFT 컨트랙트는 전송 대상 컨트랙트에 적극적으로 호출을 보내 재진입 공격을 유발할 수 있습니다.

(4) 권한 범위가 너무 큽니다.

사용자는 스테이킹 또는 경매 시 단일 토큰만 승인하면 되지만 계약에는 _operatorApprovals 승인이 필요합니다.사용자가 성공적으로 승인하면 NFT가 도난당할 위험이 있습니다.

(5) 가격 조작

NFT의 가격은 특정 컨트랙트에서 보유하고 있는 토큰의 양에 따라 달라지므로 공격자는 플래시론을 사용하여 토큰의 가격을 올리게 되어 약속된 NFT가 비정상적으로 청산됩니다.

상반기에 발생한 NFT 계약 보안 사고로 판단할 때 감사 과정에서 자주 나타나는 허점도 실제로 해커에게 악용될 것입니다. 따라서 NFT 계약을 감사할 전문 보안 회사를 찾는 것도 필요합니다.

지갑 보안

블록체인에서 지갑 보안의 중요성은 자명합니다.개인 사용자의 경우 올해 잦은 피싱 사건으로 인해 많은 사용자 지갑 자산이 도난당했으며 프로젝트 당사자의 경우 개인 키 유출과 관련된 사고도 많이 발생했습니다. , 많은 프로젝트 자산을 도난당했습니다. 다음은 개인 사용자를 위험에 빠뜨리는 피싱 공격과 프로젝트 당사자를 위험에 빠뜨리는 개인 키 유출 사건을 소개합니다.

어업

현재의 피싱 수법은 다양한 방법으로 사용자를 속여 지갑에 권한을 부여함으로써 지갑의 보안을 위협하는 경우가 많으며, 대표적인 피싱 수법은 다음과 같습니다.

가짜 에어드랍

이러한 유형의 피싱 웹사이트는 사용자가 피싱 웹사이트를 방문하도록 속이기 위해 주로 가짜 에어드랍과 같은 방법을 사용합니다. 사용자가 지갑에 접속하면 "CLAIM NOW"와 같은 버튼이 클릭을 유도하고 사용자가 클릭하면 피싱 사이트의 블랙 주소가 승인됩니다.

사용자를 속여 니모닉 문구를 입력하도록 합니다.

이러한 유형의 피싱 사이트는 주로 사용자를 속여 지갑이나 다른 곳에 연결된 웹 페이지를 클릭하게 한 다음 "메타마스크 플러그인 버전을 업그레이드해야 합니다." . 사용자가 자신의 지갑 니모닉을 믿고 입력하면 사용자의 개인 키가 공격자의 서버에 업로드되고 사용자의 지갑이 도난당합니다.

APP 가짜 지갑

이러한 유형의 가짜 APP 지갑은 일반적으로 다음 세 가지 방법으로 사용자를 속여 다운로드하도록 유도합니다. 피해자에게 이메일 및 포스터 등을 보내 사용자가 가짜 지갑을 다운로드하도록 유인하고, 세 번째 방법은 사회 복지사를 사용하여 먼저 피해자의 신뢰를 얻은 다음 가짜 APP 지갑을 다운로드하도록 속이는 것입니다.

Discord낚시

피싱 방지 플러그인

피싱 공격을 효과적으로 방지하는 방법은 무엇입니까?

피싱 방지 플러그인

NFT 프로젝트의 인기로 인해 다양한 피싱 웹사이트가 끊임없이 등장하고 있으며, 사용자 스스로 이를 방지하기 어려우므로 사용자가 자신의 브라우저에 피싱 방지 플러그인을 설치하는 것이 좋습니다. 이러한 유형의 플러그인은 사용자가 현재 방문한 web3 사이트가 피싱이나 사기와 같은 악성 웹사이트인지 여부를 식별할 수 있습니다.

발문

https://chrome.google.com/webstore/detail/beosin-alert/lgbhcpagiobjacpmcgckfgodjeogceji?hl=zh-CN

발문

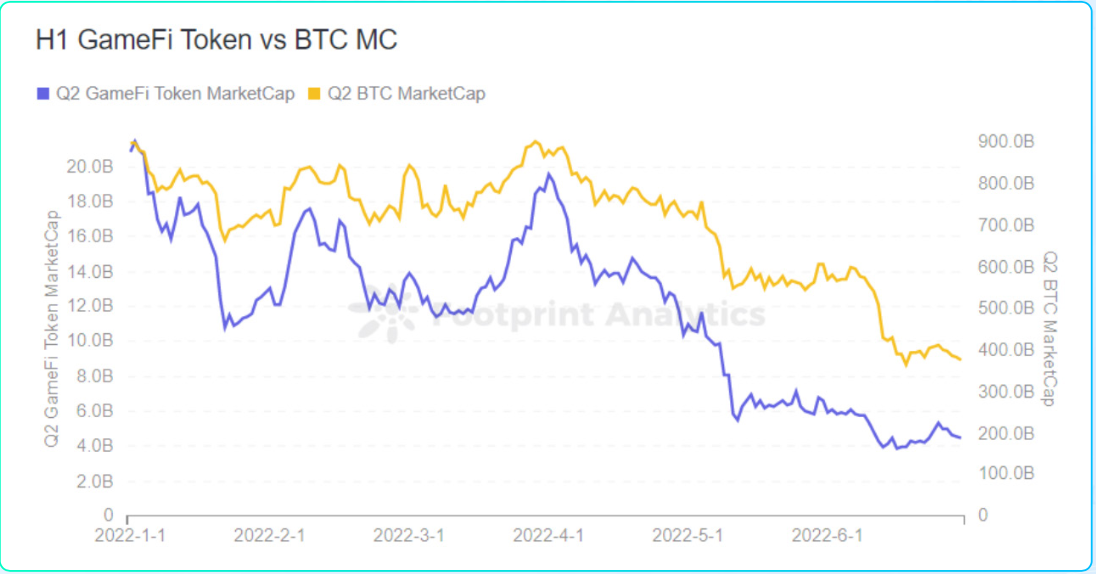

상반기 전체 암호화폐 시장의 시장 동향으로 판단하면 DeFi, NFT, GameFi 등 주요 트랙의 발전 추세는 전반적으로 하락세를 이어가고 있다. DeFi의 총 락업 규모는 1월 초 2,798억 달러에서 6월 말 824억 달러로 반년 만에 70.5% 감소했습니다.분석 결과 해커 공격 빈도와 시장 동향 사이에 일정한 상관관계가 있음이 밝혀졌습니다.5월과 6월에 TVL이 급격히 줄어들면서 해킹 사건은 이전 달에 비해 감소했으며 체인에 더 많은 자금이 더 많은 해커를 끌어들일 것입니다.

상반기에 7건의 교차 체인 브리지 공격이 있었고 총 손실액은 11억 3599만 달러였습니다. 크로스 체인 브리지의 공격 방법은 주로 계약 취약점 악용, 개인 키 유출 및 오프라인 프로그램 결함입니다.프로젝트 측면에서 보안 감사, 오프라인 위험 통제, 서명 서버 정기 검사, 서명자에 대한 엄격한 검토, 버전 업데이트 시 보안 재평가, 버그 바운티 프로그램 공식화는 모두 크로스의 안전한 운영을 보장하는 효과적인 수단입니다. -체인 브리지 프로젝트 .

상반기 공격 사건 중 약 53%의 공격 방식이 계약 취약점을 악용한 것으로 나타났다. 감사 프로세스의 일반적인 취약점과 실제 악용된 취약점을 비교하면 다음과 같은 사실을 알 수 있습니다.논리적 허점, 재진입 허점 등 대부분의 취약점은 감사 단계에서 탐지할 수 있습니다.청두Lianan Chain Bitest-스마트 계약 정식 검증 플랫폼프로젝트 계약 개발 단계에서 코드 사양 감지, 표준 사양 감지, 함수 호출 감지 및 비즈니스 로직 보안 감지를 포함하여 코드를 자동으로 형식적으로 검증할 수 있습니다.

상반기에 5건의 보안 사고로 1억 이상의 손실이 발생했으며, 이 5건의 공격 프로젝트가 일정 시간이 지난 후 모두 복구 조치를 취하고 다시 온라인 상태가 되었다는 좋은 소식이 있습니다. 과거의 사건에서는 반대로 자금이 많은 일부 중소 프로젝트 당사자는 대규모 공격 후 다시 시작하기가 어려울 것입니다.https://vaas.lianantech.com

또한, 플래시론 공격의 26.6%는 3억 3,291만 달러의 손실을 입었으며, TWAP(시간 가중 평균 가격), 더 높은 빈도의 가격 업데이트 메커니즘, 더 엄격한 거버넌스 로직 등의 조치를 채택하는 것 외에도, 플래시 대출을 실시간으로 모니터링하는 도구이기도 합니다.

상반기에 5건의 보안 사고로 1억 이상의 손실이 발생했으며, 이 5건의 공격 프로젝트가 일정 시간이 지난 후 모두 복구 조치를 취하고 다시 온라인 상태가 되었다는 좋은 소식이 있습니다. 과거의 사건에서는 반대로 자금이 많은 일부 중소 프로젝트 당사자는 대규모 공격 후 다시 시작하기가 어려울 것입니다.

2022년 상반기에 해커들에 의해 약 11억 4070만 달러의 도난 자금이 토네이도 캐시로 이체되어 전체 손실의 약 60%를 차지했습니다. 통화 혼합 기술은 온체인 거래의 익명성과 프라이버시를 강화하지만 돈세탁과 같은 범죄로 해커들에게 악용되기도 합니다.과거 사례에서 Chengdu Lianan은 성공적으로 해커 데이터 추적을 분석하고 Tornado Cash를 여러 번 추적했습니다.블록체인 보안 생태계 구축에 전념하는 세계 최고의 블록체인 보안 회사이자 공식 검증 기술을 블록체인 보안에 적용한 최초의 회사인 Chengdu Lianan은 국내외 주요 블록체인 회사와 파트너십을 구축했습니다. 전 세계적으로 2,000개 이상의 스마트 계약, 100개 이상의 블록체인 플랫폼 및 착륙 응용 프로그램 시스템에 대한 보안 감사 및 방어 배포 서비스를 제공했습니다. 자체 개발한 "Lianbian" 원스톱 블록체인 보안 서비스 플랫폼은 법 집행 규제 기관, 금융 기관, 블록체인 기업 등에 보안 감사, 보안 보호, 보안 감독, 보안 경고, 보안 컨설팅 및 기타 전체 수명 주기를 제공할 수 있습니다. 보안 솔루션.Tornado Cash제재 대상에 포함됩니다.

블록체인 보안 생태계 구축에 전념하는 세계 최고의 블록체인 보안 회사이자 공식 검증 기술을 블록체인 보안에 적용한 최초의 회사인 Chengdu Lianan은 국내외 주요 블록체인 회사와 파트너십을 구축했습니다. 전 세계적으로 2,000개 이상의 스마트 계약, 100개 이상의 블록체인 플랫폼 및 착륙 응용 프로그램 시스템에 대한 보안 감사 및 방어 배포 서비스를 제공했습니다. 자체 개발한 "Lianbian" 원스톱 블록체인 보안 서비스 플랫폼은 법 집행 규제 기관, 금융 기관, 블록체인 기업 등에 보안 감사, 보안 보호, 보안 감독, 보안 경고, 보안 컨설팅 및 기타 전체 수명 주기를 제공할 수 있습니다. 보안 솔루션.