머리말

머리말

2022년 6월 13일(베이징 시간), Zhichuangyu Blockchain Security Lab은 BSC 체인의 FSwap 탈중앙화 교환 프로젝트가 플래시 론의 공격을 받아 약 390,000달러 상당의 1,751 BNB 손실이 발생했음을 모니터링했습니다.

Chuangyu Blockchain Security Lab이 이 사건을 처음으로 추적하고 분석했다는 사실을 알고 있습니다.

기본 정보

FSwap은 암호화된 자산의 효율적인 온체인 청산과 자산의 크로스체인 거래를 가능하게 하는 탈중앙화 거래소 프로젝트입니다.

공격자 주소: 0x000c84c59385b64c3ea4d48cc3fca1f08f3abcfc

tx:0xe75e30dafd865331e6a002d50effe084c21e413c96d4550d5e09cf647686fcbe

FSwapPair 계약: 0x0d5F1226bd91b5582F6ED54DeeE739CAC49C37Db

취약점 분석

취약점 분석

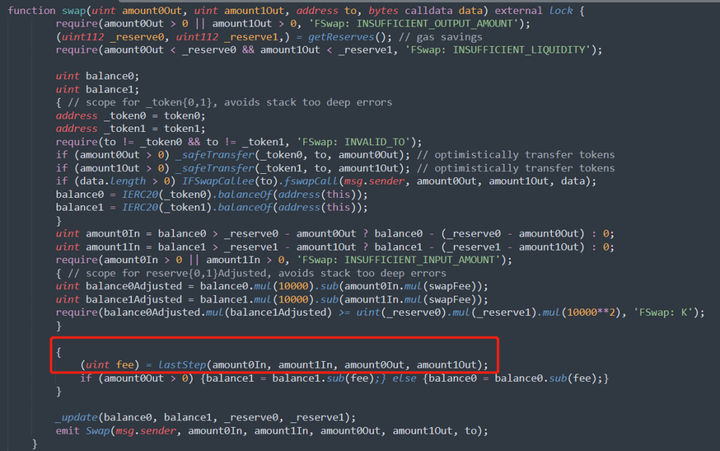

취약점의 핵심은 FSwapPair 컨트랙트의 스왑 방식이 각 트랜잭션에 대한 처리 수수료를 계산할 때 페어 컨트랙트의 예비 토큰을 처리 수수료로 피트소 주소로 보내게 되어 거래 건수가 감소한다는 것입니다. 풀의 토큰으로 인해 토큰 가격이 상승하고 공격자는 차익 거래를 할 수 있습니다.

공격 과정

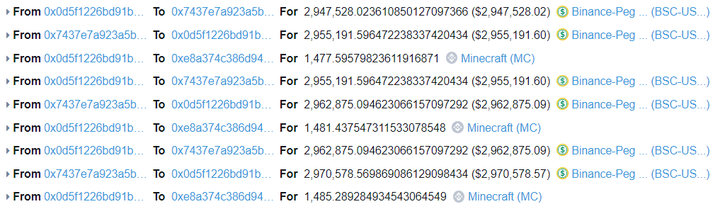

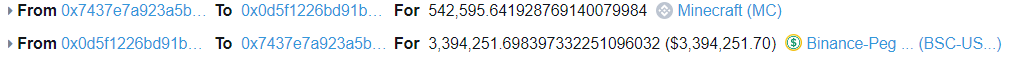

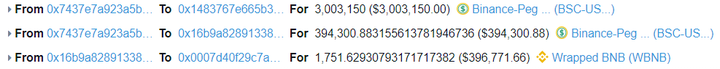

1. 공격자는 플래시 론을 사용하여 BiSwap에서 300만 BSC-USD 토큰을 대출했으며, Fswap에서 255만 BSC-USD 토큰을 540,000개 이상의 MC 토큰으로 교환했습니다.

2. 이후 공격자는 풀에 있는 MC 토큰을 소비하기 위해 계약서에 있는 플래시론을 반복적으로 차입하고 상환하여 풀에 있는 MC 토큰의 수가 급격히 감소하고 가격이 급격하게 상승했습니다.

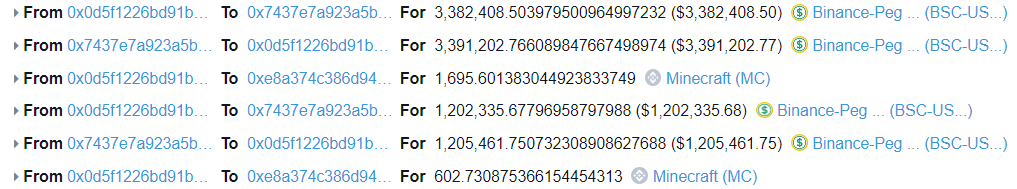

4. 공격자는 플래시 론을 상환하고 나머지 BSC-USD 토큰을 스왑하고 1751 BNB를 벌고 최종적으로 계약을 자폭하고 시장을 떠납니다.

요약하다

요약하다

이 공격의 핵심은 프로젝트 당사자가 실수로 수수료 징수자를 사용자 자신이 아닌 쌍 계약으로 설정하여 풀의 토큰 소비 및 차익 거래 위험을 초래했다는 것입니다.

프로젝트 당사자는 프로젝트 작성 시 함수 내 수수료 징수 로직 구현 여부를 엄격히 검토할 것을 권장하며, 여기서 수수료 징수 대상은 페어 컨트랙트가 아닌 사용자로 설정해야 합니다.