머리말

머리말

Chuangyu Blockchain Security Lab이 처음으로 이 사건을 추적하고 분석했음을 알아두십시오.

기본 정보

기본 정보

공격받은 컨트롤러: 0x01bfa5c99326464b8a1e1d411bb4783bb91ea629

공격받은 오라클 주소: 0xc11b687cd6061a6516e23769e4657b6efa25d78e

공격 계약: 0xcD337b920678cF35143322Ab31ab8977C3463a45

tx:0x13d19809b19ac512da6d110764caee75e2157ea62cb70937c8d9471afcb061bf

취약점 분석

취약점 분석

공격자는 약정에서 FTS의 가격을 변경하여 다른 풀에서 자산을 차용했으며 시장에 있는 대출 풀은 다음과 같습니다.

공격 과정

공격 과정

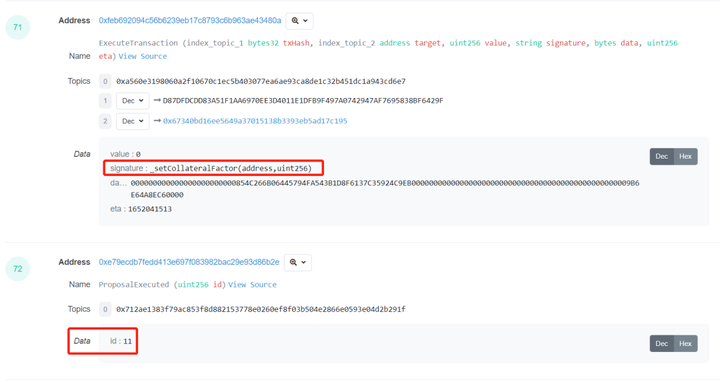

1. 공격자는 FTS 토큰을 구매하고 제안을 통해 FTS를 담보로 추가하는 것에 투표했으며 제안 ID는 11입니다.

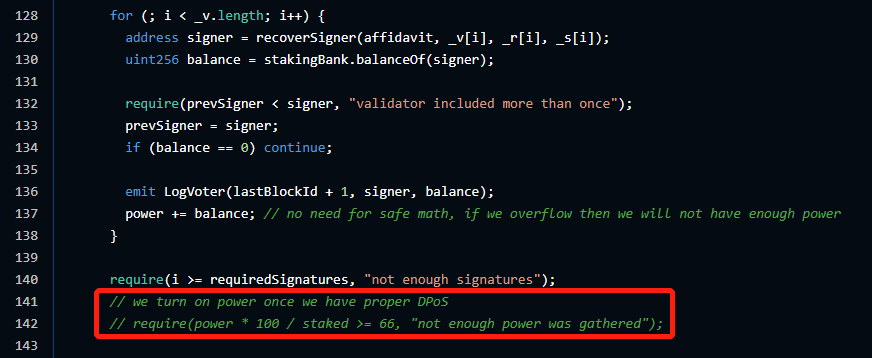

2. oracle 제출 기능을 호출하여 FTS의 가격을 변경합니다.

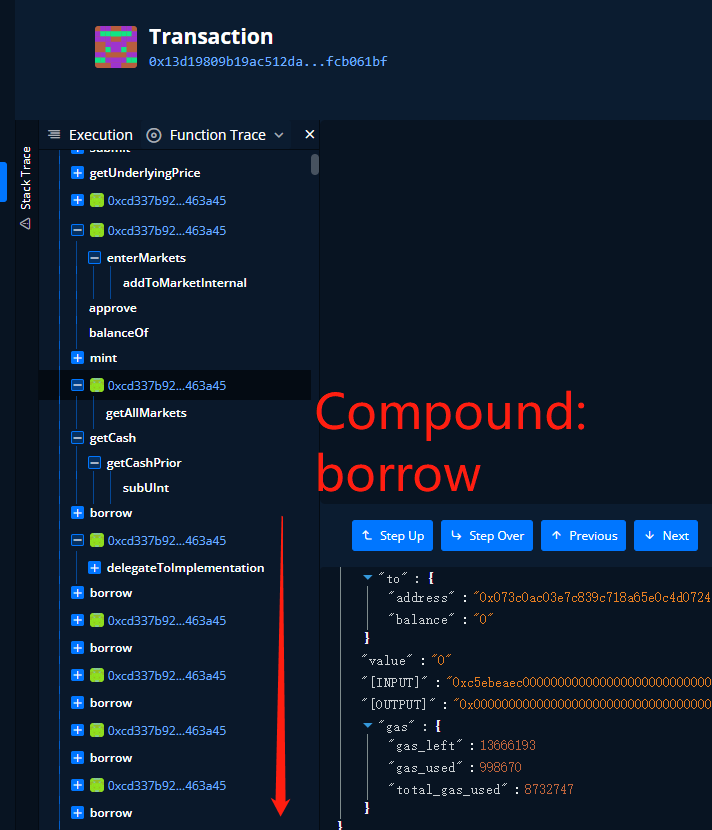

3. 공격자는 시장에 진입하기 위해 enterMarket을 호출하기 위해 100 FTS를 담보로 사용합니다.

4. FTS의 가치를 시장가격으로 산정하는 문제로 인해 공격자는 담보를 이용하여 직접 차용을 호출한다.

5. 100 FTS는 가치가 없고 회수할 필요가 없기 때문에 공격자는 여전히 첫 번째 단계에서 사용된 다른 FTS를 사용하여 Pancake 교환에서 완전히 현금화합니다.

요약하다

요약하다

이번 공격의 이유는 오라클에서 컴파운드 모조 디스크 사용에 문제가 있기 때문이다. 최근 다수의 복합 모조 디스크 프로젝트가 공격을 받고 있습니다.컴파운드를 포크한 모든 프로젝트 당사자가 주도적으로 자체 검토를 수행할 것을 촉구합니다.현재 알려진 공격은 주로 다음과 같은 문제에 기인합니다.